Aktuelle Events

Datenschutz: Was 2023 auf Unternehmen zukommt

Das Jahr 2023 hält einiges in Sachen Datenschutz bereit – und dafür sollten sich Unternehmer*innen jetzt rüsten.

Elektronische Transaktionen und Daten, die von Endgeräten und anderen Quellen stammen, bilden die Grundlage für die Geschäftsmodelle einige der größten Unternehmen der Welt. Doch der jahrzehntelange Wildwuchs in der Datenspeicherung sorgte für Misstrauen der Verbraucher*innen und verlangte nach gesetzgeberischen und regulatorischen Maßnahmen.

Auch das Jahr 2023 wird einige neue Regelungen und Maßnahmen bringen, auf die sich die Unternehmen vorbereiten müssen. Hier vier Prognosen:

1. Internationale Datenübermittlungen

Bis Juli 2020 galten die USA laut eines Angemessenheitsbeschlusses der Europäischen Kommission (basierend auf dem EU-US-Privacy-Shield-Abkommen) als sicheres Drittland. Das Datenschutzniveau wurde also als ähnlich gut eingeschätzt wie das der EU. Dies änderte sich jedoch, als der Österreicher Max Schrems mit seiner Klage in der Sache „Schrems II“ vor dem Europäischen Gerichtshof (EuGH) Erfolg hatte.

Am 16. Juli 2020 erklärte der EuGH das bis dahin geltende Privacy Shield für ungültig (Rechtssache C-311/18, Schrems II). Seitdem gelten die USA nicht mehr als sicheres Drittland, was den Datentransfer für Firmen bedeutend komplizierter gestaltete. Die rechtskonforme Gestaltung von Datenübermittlungen aus Europa in die USA ist inzwischen eines der komplexesten und zeitaufwendigsten Themen, mit denen sich Datenschutzbeauftragte in Unternehmen in den letzten zwei Jahren beschäftigen mussten.

Nun kommt Bewegung in die Sache: Die EU-Kommission hat Mitte Dezember 2022 ihren Entwurf für den bevorstehenden Angemessenheitsbeschluss veröffentlicht, die Arbeiten am neuen EU-U.S.-Data-Privacy-Framework laufen auf Hochtouren.

Bis zum Erlass, der in der ersten Jahreshälfte 2023 erwartet wird, bleibt es jedoch bei der derzeitigen Rechtslage. Bis dahin werden die anderen möglichen Übermittlungsinstrumente des Art. 46 DSGVO – insbesondere Standardvertragsklauseln (SCC) und Binding Corporate Rules (BCR) – sowie die Ausnahmetatbestände des Art. 49 DSGVO (speziell die Einwilligung der betroffenen Personen) genutzt werden, und zwar mit allen bekannten Herausforderungen und Nachteilen.

2. EU-Dateninitiativen werden verabschiedet

Neue EU-Dateninitiativen werden verabschiedet oder in Kraft treten. Sie beeinflussen, wie Daten mit anderen geteilt werden dürfen und zwingen Organisationen, die einen Wert aus personenbezogenen Daten ziehen, dazu, die Modalitäten für die Weitergabe, den Schutz und den Zugriff auf diese Informationen zu ändern. Besonders folgende:

- Digital Services Act (DSA): Der DSA wird die veraltete E-Commerce-Richtlinie aus dem Jahr 2000 ablösen. Sein extraterritorialer Geltungsbereich betrifft die derzeitigen Geschäftsmodelle vieler datengesteuerter Organisationen, darunter Internetdienst- und Cloud-Anbieter, soziale Medien und Online-Plattformen, Marktplätze und Suchmaschinen. So werden unter anderem zusätzliche Transparenzanforderungen für Online-Werbung, ein Verbot von „Dark Patterns“ und Einschränkungen für Werbung auf der Grundlage sensibler Daten erlassen.

- Data Act: Das Datengesetz soll harmonisierte Regeln für den fairen Zugang zu und die Nutzung von Daten schaffen. Es stellt sicher, dass ein breiteres Spektrum von Akteuren die Kontrolle über ihre Daten erhält. Es sollen mehr Informationen für innovative Zwecke zur Verfügung stehen, während gleichzeitig Anreize für Investitionen in die Datengenerierung erhalten bleiben. Das soll schließlich zu einem maximalen Wert der Daten für Wirtschaft und Gesellschaft führen.

- Europäischer Raum für Gesundheitsdaten: Befasst sich mit den gesundheitsspezifischen Schwierigkeiten beim Zugang zu elektronischen Gesundheitsdaten, der gemeinsamen Nutzung und der Gestaltung eines gemeinsamen Raums, in dem natürliche Personen ihre elektronischen Gesundheitsdaten leicht kontrollieren können. Zudem soll er es Forschern und politischen Entscheidungsträgern ermöglichen, diese elektronischen Gesundheitsdaten in einer vertrauenswürdigen und sicheren Weise zu nutzen, bei der die Privatsphäre gewahrt bleibt.

- Artificial Intelligence Act: Viele Umfragen zeigen, dass sich Verbraucher über die Verwendung ihrer personenbezogenen Daten in KI-Anwendungen Sorgen machen. Der Vorschlag für eine Verordnung mit harmonisierten Regeln für künstliche Intelligenz soll diese Bedenken ausräumen und die ethische Nutzung von KI gewährleisten. Flankiert wird er von den außervertraglichen, zivilrechtlichen Haftungsregeln für künstliche Intelligenz. Diese sollen dafür sorgen, dass Betroffene die gleichen Schutzstandards genießen, falls ihnen unter anderen Umständen durch KI-Produkte oder -Dienste ein Schaden entstehen sollte.

3. Umstellung auf neue Standardvertragsklauseln (SCC)

Im Juni 2021 erließ die Europäische Kommission neue Standardvertragsklauseln (SCC), die seit dem 27. September 2021 für alle neuen Verträge gelten. Diese neuen SCC sind modular aufgebaut und decken alle praktisch relevanten Varianten des Datentransfers ab, ohne wie bisher auf komplizierte und teilweise unpraktische Vertragskonstellationen zurückzugreifen.

In diesem Zusammenhang mussten Unternehmen bis zum 27. Dezember 2022 alle Altverträge auf die neuen Standardvertragsklauseln umstellen. Laut diversen deutschen Datenschutzbehörden soll es keine weitere Fristverlängerung geben, sie wollen also kein Auge mehr zudrücken. Daher müssen Firmen, die bis Ende Dezember 2022 alte Verträge nicht auf die neuen SCCs angepasst haben, mit Sanktionen der Aufsichtsbehörden rechnen.

4. Vormarsch neuer Instrumente der Rechtsdurchsetzung

Reine Kontrollmaßnahmen der Aufsichtsbehörden werden 2023 nicht mehr allein im Vordergrund stehen. Der Trend geht vielmehr zur zivilrechtlichen Durchsetzung der Beendigung datenschutzwidriger Verarbeitungen und der Entschädigung von Datenschutzverstößen. Dies zeigte sich bereits 2022 im Fall von Google Fonts.

Hunderte von Organisationen in Deutschland und Österreich sahen sich im Sommer und Herbst 2022 mit Abmahnungen und Unterlassungserklärungen wegen Google Fonts konfrontiert. Solche Trittbrettfahrer werden in Zukunft voraussichtlich vermehrt einzelne Gerichtsentscheidungen nutzen, um mit derartigen Massenverfahren gegen angebliche Datenschutzverstöße auf breiter Front vorzugehen. Davon dürften insbesondere Websites und Apps betroffen sein, da sich datenschutzwidrige Konfigurationen und nicht autorisierte Tools mit geringem Aufwand schnell und eindeutig nachweisen lassen. Dass sich solche Massenabmahnungen zumindest in einer Grauzone bewegen und die Schwelle zur Missbräuchlichkeit leicht überschritten werden dürfte, zeigen die ersten Gerichtsverfahren gegen die abmahnenden Anwälte.

Natürlich werden auch die Aufsichtsbehörden weiterhin die DSGVO durchsetzen, doch auch diese dürften in Zukunft Neuland betreten. Es ist nur eine Frage der Zeit, bis sie zunehmend die ihnen nach Artikel 58 DSGVO zur Verfügung stehenden Instrumente nutzen, um die Datenverarbeitung (vorübergehend) zu untersagen und die Löschung von Daten anzuordnen. Da die Wirkung dieser Maßnahmen sofort eintritt, sind die Auswirkungen und die Intensität der Intervention am größten. Aufgrund der rechtlichen Brisanz solcher Entscheidungen haben die Behörden bisher jedoch nur selten von ihnen Gebrauch gemacht. Doch ändert sich bald. So könnten in Fällen wie bei Google Analytics im Jahre 2022 zukünftig nicht nur eine Feststellung der Datenschutzwidrigkeit seitens Behörden erfolgen, sondern zusätzlich eine Untersagung der Übermittlung.

Die größte und wesentlichste Veränderung bei der Rechtsdurchsetzung dürfte jedoch das verstärkte Eingreifen von NGOs und anderen Verbraucherschutzverbänden darstellen. Organisationen wie NOYB haben bei verschiedenen europäischen Aufsichtsbehörden Hunderte von Beschwerden über Cookie-Banner und Websites eingereicht, die gegen Datenschutzgesetze verstoßen. Artikel 80 der DSGVO ermöglicht es NGOs und Verbraucherverbänden, Beschwerden bei den Behörden einzureichen und im Namen der betroffenen Personen Schadenersatz zu fordern. Diese Möglichkeit kannten bisher nur wenige, deswegen wurde sie kaum wahrgenommen. Allerdings dürfte es zu einer verstärkten Aktivität solcher Organisationen kommen, speziell nach dem Grundsatzurteil des EuGH über die Rechtsstellung von Verbraucherschutz-Organisationen im Mai 2022.

Der Europäische Verbraucherverband hat bereits angekündigt, dass seine Mitglieder ihre Befugnisse im Rahmen der DSGVO nutzen wollen, um den Verbraucherdatenschutz zu verbessern.

Der Autor Dr. Frank Schemmel (Practice Lead International Privacy & Compliance) ist seit 2018 bei DataGuard - der All-in-one-Plattform in Sachen Compliance-Anforderungen, Informationssicherheit und Datenschutz – tätig.

Diese Artikel könnten Sie auch interessieren:

Produktivität statt Überstunden: Wie Echtzeitdaten das Finanzwesen von morgen steuern

Das KI-gestützte Fintech Embat beendet das Excel-Chaos im Treasury und macht Finanzteams mit Echtzeitdaten fit für die Zukunft.

Berlin, 28. April 2026 – Es ist ein bekanntes Bild in den Finanz- und Treasury-Abteilungen des deutschen Mittelstands: Wenn der Monatsabschluss naht oder Ad-hoc-Berichte für die Geschäftsführung benötigt werden, bleiben die Schreibtischlampen bis spät in die Nacht an. Die manuelle Zusammenführung von Daten aus unterschiedlichen Bankportalen und historisch gewachsenen Excel-Listen kostet nicht nur Nerven, sondern vor allem wertvolle Zeit.

Das schnell wachsende Fintech Embat tritt an, um genau diesen Engpass aufzulösen. André Reimers, Head of DACH, treibt diese Mission im deutschsprachigen Raum als Gesicht des Unternehmens voran. Seine Kernüberzeugung: Wer heute noch regelmäßig Überstunden machen muss, um finanzielle Transparenz zu schaffen, leidet nicht unter mangelnder Einsatzbereitschaft – er leidet unter einem strukturellen Datenproblem.

Beeindruckendes Wachstum durch das Lösen echter Pain Points

Dass der Schmerz in den Finanzabteilungen groß und der Bedarf an modernen Lösungen riesig ist, belegen die Zahlen, mit denen Embat den europäischen Markt aufrollt. Mit einem starken Kundenwachstum im deutschen Markt von über 250 Prozent im vergangenen Jahr und mittlerweile mehr als 400 mittelständischen und großen Unternehmenskunden weltweit hat sich das Fintech als fester Player etabliert. Das stetig wachsende Transaktionsvolumen von 250 Millionen Euro zeigt deutlich: Der Wechsel von fehleranfälligen Tabellen zu automatisierten Cloud-Lösungen ist in vollem Gange.

Der Weg aus der Excel-Falle

Mit seiner Technologie nimmt Embat den Kampf gegen ineffiziente Prozesse im Treasury auf. Anstatt hochqualifizierte Mitarbeiter mit repetitiver Datenpflege zu binden, automatisiert das System die Konsolidierung aller relevanten Finanzdaten.

„Die Erwartungshaltung, dass komplexe Finanzanalysen zwingend mit langen Abenden im Büro einhergehen müssen, ist schlichtweg nicht mehr zeitgemäß“, erklärt André Reimers. „Wenn Cashflow, Liquidität und Runways per Knopfdruck in Echtzeit abrufbar sind, ändert sich die gesamte Arbeitsdynamik. Finanzteams können aus dem reaktiven Modus heraustreten und sich auf die strategische Steuerung des Unternehmens konzentrieren.“

Hohe Innovationskraft trifft auf lokales DACH-Verständnis

Embat profitiert von einer enormen Innovationsgeschwindigkeit und Agilität, auf der die starke technologische Basis des Unternehmens beruht. Wie diese passgenau auf die spezifischen Bedürfnisse des deutschen Marktes übersetzt wird und für eine hohe lokale Marktpräsenz sorgt, zeigt André Reimers an den Standorten in München und Berlin.

Von diesen beiden Standorten aus steuert André Reimers das DACH-Geschäft und stellt das tiefe Verständnis für die komplexen Strukturen und hohen Sicherheitsbedürfnisse des deutschen Mittelstands sicher. Das Team zeigt dabei, wie moderne, dezentrale Zusammenarbeit erfolgreich funktioniert. Das Vertrauen der stetig wachsenden deutschen Kundenbasis fußt dabei auf dieser geballten lokalen Expertise gepaart mit der unerschütterlichen Zuverlässigkeit der Systeme.

Führen durch Resultate, nicht durch Anwesenheit

Die Botschaft an die Finanzwelt ist klar: Moderne Führung, hohe Produktivität und Skalierbarkeit erfordern keine starren Kontrollmechanismen oder endlosen Arbeitstage. Sie erfordern radikale Datentransparenz und die richtigen digitalen Werkzeuge. Wenn die Daten in Echtzeit fließen, sinkt die Fehlerquote, die Entscheidungsgeschwindigkeit steigt – und die systembedingten Überstunden im Treasury gehören endgültig der Vergangenheit an.

Über Embat:

Embat ist ein KI-gestütztes FinTech mit Schwerpunkt auf Treasury-Management, das es mittelständischen Unternehmen und Großkonzernen ermöglicht, ihre Finanzprozesse in Echtzeit zu zentralisieren. Gegründet von Antonio Berga und Carlos Serrano – ehemaligen J.P. Morgan-Managern mit umfassender Erfahrung im Corporate Banking – sowie Tomás Gil, dem ehemaligen CTO von Fintonic, entstand die Plattform mit der Mission, die Finanzabteilung zu digitalisieren. Die klare Prämisse dabei: Technologie von Finanzexperten für Finanzexperten.

Durch seine hybride Konnektivität lässt sich Embat in über 15.000 Banken und führende ERP-Systeme integrieren und beseitigt so jegliche Datenfragmentierung. Das wichtigste Alleinstellungsmerkmal ist TellMe, ein „Agentic Treasury Analyst“ (autonomer KI-Analyst), der Cashflow-Muster erkennt, komplexe Kontenabstimmungen automatisiert und strategische Entscheidungen zur Optimierung der Liquidität vorschlägt.

Mit Niederlassungen in Madrid, London, Berlin und München definiert Embat die Zukunft des Corporate Finance neu.

Non-Disclosure Agreement: Wenn‘s geheim sein und bleiben muss

Recht für Gründer*innen: Fünf wichtige Fragen und Antworten zu Geheimhaltungsvereinbarungen, auch Non-Disclosure Agreements (NDAs) genannt.

Geheimhaltungsvereinbarungen, auch bekannt als Non-Disclosure Agreements, dienen dazu, vertrauliche Informationen zu schützen, die zwischen Geschäftspartner*innen ausgetauscht werden. Wie wertvoll eine Geheimhaltungsvereinbarung für die Parteien wirklich ist, kommt allerdings stark auf die Ausführung an – der Teufel steckt auch hier im Detail. Denn Geheimhaltungsvereinbarungen sind meist nur ein Nebenschauplatz bei Verhandlungen größerer Projekte, bisweilen geraten sie in den Hintergrund. Da ist die Versuchung groß, eine Standardvorlage aus dem Internet, aus einem früheren Projekt oder von der Konkurrenz zu übernehmen – fertig ist das NDA.

Was auf den ersten Blick wie eine schnelle, kostensparende Lösung aussieht, kann allerdings im Streitfall erhebliche Probleme verursachen. Denn ist das NDA nicht auf die Situation der Vertragsparteien zugeschnitten, fehlen häufig entscheidende Details. Zumindest diese fünf Fragen sollten sich Unternehmer*innen vor dem Abschluss einer Geheimhaltungsvereinbarung stellen.

1. Wer sind die richtigen Vertragsparteien?

Oft läuft es in der Praxis so: Vertragspartei A sendet ihr NDA-Muster als „Lückentext“ an Partei B. Diese trägt ihren Unternehmensnamen und Firmensitz selbst ein. Ist der Vertragspartner Teil einer Konzernstruktur, wird häufig die Muttergesellschaft genannt. Abgeschlossen wird der Vertrag dann zwischen A und der Konzernmutter B. Legt A der Tochtergesellschaft B, mit der sie die Geschäfte macht, wichtige Informationen offen, ist dies von der geschlossenen Geheimhaltungsvereinbarung nicht gedeckt. Im Streitfall folgt das böse Erwachen für Partei A: Obwohl Tochtergesellschaft B alle Verhandlungen geführt hat, die Firmennamen von Mutter- und Tochtergesellschaft B ähnlich klingen, beide vielleicht sogar denselben Firmensitz haben, ist der Vertrag mit der „falschen“ Gesellschaft geschlossen worden und somit nutzlos. Die offengelegten Informationen sind im Zweifel nicht geschützt.

Teilweise sehen NDA-Muster vor, dass auch verbundene Unternehmen von der Vereinbarung umfasst sind. Dann muss vorab geklärt werden, ob die unterzeichnende Gesellschaft die relevanten Gesellschaften wirksam vertritt. Sonst kann es sein, dass die verbundenen Gesellschaften zwar geschützt, nicht aber selbst zur Verschwiegenheit verpflichtet sind.

Komplexer wird es, wenn weitere Unternehmen beteiligt sind. Ein Beispiel: Partei A, B und C schließen der Einfachheit halber für ein gemeinsames Projekt ein mehrseitiges NDA. Im Grundsatz spricht nichts dagegen, solange genau geregelt ist, welche Partei welche Informationen inwieweit geheim halten muss. Doch gerade, wenn ein zweiseitiges NDA-Muster nur marginal auf diese Situation angepasst wird, fehlen häufig Regelungen, welche Informationen in welcher Beziehung ausgetauscht werden dürfen.

Ein Beispiel: A legt gegenüber B Informationen offen, B muss diese geheim halten. Tauscht B die Informationen mit C aus, ist nicht klar, ob B damit nicht bereits gegen das NDA verstößt und ob C diese Informationen dann überhaupt vertraulich behandeln muss.

2. Welche Informationen sollen geschützt werden?

Geschäftsgeheimnisse sind regelmäßig bereits nach dem Geschäftsgeheimnisgesetz (GeschGehG) geschützt. Voraussetzung ist allerdings ein „Geheimnis“ im Sinne des Gesetzes und dass das Unternehmen Maßnahmen zu dessen Geheimhaltung ergreift. Ratsam ist es daher, sensible Informationen durch entsprechende NDAs abzusichern. Aus dem NDA sollte sich zunächst klar ergeben, ob die Geheimhaltungsvereinbarung die Informationen beider Parteien schützt oder nur eine Partei einseitig zur Geheimhaltung verpflichtet ist.

Dann ist genau festzulegen, welche Informationen geschützt werden sollen – etwa nur bestimmte technische Details oder auch kaufmännische Themen. Soll die Zusammenarbeit selbst vertraulich behandelt werden? Oder soll sie beispielsweise zu Werbezwecken offengelegt werden können? Je konkreter der Umfang der vertraulichen Informationen im NDA definiert ist, umso weniger Anlass für Konflikte gibt es später. Eine sehr konkrete Geheimhaltungsvereinbarung lässt sich in den meisten Fällen nicht automatisch auf andere Projekte übertragen und hilft bei einem Folgeprojekt im Zweifel also wenig.

3. Wie werden Informationen geschützt?

Bei besonders sensiblen Informationen lohnt es sich, zu regeln, welche Personen im Unternehmen davon wissen dürfen und die interne Weitergabe auf Personen mit Need-to-know für die Durchführung des Projekts zu beschränken.

Bevor eine Geheimhaltungsvereinbarung unterzeichnet wird, die die Anfertigung von Kopien und Backups verbietet, sollte geprüft werden, ob technisch überhaupt gewährleistet werden kann, dass keine automatischen Backups auf irgendeinem Server schlummern.

Auch die Laufzeit einer Geheimhaltungsvereinbarung ist oft formularmäßig vorgegeben und nicht an den Einzelfall angepasst. Sollen die Details nach erfolgreicher Durchführung eines Projekts veröffentlicht werden? Oder sind die Informationen derart sensibel, dass sie niemals weitergegeben werden sollen? Zu kurze Fristen, die unabhängig von der tatsächlichen Dauer eines Projekts vereinbart werden, sind gegebenenfalls riskant.

4. Wie schützt man sich für den Fall von Verstößen gegen das NDA?

Vertragsstrafen dienen dazu, Verstöße gegen Geheimhaltungsvereinbarungen zu ahnden – auch ohne, dass ein konkreter Schaden dargelegt werden muss. Wird die Aufnahme einer Vertragsstrafe in das NDA verabsäumt, bleibt nur der Nachweis eines tatsächlichen Schadens, der in der Praxis regelmäßig schwierig bis unmöglich zu erbringen ist.

Geheimhaltungsvereinbarungen sind in den meisten Fällen nach dem Recht über Allgemeine Geschäftsbedingungen (AGB) zu bewerten. In diesen Grenzen muss sich das NDA bewegen und darf im Einzelfall nicht unangemessen sein. Für die Partei, die das NDA-Muster bereitgestellt hat, gelten hier strenge Regeln: Ist beispielsweise in einer beidseitigen Geheimhaltungsvereinbarung eine unangemessen hohe Vertragsstrafe vorgesehen, muss der/die Vertragspartner*in diese im Zweifel nicht zahlen – das Unternehmen, von dem das NDAMuster kam, bei einem eigenen Verstoß allerdings schon.

5. Passen die Schlussbestimmungen?

Schlussbestimmungen – insbesondere zu Gerichtsstand und anwendbarem Recht – werden in Verträgen gerne übersehen. Sie spielen aber auch in Geheimhaltungsvereinbarungen eine nicht unwesentliche Rolle. Sieht das NDA-Muster einen Gerichtsstand am Sitz einer Vertragspartei vor oder regelt hierzu gar nichts, hat die Partei, die eine Verletzung der Vereinbarung rügt, nur die Wahl, einen öffentlichen Rechtsstreit zu führen oder dem Verstoß gar nicht nachzugehen.

Bei internationalen Vertragsbeziehungen kommt hinzu, dass eine Entscheidung auch durchsetzbar sein muss. Hier kann eine Schiedsklausel die sachgerechte Lösung darstellen. Ist nicht die Anwendung deutschen Rechts, sondern eines anderen Landes vereinbart, können die zu beachtenden Punkte ganz anders aussehen. Ob darin ein Nachteil für die Parteien liegt, hängt von den Umständen des Einzelfalls ab.

Fazit

Schweigen muss, wer im NDA zur Verschwiegenheit verpflichtet wurde. Sonst niemand. Die Verschwiegenheitspflicht gilt dabei nur für die Themen, die wirksam als vertraulich erklärt wurden. Dabei ist zu bedenken, dass nicht alle unternehmens- oder projektbezogenen Informationen so schützenswert sind, dass sich viel Aufwand für die Gestaltung einzelner NDAs lohnt. Die Faustregel: je wichtiger die Information, umso wichtiger ist ein guter Vertrag über den Schutz dieser Information.

Kritisch werden die Punkte des NDA erst, wenn ein(e) Vertragspartner*in gegen die Vertraulichkeit verstößt oder ein(e) potenzielle(r) Investor*in prüft, ob die wertvollen Informationen eines Unternehmens auch ausreichend geschützt sind. Beide Szenarien sind denkbar ungünstige Zeitpunkte für die Feststellung, dass wichtige Informationen ungeschützt sind.

Die Autorin Isabelle Hörner ist Rechtsanwältin bei der Kanzlei Menold Bezler in Stuttgart und berät u.a. zum Vertrags-, Handels- und Vertriebsrecht.

Gericht, Verträge, Haftung: Die wichtigsten rechtlichen Grundlagen für Start-ups

Innovation und Unternehmergeist prägen viele junge Firmen, doch rechtliche Themen geraten leicht in den Hintergrund. Dabei können Haftungsrisiken, unklare Verträge oder Streitigkeiten vor Gericht schnell zum Existenzproblem werden. Eine vorausschauende Strategie schafft Vertrauen bei Investor*innen und Geschäftspartner*innen, sichert das Unternehmen gegen unerwartete Gefahren ab und legt die Basis für professionelles Wachstum.

Elementare Schritte zur rechtlichen Absicherung

Eine solide Rechtsstruktur beginnt bereits bei der Wahl der passenden Rechtsform. Ob GmbH, UG oder eine andere Variante, jede Gesellschaftsform hat eigene Haftungs- und Steueraspekte. Wer im Vorfeld klärt, wie Gesellschafter*innen entlohnt werden und welche Kontroll- oder Mitspracherechte bestehen, verhindert spätere Konflikte.

Ebenfalls wichtig ist ein umfassendes Risikomanagement, das mögliche Streitfälle frühzeitig einkalkuliert. Gemeinsam mit juristischen Fachpersonen lassen sich Verträge entwickeln, die Interessen aller Beteiligten klar definieren. Dabei lohnt es sich, den aktuellen Status quo abzubilden und zukünftige Entwicklungen wie Kapitalerhöhungen oder den Einstieg neuer Investorinnen zu berücksichtigen. Fehlende oder lückenhafte Regelungen sorgen im Eifer des Geschäftsalltags sonst für Unsicherheit.

Gerichtsprozesse und mögliche Stolpersteine

Kein junges Unternehmen plant, direkt vor Gericht zu landen. Dennoch entsteht gerade bei innovativen Geschäftsmodellen ein erhöhtes Konfliktpotenzial, beispielsweise durch Patentrechte, Markenstreitigkeiten oder Datenschutzvorwürfe. Ein Gerichtsverfahren bindet finanzielle Mittel und Kapazitäten des gesamten Teams. Somit empfiehlt sich eine klare Strategie für den Fall rechtlicher Auseinandersetzungen.

In diesem Kontext spielen Rechtsmittel wie Berufung oder Beschwerde eine Rolle, wenn ein Urteil nicht akzeptiert wird. Ergänzend besteht in seltenen Fällen die Möglichkeit zur Wiederaufnahme des Verfahrens, etwa bei neu aufgetauchten Beweisen oder gravierenden Verfahrensfehlern. Dieser Schritt wird häufig unterschätzt, da er komplexe Voraussetzungen hat und keineswegs immer zum Erfolg führt. Deshalb wird in den meisten Fällen auf gütliche Einigungen gesetzt oder eine möglichst rasche Beilegung angestrebt, bevor sich die Auseinandersetzung weiter zuspitzt.

Gerade bei Konflikten mit Kund*innen oder Geschäftspartner*innen können alternative Streitbeilegungsmechanismen wie Mediation oder Schiedsverfahren eine sinnvolle Ergänzung sein. Solche Verfahren gelten als schneller und weniger belastend für die Geschäftsbeziehung. Eine entsprechende Klausel in den Verträgen erleichtert später den Zugriff auf diese Methoden.

Vertragliche Grundlagen im Start-up

Grundlegende Dokumente wie Gesellschaftsverträge, Geschäftsordnungen und Investitionsvereinbarungen verdienen besondere Aufmerksamkeit. Jede Passage sollte praxisnah formuliert werden, damit keine Unklarheiten entstehen, etwa zu Stimmrechten oder Gewinnverteilung. Selbst wenn sich Gründer*innen gut kennen oder ein Vertrauensverhältnis zu Investor*innen besteht, ist Verbindlichkeit erforderlich.

Um ungewollte Interpretationsspielräume zu vermeiden, empfiehlt sich eine Dokumentation aller Vereinbarungen in schriftlicher Form. Besonders wichtig ist, bereits vor dem Markteintritt Regelungen zum Schutz geistigen Eigentums zu treffen. Ebenso helfen Geheimhaltungsvereinbarungen (NDAs), sensible Geschäftsdaten zu schützen. Wer standardisierte Vorlagen nutzt, riskiert jedoch, spezifische Risiken zu übersehen. Individuell zugeschnittene Verträge tragen maßgeblich zum Erfolg eines Unternehmens bei und verhindern, dass Ärgernisse erst in der Wachstumsphase auffallen.

Haftung und Risikoanalyse

Nicht nur die Gesellschaft als juristische Person kann in Haftung genommen werden, sondern unter Umständen auch einzelne Geschäftsführer*innen oder Gesellschafter*innen. Zu den häufigsten Problemfeldern zählt die Verletzung von Informations- und Aufklärungspflichten, die zu Schadensersatzansprüchen führt. Darüber hinaus setzt eine mangelhafte Buchführung das Team unkalkulierbaren Risiken aus.

Um Schieflagen vorzubeugen, empfiehlt sich eine gründliche Risikoanalyse, die potenzielle Gefährdungen beleuchtet. Datenschutzverstöße können beispielsweise hohe Bußgelder nach sich ziehen, während fehlerhafte Produktangaben zu Produktrückrufen führen können. Spezifische Branchenanforderungen sind zu beachten, etwa im Gesundheitssektor oder in hoch regulierten Bereichen wie FinTech.

Mit einer D&O-Versicherung lassen sich Schadensersatzansprüche gegen leitende Personen abfedern. Diese Police deckt allerdings nicht jede erdenkliche Situation ab. Im Vorfeld ist zu prüfen, welche Ausschlüsse gelten und in welchen Fällen die Versicherung tatsächlich greift. Auch eine allgemeine Betriebshaftpflicht ist ratsam, um bei Schäden gegenüber Dritten gewappnet zu sein.

Schutz des geistigen Eigentums und Datenschutz

Start-ups basieren oft auf innovativen Ideen, neuen Technologien und kreativen Marken. Daher sind Patente, Urheberrechte und Markenrechte wesentlich, um das eigene geistige Eigentum zu schützen. Die Anmeldung von Patenten oder Marken ist jedoch mit gewissen Kosten und formalen Anforderungen verbunden. Wer frühzeitig in diesen Schutz investiert, kann sich gegebenenfalls gegen Nachahmerinnen wehren und behält eine starke Position im Wettbewerb.

Daneben gewinnt der Datenschutz mit jedem Schritt in Richtung Digitalisierung an Bedeutung. Persönliche Daten von Kund*innen, Mitarbeiter*innen oder Nutzer*innen zu sammeln, ist an strenge Anforderungen gebunden. Bei einem Verstoß drohen empfindliche Strafen durch die Datenschutzaufsichtsbehörden. Zudem schadet schon ein Imageschaden dem Vertrauen der Öffentlichkeit und potenziellen Geschäftspartner*innen. Eine professionelle Datenschutz-Compliance schafft nicht nur Rechtssicherheit, sondern wird zunehmend zum Qualitätsmerkmal am Markt.

Strategische Absicherung und Versicherungen

Neben den bereits genannten Policen für Geschäftsführer*innen und den allgemeinen Betrieb lohnt sich eine Auseinandersetzung mit branchen- oder projektspezifischen Versicherungen. Cyber-Versicherungen etwa gewinnen an Bedeutung, da Angriffe auf IT-Infrastrukturen erhebliche finanzielle Verluste auslösen können. Warenkreditversicherungen werden ebenfalls relevant, wenn mit großen Liefermengen gearbeitet wird und Ausfälle die Liquidität bedrohen.

Eine gründliche Prüfung einzelner Versicherungsprodukte hilft dabei, den jeweils passenden Schutz zu finden. Pauschale Empfehlungen greifen selten, denn Umfang und Kosten variieren stark. Oftmals lässt sich aber ein individuelles Paket zusammenstellen, das zentrale Risikobereiche abdeckt, ohne das Budget über Gebühr zu belasten. Solche Maßnahmen fördern die Stabilität des Geschäftsmodells und signalisieren Stakeholder*innen, dass das Management verantwortungsbewusst handelt.

Praxisnahe Tipps für den Start-up-Alltag

Rechtliche Sorgfalt beginnt nicht erst bei formellen Verträgen oder Gerichtsstreitereien. Der tägliche Umgang mit E-Mails, Geschäftsgeheimnissen oder Kund*innendaten erfordert ebenso Aufmerksamkeit. Eine transparente Unternehmenskultur, in der rechtliche Belange offen diskutiert werden, senkt das Risiko teurer Fehler. Schulungen und Workshops können die Belegschaft für Themen wie Compliance, Geheimhaltung oder Datenschutz sensibilisieren.

Zusätzlich ist sinnvoll, Rechts- und Steuerberatung nicht nur punktuell, sondern als festen Bestandteil in Entscheidungsprozesse einzubinden. Regelmäßige Updates zu Gesetzesänderungen oder neuen Vorschriften verhindern böse Überraschungen. Außerdem entsteht durch enge Zusammenarbeit mit Expert*innen ein Netzwerk, das im Ernstfall rasch weiterhelfen kann. Dieser ganzheitliche Ansatz beschleunigt das Unternehmenswachstum, weil er Raum für strategische Überlegungen freihält und Streitfälle minimiert.

Schlussfolgerung

Zukünftige Erfolgschancen hängen stark von einer soliden und vorausschauenden Rechtsstrategie ab. Zwar sorgen neue Technologien und internationale Märkte für enorme Expansionsmöglichkeiten, bringen jedoch auch weitergehende Verpflichtungen, etwa im Bereich Datenschutz oder E-Commerce. Zusätzlich spielen Kooperationen mit etablierten Unternehmen eine immer größere Rolle, was harmonisierte Verträge und gegenseitiges Vertrauen voraussetzt.

Wer frühzeitig in die Qualität der eigenen Rechtsgrundlagen investiert, schafft damit die Basis für Stabilität und langfristige Chancen. Bei sorgfältiger Planung bleiben Start-ups flexibel, können Innovationen zügig vorantreiben und sind zugleich gewappnet für die Herausforderungen eines sich rasant wandelnden Wirtschaftsumfelds.

Mindestlohn 2025 - das musst du wissen!

Was sich seit dem 1.1.2025 rund um den gesetzlichen Mindestlohn in Deutschland geändert hat und was jetzt steuerrechtlich zu beachten ist.

Seit dem 1. Januar 2025 gilt ein höherer gesetzlicher Mindestlohn in Deutschland. Die Erhöhung bringt nicht nur Anpassungen beim Stundenlohn mit sich, sondern wirkt sich auch auf Minijobs und spezielle Regelungen für bestimmte Personengruppen aus. Im Folgenden liest du, was der neue Mindestlohn konkret bedeutet, wer davon profitiert und wie sich die Änderungen auf die Aufzeichnungspflichten auswirken.

Mindestlohn 2025: Höhe und Bedeutung

Seit der Einführung des gesetzlichen Mindestlohns im Jahr 2015 wurde dieser von damals 8,50 Euro auf 12,41 Euro im Jahr 2024 schrittweise gesteigert. Zum Jahresbeginn 2025 gilt ein erhöhter gesetzlicher Mindestlohn von 12,82 Euro pro Stunde. Dieser Betrag gilt grundsätzlich für alle Beschäftigungsverhältnisse in Deutschland – unabhängig von der Staatsangehörigkeit der Arbeitnehmer*innen, dem Unternehmenssitz des Arbeitgebenden oder dem Wohnsitz des/der Beschäftigten. Damit fallen auch grenzüberschreitend tätige Arbeitskräfte und Saisonarbeitenden unter den Schutz des Mindestlohns.

Bei monatlichen Festvergütungen, Akkord- oder Stücklöhnen müssen Arbeitgebende den Stundenlohn rechnerisch ermitteln. Denn auch in diesen Fällen dürfen Arbeitgebende den Mindestlohn nicht unterschreiten.

Mindestlohn 2025: Auswirkungen auf Minijobs

Seit 2022 ist die Verdienstgrenze für Minijobs dynamisch an den Mindestlohn gekoppelt. Das bedeutet, dass mit jeder Mindestlohnerhöhung auch die Obergrenze für Minijob-Einkünfte angepasst wird. Ab Januar 2025 dürfen Minijobber*innen bis zu 556 Euro monatlich verdienen, was einer Arbeitszeit von etwa 43,3 Stunden pro Monat entspricht. Diese Anpassung sorgt dafür, dass Minijobber*innen nicht mit steigendem Mindestlohn ihre Arbeitszeit reduzieren müssen.

Für Minijobber*innen ist es besonders wichtig, die Auswirkungen des Mindestlohns auf ihre Arbeitszeit und das monatliche Einkommen im Blick zu behalten. Arbeitgebende und Arbeitnehmende sollten vor Jahreswechsel die Stunden und den Stundenlohn überprüfen, um sicherzustellen, dass die Verdienstgrenze eingehalten wird und es nicht zu ungewollten Überschreitungen kommt.

Da sich mit der Erhöhung des Mindestlohns auch die Verdienstgrenzen für Minijobs und Midijobs verändern, ist es für Arbeitgebende und Beschäftigte wichtig, die aktuellen Regelungen genau zu kennen. Besonders Midijobber*innen profitieren von den neuen Einkommensgrenzen, da sie durch angepasste Sozialversicherungsbeiträge netto oft mehr verdienen.

Wer ist vom Mindestlohn ausgenommen?

Obwohl der Mindestlohn fast flächendeckend in Deutschland gilt, gibt es einige gesetzlich festgelegte Ausnahmen. Die Regelungen des Mindestlohngesetzes gelten nicht

- bei Praktikant*innen, die ein Pflichtpraktikum im Rahmen ihrer Schul- oder Berufsausbildung oder eines Studiums absolvieren,

- für Orientierungspraktika bis drei Monaten,

- für freiwillige Praktika während eines Studiums oder einer Ausbildung. Sie sind für maximal drei Monate vom Mindestlohn ausgenommen. Das gilt jedoch nur, wenn kein vorheriges Praktikumsverhältnis mit dem Unternehmen bestanden hat,

- für Personen unter 18 Jahren, die noch keine Berufsausbildung abgeschlossen haben,

- für Auszubildende, denn für sie gibt es seit 2020 spezielle Mindestausbildungsvergütungen,

- für ehrenamtlich Tätige und Langzeitarbeitslose: Letztere sind in den ersten sechs Monaten ihrer Beschäftigung vom Mindestlohn befreit.

Diese Ausnahmen berücksichtigen die besonderen Bildungs- und Berufsorientierungsbedürfnisse der jeweiligen Gruppen und sind darauf ausgelegt, zusätzliche Hürden auf dem Weg in den Arbeitsmarkt zu vermeiden.

Mindestlohn 2025: Aufzeichnungspflichten für Arbeitgebende

Ein wichtiger Bestandteil des Mindestlohngesetzes ist die umfassende Dokumentationspflicht für Arbeitgebende. Sie ist besonders wichtig für Minijobs, kurzfristige Beschäftigungsverhältnisse und Beschäftigte in bestimmten Branchen mit erhöhtem Risiko für Lohnunterschreitungen, zum Beispiel im Baugewerbe, in der Fleischwirtschaft, im Gaststättengewerbe oder im Wach- und Sicherheitsgewerbe. Arbeitgebende müssen Beginn, Ende und Dauer der täglichen Arbeitszeit aufzeichnen oder aufzeichnen lassen. Die Dokumentationen sind spätestens sieben Tage nach der jeweiligen Arbeitsleistung beim Arbeitgebenden zu hinterlegen. Die Dokumentationen sind für mindestens zwei Jahre – besser vier Jahre – aufzubewahren.

Mindestlohn 2025: Bußgelder bei Verstößen

Die Pflicht zur Aufzeichnung soll die Kontrolle der Einhaltung des Mindestlohns durch den Zoll erleichtern. Arbeitgebende, die diese Vorschriften nicht einhalten, riskieren hohe Bußgelder, die bis zu 30.000 Euro betragen können. Ein Bußgeld von über 2.500 Euro kann zudem zum Ausschluss von öffentlichen Aufträgen führen. Auch Verstöße gegen den Mindestlohn sind Ordnungswidrigkeiten und streng sanktioniert. Arbeitgeber*innen, die den Mindestlohn nicht einhalten, drohen Bußgelder von bis zu 500.000 Euro.

Arbeitgebende müssen genau prüfen

Die Erhöhung des Mindestlohns bedeutet für Arbeitgebende, dass sie prüfen müssen, ob bei ihren Minijobber*innen und Geringverdiener*innen der gesetzliche Mindestlohn von 12,82 Euro eingehalten ist. Dazu sollten sie die bestehenden Arbeitsverträge prüfen lassen. Denn Fehler können schnell zu Nachforderungen von Sozialversicherungsbeiträgen und Bußgeldern führen.

Der Autor Andreas Islinger ist Rentenberater und Steuerberater bei Ecovis in München.

Endgültiges Aus für die e-Privacy-Verordnung?

Anfang November hat die Bundesregierung einen Entwurf für eine neue ePrivacy-Verordnung in den Rat der Europäischen Union eingebracht. Da sich der Entwurf nicht als konsensfähig erwiesen hat, droht das Aus der Neuregelung.

Ziel der ePrivacy-Verordnung ist die Neuregelung der Nutzung und Bereitstellung elektronischer Kommunikationsdienste. Eine neue ePrivacy-Verordnung hätte erhebliche Auswirkungen auf digitale Geschäftsmodelle. Da sich der Entwurf der Bundesregierung nicht als konsensfähig erwiesen hat, hat das lange Ringen um eine Neuregelung allerdings vorerst kein Ende. Unternehmen sollten sich darauf einstellen, dass die bisherigen Regelungen womöglich noch etliche Jahre gelten werden.

ePrivacy-Verordnung: Neue Regeln für digitale Geschäftsmodelle

Parallel zur Datenschutzgrundverordnung (DSGVO) sollte am 25. Mai 2018 eigentlich eine weitere europäische Verordnung zum Thema Datenschutz in Kraft treten. Die „Verordnung über Privatsphäre und elektronische Kommunikation“ (kurz: ePrivacy-Verordnung) soll die Privatsphäre der Nutzer im Rahmen elektronischer Kommunikation schützen und die veraltete ePrivacy-Richtlinie ablösen. Als Ergänzung der DSGVO soll die ePrivacy-Verordnung unter anderem die Kommunikation über Messengerdienste und E-Mail regeln. Zudem sollen Anrufe und Nachrichten über internetbasiert Kommunikationsdienste gleichermaßen geschützt werden wie Telefonanrufe und SMS.

Für viele Start-ups ist das Thema ePrivacy relevant, weil die Verordnung neben der Werbung mittels elektronischer Nachrichten (E-Mail, SMS, Messenger) auch das Online-Marketing, einschließlich Tracking, neu regeln soll.

Wirtschaftsverbände warnen bereits seit 2017 vor restriktiven Neuregelungen

Die EU-Kommission und das Europäische Parlament haben bereits im Jahr 2017 eigene Entwürfe für eine ePrivacy-Verordnung vorgelegt. Vor allem der Entwurf des Parlaments fiel vergleichsweise nutzer- und datenschutzfreundlich aus und stieß in der Wirtschaft daher auf heftige Kritik. So sah der Entwurf des Parlaments zum Beispiel eine „Do Not Track“-Einstellung als zwingendes Default-Setting für Browser vor.

Neben den großen Technologie- und Telekommunikationskonzernen warnen auch Verlage und die Werbewirtschaft bereits seit Längerem vor derart restriktiven Neuregelungen. Sie befürchten irreparable Schäden für digitale Geschäftsmodelle – unter anderem weil weitere Einschränkungen beim Tracking die Werbefinanzierung im Internet zerstören könnten. Angesichts der erheblichen Kritik aus der Wirtschaft konnten sich die Mitgliedstaaten im Rat der Europäischen Union bislang nicht auf einen eigenen Entwurf einigen. In diesem Rat sitzen die Fachminister der EU-Mitgliedstaaten. Ein (Gegen-)Entwurf des Rats ist aber erforderlich, damit der Rat mit der EU Kommission und dem Europäischen Parlament in das weitere Gesetzgebungsverfahren eintreten kann (sogenanntes Trilog-Verfahren).

Seit Dezember 2017 hat der Rat unter der Führung von Estland, Bulgarien, Österreich, Rumänien, Finnland und Kroatien im Halbjahresturnus jeweils unterschiedliche Entwurfsfassungen veröffentlicht, von denen allerdings keine konsensfähig war. Wechselseitig wurden die Entwürfe von Beobachtern entweder als zu restriktiv für digitale Geschäftsmodelle oder als zu wirtschaftsfreundlich kritisiert.

Aktueller deutscher Kompromissvorschlag scheitert ebenfalls

Angesichts dieser festgefahrenen Situation hatte sich die seit dem 1. Juli 2020 amtierende deutsche Ratspräsidentschaft vorgenommen, mit ihrem Entwurf vom 4. November 2020 endlich einen zustimmungsfähigen Kompromiss zwischen den unterschiedlichen Interessen von Verbraucherschützern und digitaler Wirtschaft zu finden. Etliche Beobachter bezeichneten den deutschen Entwurf im Vorfeld als letzte Chance für eine Einigung.

Mit seinem Vorschlag wich Deutschland von dem eher wirtschaftsfreundlichen Entwurf der kroatischen Präsidentschaft ab und kam den Bedenken der Verbraucherverbände und Daten-schützer entgegen. Vor allem schlug Deutschland vor, das sogenannte berechtigte Interesse als Rechtsgrundlage für Online-Tracking zu Werbezwecken aus dem Entwurf zu streichen. Dies hätte zur Folge gehabt, dass Tracking und Retargeting – also die gezielte werbliche Wiederansprache der Nutzer in den Online-Angeboten Dritter – auch in Zukunft nur mit einer ausdrücklichen Einwilligung der Nutzer möglich gewesen wären. Eine Ausnahme von dieser Grundregel sollte laut Entwurf lediglich für Presseverlage gelten.

Diverse Verbraucherverbände hatten vor dem Treffen der entscheidungsbefugten Arbeits-gruppe für Telekommunikation signalisiert, mit dem deutschen Vorschlag leben zu können. Bei den Vertretern der Werbe-, Verlags- und Technologie-Unternehmen stieß der Entwurf – und insbesondere die Streichung des berechtigten Interesses als Rechtsgrundlage für Tracking zu Werbezwecken – dagegen auf wenig Gegenliebe. Diese Kritik fand in einigen Mitgliedstaaten Gehör. Und so gelang es letztlich auch der deutschen Ratspräsidentschaft nicht, die so gegensätzlichen Interessen miteinander zu versöhnen.

Unternehmen sollten sich auf Fortgeltung der aktuellen Regeln einstellen

Nach dem Scheitern des deutschen Entwurfs liegt der sprichwörtliche Ball ab dem 1. Januar 2021 bei der neuen portugiesischen Ratspräsidentschaft. Dass noch ein Kompromiss zwischen den Mitgliedstaaten erzielt werden kann, erscheint allerdings fraglich. Derzeit ist nicht ersichtlich, warum den Portugiesen gelingen sollte, woran bereits ein gutes Dutzend anderer Länder gescheitert ist. Selbst wenn der Rat unter der portugiesischen Präsidentschaft einen gemeinsamen Entwurf verabschieden sollte, bedarf es zudem viel Fantasie, um sich einen sowohl für das Parlament als auch für den Rat zustimmungsfähigen Gesamtkompromiss auszumalen. Die Zeichen sprechen also eher für ein endgültiges Aus der ePrivacy-Verordnung.

Welche Folgen hätte ein solches Scheitern für digitale Unternehmen?

Ohne Neuregelung würden bis auf Weiteres die aktuellen Bestimmungen der ePrivacy-Richtlinie anwendbar bleiben. Diese sind in Deutschland vor allem im Telemediengesetz (TMG) und im Telekommunikationsgesetz (TKG) umgesetzt. Danach ist das Setzen und Auslesen von Cookies zu Werbezwecken ohnehin nur mit vorheriger Einwilligung der Nutzer zulässig. Dies hat der Bundesgerichtshof vor Kurzem bestätigt. Dasselbe gilt, nach Auffassung der Datenschutzbehörden, auch für den Einsatz bekannter Analysetools wie Google Analytics.

Aus Unternehmenssicht ist das Scheitern der ePrivacy-Verordnung daher nicht nur Anlass zur Freude. Es bestand zumindest die Hoffnung, das vergleichsweise starre aktuelle Regelungskorsett durch einen progressiven Entwurf stärker an die Bedürfnisse der digitalen Wirtschaft anpassen zu können. Diese Hoffnung hat sich nun zerschlagen. Anderseits kann die Werbewirtschaft nach der flächendeckenden Implementierung der bekannten Cookie-Banner mit dem Status quo sicher deutlich besser leben als mit den restriktiven Vorschlägen des Europäischen Parlaments. Insofern bleibt der Trost, dass der Rat der Europäischen Union bis auf Weiteres größeres Unheil verhindert hat.

Der Autor, Dr. Lukas Stelten, ist Rechtsanwalt bei der Wirtschaftskanzlei CMS in Deutschland. Er berät deutsche und internationale Unternehmen zu sämtlichen datenschutzrechtlichen Fragestellungen, einschließlich internationalen Datentransfers, der Verwendung von Beschäftigten- und Sozialdaten sowie der Nutzung von Kundendaten.

EU-U.S. Privacy Shield ist ungültig - und nun?

Aus für Google, Facebook & Co. nach dem EuGH-Urteil „Schrems II“? Welche Auswirkungen das EuGH-Urteil auf die Nutzung von US-Tools und die Gestaltung deiner Online-Angebote wirklich hat.

In einer viel beachteten Entscheidung hat der Europäische Gerichtshof am 16. Juli 2020 das sog. EU-U.S. Privacy Shield für ungültig erklärt. Was bedeutet das in der Praxis? Nach manchen Äußerungen der Datenschutzaufsichtsbehörden müssen jetzt alle Übermittlungen personenbezogener Daten in die USA gestoppt werden. Sofort. Das wäre das Ende für die Einbindung von Google Tools, die unternehmerische Nutzung von Facebook oder auch von Service Tools wie Salesforce, Monday u.v.m. Aber ist die Lage wirklich so ernst?

Im Unternehmensalltag sind die helfenden digitalen Tools kaum noch wegzudenken, das CRM-System bis hin zur Reisebuchung oder Projektmanagement ist selbstredend digital. In den unternehmerischen Online-Angeboten sind etliche Tools von Drittanbietern eingebunden, Google analysiert die Website-Nutzung, der Facebook-Zählpixel hilft bei passgenauer Werbung und Vimeo garantiert das optimale Bewegtbild-Erlebnis.

Etliche dieser Tools werden dabei von US-Unternehmen bereitgestellt. Auf alle diese Tools hat das EuGH-Urteil vom 16. Juli 2020 daher ganz erhebliche Auswirkungen.

Warum?

Wenn ein Unternehmen personenbezogene Daten verarbeitet, muss es sicherstellen, dass das datenschutzkonform erfolgt. Dafür braucht es auf erster Stufe zunächst eine Erlaubnis, diese Daten überhaupt zu verarbeiten. Wenn die Daten den Europäischen Wirtschaftsraum verlassen (also etwa auf Servern gespeichert werden, die in den USA stehen), muss das Unternehmen auf zweiter Stufe zusätzlich noch absichern, dass in dem Zielland auch ein angemessenes Datenschutzniveau herrscht. Um diese zweite Stufe dreht sich das EuGH-Urteil.

Bisher nämlich war für die USA auf zweiter Stufe ein angemessenes Datenschutzniveau einfach nachzuweisen, wenn sich der Vertragspartner in den USA unter dem EU-U.S. Privacy Shield zertifiziert hatte. Die meisten großen Unternehmen hatten das erledigt und so konnten wir hier in der EU sehr einfach Daten auch in die USA schicken. Das geht jetzt nicht mehr so einfach. Das EU-U.S. Privacy Shield ist nach der EuGH-Entscheidung nämlich unwirksam. Es ist schlicht und einfach „weg“.

Was tun?

Unternehmen müssen auf die Suche nach einer anderen Möglichkeit gehen, ein angemessenes Datenschutzniveau auf der zweiten Stufe abzusichern (oder die Datenübermittlung sofort stoppen). Das heißt konkret:

1. Analyse: Du musst in deinem Unternehmen auf die Suche gehen, wo personenbezogene Daten in Drittländer außerhalb des Europäischen Wirtschaftsraums übermittelt werden. Das kann bei Einsatz von digitalen Tools schnell der Fall sein, wenn die Server weltweit platziert sind.

2. Prüfe dann, wie dafür das angemessene Datenschutzniveau abgesichert ist. Typische Mittel dafür sind sog. Angemessenheitsbeschlüsse der EU-Kommission wie früher das EU-U.S. Privacy Shield für die USA oder auch sog. Standardvertragsklauseln (standard contractual clauses – SCC), die von der EU-Kommission veröffentlicht wurden und oft in Data Processing Agreements einbezogen werden.

3. Bei allen Übermittlungen, die sich auf das EU-U.S. Privacy Shield stützen, musst du sofort handeln: Gibt es eine alternative Lösung für ein angemessenes Datenschutzniveau? Oft können dies Standardvertragsklauseln sein.

4. Bei allen Übermittlungen, die sich auf Standardvertragsklauseln stützen, besteht angesichts des EuGH-Urteils jetzt auch akuter Handlungsbedarf (auch außerhalb der USA):

- Die Standardvertragsklauseln müssen 1:1, so wie sie von der EU-Kommission veröffentlicht wurden, vereinbart werden.

- Du musst überprüfen, ob dein Vertragspartner die Standardvertragsklauseln auch tatsächlich einhalten kann und einhält. Diese Prüfpflicht ist so klar vom EuGH jetzt ganz neu formuliert worden und gerade für die USA wichtig: Kann dein Vertragspartner überhaupt ausschließen, dass der US-Geheimdienst auch deine Daten einsieht? Du musst hier aktiv werden und deinen Vertragspartner dokumentiert danach fragen. Notwendig wird eine kleine Due Diligence (die du auf Nachfrage auch der Aufsichtsbehörde zeigen musst).

- Ob US-Unternehmen, die elektronische Kommunikationsdienste anbieten, den Zugriff von US-Geheimdiensten unterbinden können, ist gerade ziemlich fraglich. Wenn nicht, dann können auch die Standardvertragsklauseln die Übertragung in die USA nicht retten. Helfen könnte dann im Einzelfall etwa noch eine wirksame Verschlüsselung der übertragenen Daten.

5. Denkbar sind auch noch andere Mittel, um ein angemessenes Datenschutzniveau sicherzustellen. So kann eine Verschlüsselung in Kombination mit den Standardvertragsklauseln helfen, im Einzelfall können auch Einwilligungen der Betroffenen eine taugliche Grundlage sein.

6. Findet sich kein anderes, gutes Mittel, muss die Datenübermittlung gestoppt werden und die Daten abroad müssen zurückgeholt werden. Geschieht dies nicht, drohen Beschwerden, Klagen und gar schmerzhafte Bußgelder. Die Datenschutzaufsichtsbehörden legen gerade ihren Fokus auf dieses Thema und greifen zunehmend auch zu schmerzhaft hohen Bußgeldern.

Und was bedeutet dies nun ganz konkret?

Du musst aktiv werden, US-Transfers identifizieren und entweder stoppen oder mit den US-Unternehmen gemeinsam nach alternativen Absicherungen suchen. Das höchste Bußgeldrisiko für dein Unternehmen entsteht, wenn du trotz des EuGH-Urteils „Schrems II“ und US-Datentransfers jetzt gar nichts tust.

Die Autorin Dr. Kristina Schreiber ist auf die rechtliche Begleitung von Digitalisierungsprojekten spezialisiert und Partnerin bei Loschelder Rechtsanwälte

Abmahn(un)wesen: Was ist Recht – was Abzocke?

Nahezu täglich tauchen neue Berichte über teure Abmahnungen gegen Betreiber geschäftlicher Internet-Präsenzen auf. Viele Betroffene wissen nicht, was es mit diesen Forderungen auf sich hat und zahlen sofort, statt sich erst schlau zu machen. Wir klären auf.

Ob HomepageBetreiber, eBay-Verkäufer, Chat-User oder Tauschbörsennutzer, keiner scheint vor kostenintensiven Abmahnungen durch Rechtsanwälte sicher. Häufig sind sich die Betroffenen dabei keiner Schuld bewusst und fallen bei Erhalt einer Abmahnung aus allen Wolken.

Was steckt hinter dem Phänomen „Abmahnung“, warum sind so viele Internetnutzer davon betroffen und was ist daran rechtens? StartingUp bringt mit Hilfe des im Internetrecht erfahrenen Berliner Rechtsanwalts Timothy Ahrens Licht in diesen für Nichtjuristen schnell undurchschaubaren und im Zweifelsfall teuer werdenden Sachverhalt:

Definition: Was ist eine Abmahnung?

- Die Abmahnung ist eine außergerichtliche Aufforderung, also ein Mahnschreiben eines vermeintlichen Anspruchsinhabers an den Adressaten, in dem dieser aufgefordert wird, eine behauptete Rechtsverletzung unverzüglich einzustellen und zukünftig zu unterlassen.

- In dem Mahnschreiben wird der behauptete Rechtsverstoß beschrieben, und es wird erklärt, wogegen verstoßen wurde. Unter Setzung einer kurzen Frist (zirka eine Woche) wird dann die Beseitigung des Rechtsverstoßes und die Unterlassung für die Zukunft verlangt.

- Üblicherweise wird in der Abmahnung gleich auch Schadensersatz geltend gemacht und die Gebührenrechnung des abmahnenden Rechtsanwalts beigelegt.

Neuregelungen beim Einsatz von Fremdpersonal

Seit dem 1. April 2017 gelten bei der Vermittlung von Leiharbeitern und Selbständigen verschärfte Vorgaben. Unternehmen sollten die gesetzlichen Neuerungen genau kennen, um nicht in arbeitsrechtliche Stolperfallen zu geraten. Das reformierte Arbeitnehmerüberlassungsgesetz (AÜG) macht das Thema zur Chefsache.

In vielen Firmen ist der Einsatz von Fremdpersonal nicht mehr wegzudenken. So gewinnen Unternehmen Flexibilität und reduzieren Fixkosten. Das reformierte Arbeitnehmerüberlassungsgesetz (AÜG) macht das Thema zur Chefsache. Zum einen erschwert das neue AÜG den Einsatz von Leiharbeitern erheblich. Zum anderen erhöht es die Gefahr von Scheinselbständigkeit. Firmen sollten bestehende Verträge rund um Fremdpersonal kritisch prüfen und neue mit Weitblick ausgestalten. So können Unternehmen externe Kräfte trotz der verschärften Vorgaben bedenkenlos einsetzen.

Neues im Arbeitnehmerüberlassungsgesetz (AÜG)

Das neue Gesetz soll missbräuchlichen Praktiken beim Einsatz von Fremdpersonal einen Riegel vorschieben. Es regelt sowohl die Arbeitnehmerüberlassung als auch die Vermittlung und den Einsatz von Selbständigen. Ein zentraler Aspekt ist die Neuregelung der Einsatzzeiten von Leiharbeitern. Im alten AÜG war nicht klar geregelt, wie lange eine Überlassung höchstens erfolgen darf. Künftig ist die Höchstdauer auf 18 Monate limitiert. Tarifverträge oder Betriebsvereinbarungen lassen abweichend davon eine Einsatzdauer von maximal 24 Monaten zu.

Zeiträume vor dem 1. April 2017 bleiben außen vor. Personalverantwortliche sollten sich vorsichtshalber den 22. September 2018 im Kalender rot anstreichen. Dann endet bei laufenden Kontrakten erstmalig die Höchstüberlassungsdauer. Soll ein Zeitarbeiter im Anschluss im selben Unternehmen erneut zum Einsatz kommen, ist eine Unterbrechung von mehr als drei Monaten vorgeschrieben.

Vom Leiharbeiter ungewollt zum Arbeitnehmer

Werden die Zeitvorgaben nicht eingehalten, wird aus einem Leiharbeiter automatisch ein sozialversicherungspflichtiger Arbeitnehmer mit Urlaubsanspruch und Kündigungsschutz. Übersehen Unternehmen den Arbeitnehmerstatus, drohen neben hohen Lohnsteuer- und Sozialversicherungsnachzahlungen zusätzlich strafrechtliche Konsequenzen. Auch bei der Entlohnung von Zeitarbeitern müssen Entleiher aufpassen. Leiharbeitern steht spätestens nach neun Monaten das gleiche Gehalt („Equal Pay“) wie dem Stammpersonal zu. Tarifliche Sonderregelungen ermöglichen eine Einsatzzeit von bis zu 15 Monaten ohne Equal Pay.

Dazu muss der Entleiher dem Verleiher mitteilen, in welcher Höhe das vergleichbare Arbeitsentgelt zu veranschlagen ist. Bei Verstößen gegen das Equal-Pay-Gebot droht dem Verleiher ein Bußgeld, das in der Spitze 500.000 Euro betragen kann. Die Berechnung und Mitteilung des vergleichbaren Arbeitsentgeltes erfordert erhöhte Sorgfalt. Bei Fehlern kann das Zeitarbeitsunternehmen Bußgelder beim Entleiher einklagen.

Arbeitnehmer-Überlassungsvertrag

Für die Gestaltung eines Arbeitnehmer-Überlassungsvertrags (AÜV) gelten verschärfte Regeln. Der vereinbarte AÜV muss eindeutig als solcher bezeichnet und noch vor Arbeitsbeginn des Zeitarbeiters unter Dach und Fach sein. Im Vertrag darf der Name des Leiharbeiters sowie die Unterschrift des Ver- und Entleihers nicht fehlen. Bei Verstößen gegen die „Kennzeichnungs- und Konkretisierungspflicht“ kann die Arbeitsagentur gegen beiden Parteien ein Bußgeld in Höhe von bis zu 30.000 Euro verhängen. Darüber hinaus verliert der Überlassungsvertrag gegebenenfalls seine Gültigkeit und der Zeitarbeiter wird zum sozialversicherungspflichtigen Angestellten des Entleihers.

Festhaltenserklärung

Grundsätzlich bleibt ein Ausweg. Falls zwischen Entleiher und Zeitarbeiter unbeabsichtigt ein Arbeitsverhältnis entsteht, eröffnet das neue AÜG eine arbeitgeberfreundliche Lösung. Der frisch gebackene Arbeitnehmer kann innerhalb eines Monats erklären, dass er am Arbeitsvertrag mit dem Verleiher festhält (sog. Festhaltenserklärung). So vermeiden Mitarbeiter, dass sie sich wider Willen in der Rolle eines ungewollten Arbeitnehmers wiederfinden. Der Leiharbeitnehmer muss sich die Erklärung persönlich bei der Arbeitsagentur bestätigen lassen und spätestens drei Tage später beim Ver- oder Entleiher vorlegen. Firmen sollten nach einer erfolgten Festhaltenserklärung von einer Weiterführung der Überlassung absehen. Eine erneute Festhaltenserklärung wäre in jedem Fall unwirksam.

Einsatz von Freelancern

Auch beim Einsatz von Freelancern über Vermittlungsagenturen ist erhöhte Vorsicht geboten. Die Beschäftigung erfolgt auf der Grundlage eines Werk- oder Dienstvertrages zwischen dem Selbständigen und dem Einsatzunternehmen. Die Crux: Wenn Freelancer etwa über Zeit, Ort und Art ihrer Tätigkeit nicht frei entscheiden können, besteht eine Scheinselbständigkeit. Bisher konnten Vermittler im Rahmen der sog. Fallschirmlösung sich und ihre Auftraggeber vor negativen Konsequenzen schützen. Dafür sorgte eine vorsorglich beantragte Arbeitnehmerüberlassungserlaubnis. Der Dienstleister konnte so eine Scheinselbständigkeit nachträglich zur rechtmäßigen Leiharbeit umdeklarieren. Damit ist jetzt Schluss. Das neue Gesetz schließt die Fallschirmlösung grundsätzlich aus.

Der Rechtmäßigkeit bestehender und künftiger Verträge kommt damit eine enorme Bedeutung zu. Die tatsächliche Beurteilung der Beschäftigungsform hängt oft von Kleinigkeiten ab. Firmen sollten bestehende Verträge und die gelebte Einsatzpraxis kritisch unter die Lupe nehmen und gegebenenfalls nachjustieren.

Die Autorin Rebekka De Conno ist Rechtsanwältin und Fachanwältin für Arbeitsrecht der Kanzlei WWS in Mönchengladbach, www.wws-gruppe.de

Privatvermögen schützen

Was bedeutet Inhaber-Haftung, und in welchem Ausmaß kommt sie in der Praxis zum Tragen? Und wie können Sie Ihr Privatvermögen als Unternehmer trotz gesetzlicher Haftung bestmöglich schützen? Hier finden Sie die Antworten.

Persönliche Haftung bedeutet, dass der Unternehmer mit seinem gesamten Privatvermögen für alle seine geschäftlichen Entscheidungen haftet. Zum Privatvermögen gehören nicht nur angespartes Geld, Autos, Wertpapiere, private wie geschäftliche Ausstattung und sonstige bewegliche Gegenstände, sondern auch Immobilien, die auf seinen Namen im Grundbuch eingetragen sind, ebenso wie Forderungen gegen Dritte, Anwartschaften und sonstige geldwerte Rechtspositionen. In alle diese Vermögenswerte dürfen Gläubiger vollstrecken, wenn sie einen rechtskräftigen Titel, also im Regelfall ein rechtskräftiges Urteil gegen den Unternehmer vor Gericht erstritten haben. Die persönliche Haftung bedeutet daher eine erhebliche Bedrohung für den Unternehmer und seine Angehörigen.

Wer haftet, wer nicht?

Die Haftung mit dem Privatvermögen trifft kraft Gesetzes jede Privatperson und jeden Geschäftsmann, wenn derjenige nicht durch gesetzliche Bestimmungen im Rahmen einer Gesellschaft geschützt ist, eine eintrittspflichtige Versicherung abgeschlossen hat oder im Einzelfall mit seinen Kunden oder Gläubigern eine wirksame Regelung zur Haftungsbeschränkung oder zum Haftungsausschluss getroffen hat. Gesellschaftsrechtsformen, die das Privatvermögen der Inhaber explizit schützen, sind die GmbH, die Unternehmergesellschaft (haftungsbeschränkt) sowie die Aktiengesellschaft (AG).

Wird keine dieser Gesellschaftsrechtsformen gegründet, tritt der Unternehmer als Einzelunternehmer oder Einzelanbieter am Markt auf. Haben sich mindestens zwei Personen zusammengeschlossen, die ihre Waren oder Dienstleistungen gemeinsam anbieten, liegt eine Gesellschaft des bürgerlichen Rechts (GbR) in Sinne der §§ 705 ff Bürgerliches Gesetzbuch (BGB) vor.

Typische Gesellschaften des bürgerlichen Rechts sind Zusammenschlüsse von Freiberuflern wie Ärzten, Anwälten, Übersetzern, aber auch Beratern aller Art oder von sonstigen Anbietern. Ist Zweck der Gesellschaft der Betrieb eines Handelsgewerbes unter einer gemeinsamen Firma, so liegt eine offene Handelsgesellschaft (oHG) in Sinne der §§ 105 ff. Handelsgesetzbuch (HGB) vor, die im Handelsregister einzutragen ist. Auf die oHG findet, soweit im Handelsgesetzbuch keine Spezialregelungen enthalten sind, ersatzweise das Recht der Gesellschaft des bürgerlichen Rechts Anwendung.

Fehlerfrei und rechtssicher

Welche Arten von Produkt-, Produzenten- und Verkäuferhaftung gibt es? Was muss ich beachten, damit meine Kunden keine Opfer von Produktmängeln werden und Schaden erleiden?

Gefahren der zunehmenden Technisierung

Diese und viele Fragen mehr stellen sich allen Unternehmern, die ihre Produkte entweder selbst herstellen oder die Waren von Dritten beziehen und mit oder ohne Weiterverarbeitung an ihre Endkunden verkaufen. In der heutigen Zeit steigen wegen der zunehmenden Technisierung immer mehr die Risiken, dass Personen durch Produkte zu Schaden kommen. Die internationale Gesetzgebung hat die Schutzbedürftigkeit der Warenabnehmer vor Augen, denen angesichts der Komplexität und Unüberschaubarkeit industrieller Massenproduktion der Nachweis konkreter Verantwortlichkeit für Schädigungen wesentlich erschwert ist.

Die gesetzgeberische und gerichtliche Entwicklung in Deutschland ist maßgeblich geprägt durch die Hühnerpestentscheidung aus dem Jahre 1968, in welcher die Haftung des Warenherstellers für Schäden durch fehlerhafte Produkte endgültig von vertragsrechtlichen Begrenzungen befreit wurde und abstrakt ein Schutz für alle Verbraucher geschaffen wurde, die Schaden durch mangelhafte Produkte erleiden. Also sind nunmehr nicht nur die Konsumenten geschützt, die als Käufer Vertragspartner des Herstellers sind, sondern auch diejenigen, die zufällig Schaden durch die mangelhafte Ware erlitten haben.

Folgende wesentlichen Rechtsgrundlagen werden von den Gerichten im Zusammenhang mit Sach- und Personenschäden durch problematische Produkte geprüft:

- Vertragliche Haftung, in der Regel aus dem Kaufvertrag resultierend, soweit ein Verschulden des Verkäufers in Form von Vorsatz oder Fahrlässigkeit vorliegt und der Anspruchsteller Käufer ist.

- Deliktrecht bei schuldhaften Pflichtverletzungen des Herstellers und des Verkäufers, die Körper- oder Eigentumsverletzungen zur Folge haben. Auch Verstöße gegen Schutzgesetze wie das Elektro- und Elektronikgerätegesetz, das Gerätesicherheitsgesetz, das Produktsicherheitsgesetz und zahlreiche weitere Normen führen zu Schadensersatz.

- Organhaftung von Vorständen, Geschäftsführern und Aufsichtsräten.

- Strafrechtliche Verantwortung für Körperverletzung, Totschlag, Sachbeschädigung etc. mit der Folge einer Geld- oder Freiheitsstrafe im Falle der Verurteilung.

- Produkthaftung nach dem Produkthaftungsgesetz bei der Verletzung von Sicherheitspflichten.

Haftung nach dem Produkthaftungsgesetz

Das Produkthaftungsgesetz ist zum 1.1.1990 in Kraft getreten. Nach dem Produkthaftungsgesetz weist ein Produkt einen Fehler auf, wenn es im Zeitpunkt des In-den-Verkehr-Bringens nicht die Sicherheit bietet, die unter Berücksichtigung aller Umstände berechtigterweise erwartet werden kann. Damit ersetzt das Gesetz den Fehlerbegriff durch einen anderen unbestimmten Rechtsbegriff, nämlich denjenigen der „berechtigten Sicherheitserwartungen“ des Adressatenkreises des vermarkteten Produkts sowie Dritter, die mit der Sache in Berührung kommen. Wendet sich der Hersteller mit seiner Ware ausschließlich an Fachpersonal, wie etwa bei Investitionsgütern, aber auch bei sonstigen technischen Geräten, hat das Produkt den Sicherheitserwartungen dieser Fachkreise zu genügen.

Produktrisiken, die geschultem Personal bekannt sind und deren Realisierung durch eigenes sorgfältiges Verhalten vermieden werden kann, begründen keinen Fehler. Wird das Produkt auf unterschiedlichen Vertriebskanälen mehreren Adressatenkreisen dargeboten, hat sich der Hersteller an der am wenigsten informierten und zur Gefahrsteuerung kompetenten Gruppe zu orientieren, also den jeweils höchsten Sicherheitsstandard zu gewährleisten. Relevant ist das etwa, wenn Betonmischmaschinen über den Fachhandel an Handwerksbetriebe und über Baumärkte an Heimwerker vertrieben werden.

Fair, professionell und sicher verkaufen

Welche Möglichkeiten gibt es, sich als Verkäufer von Waren durch Allgemeine Geschäftsbedingungen (AGB) klug gegen allzu viele Gewährleistungs- und Haftungswünsche der Kunden abzusichern? Und was sollte in den AGB auf jeden Fall geregelt sein?

Diese und viele Fragen mehr stellen sich allen Unternehmern, die Waren an ihre Endkunden verkaufen. Der Verkauf der Ware kann auf der Grundlage einer sog. Mindesteinigung über Ware und Preis mündlich erfolgen.

Dann gelten die gesetzlichen Regelungen. Sinnvoll ist es jedoch, die Spielräume, die der Gesetzgeber und die Rechtsprechung zum Vorteil des Verkäufers vorsehen, über Allgemeine Geschäftsbedingungen (AGB) zum eigenen Vorteil zu nutzen.

Einbeziehung von AGB

Unter welchen Umständen werden AGB wirksam Bestandteile des Verkaufsvertrags? Dies richtet sich in erster Linie danach, ob der Kunde ein Verbraucher (entsprechend § 13 BGB) oder ein Unternehmer (im Sinne von § 14 BGB) ist. Gegenüber Verbrauchern gilt: Die AGB des Verkäufers werden nur Bestandteil des Vertrags zwischen den Vertragsparteien, wenn der Verkäufer vor Vertragsschluss ausdrücklich darauf hinweist oder – wenn dieser Hinweis nur unter unverhältnismäßigen Schwierigkeiten möglich ist – es durch einen deutlichen sichtbaren Aushang am Ort des Vertragsschlusses kundtut.

Außerdem muss dem (gegebenenfalls auch körperlich behinderten) Kunden in zumutbarer Weise die Möglichkeit verschafft werden, vom Inhalt der AGB Kenntnis zu nehmen. Dritte Voraussetzung ist, dass der Kunde sich mit den AGB einverstanden erklärt. Für AGB zwischen zwei Unternehmern gilt dies jedoch nicht. Es bedarf hier lediglich einer sog. rechtsgeschäftlichen Einbeziehung, d.h. es gelten die üblichen Voraussetzungen für das Zustandekommen von Verträgen. Zur wirksamen Einbeziehung reicht hier jede auch nur stillschweigende Willensübereinstimmung.

Dies geschieht durch Übersendung der AGB und das stillschweigende Einverständnis des unternehmerischen Kunden, indem dieser der Geltung der AGB nicht widerspricht. Aus Beweissicherheitsgründen empfiehlt sich jedoch auch bei unternehmerischen Kunden, ein ausdrückliches Einverständnis durch Unterschrift oder „Häkchen setzen“ bei einem Online-Geschäft einzuholen. Ferner gilt: Individuelle Absprachen mit dem Kunden zum Vertrag haben immer Vorrang vor der Geltung von AGB.

Workation: Rechte und Pflichten

Wer Mobile Working im Ausland plant, muss einiges beachten. Denn der Megatrend Workation birgt einige Tücken – vor allem in puncto Steuern. Steuerrechtler Prof. Dr. Christoph Juhn klärt auf.

Wehende Palmen, weißer Strand, kristallklares Wasser und blauer Himmel, so weit das Auge reicht – an solch paradiesischen Sehnsuchtsorten steigt sogar im grauen Arbeitsalltag der Gute-Laune-Faktor. Also auf die Koffer, fertig, los? Nicht so schnell! Wer das Büro gegen den Beach tauschen möchte, muss einiges beachten. Denn der Megatrend Workation kann einige Tücken bergen – vor allem in puncto Steuern.

Einfach mal weg

Arbeiten, wo andere Urlaub machen? Dank digitaler Vernetzung und zunehmend flexibler Arbeitsmodelle wird Workation immer beliebter – und das selbst in wirtschaftlich volatilen Zeiten. Wie eine aktuelle PwC-Studie zeigt, erwarten viele Beschäftigte mittlerweile von ihren Arbeitgebenden, dass sie es ihnen gestatten, ihre Tätigkeit mobil im Ausland zu verrichten. Dabei sind längst nicht nur Jüngere Workation-affin. Mehr als die Hälfte der Befragten (57 Prozent) gibt an, dass ein vorhandenes Workation-Angebot ein wichtiges Kriterium bei der Jobwahl sei. Beinahe jeder Dritte (30 Prozent) würde sogar ein Stellenangebot ausschlagen, sollte die Firma keine Remote-Work-Optionen im Ausland bieten. Bei den 18- bis 29-Jährigen steigt die Zahl auf 45 Prozent. Entsprechend wichtig ist es, sich möglichst umfassend mit Workation zu befassen und das Thema transparent zu kommunizieren.

Nicht alles ist überall möglich

Wollen arbeitswütige Sommerfrischler*innen ihren Job im Anschluss an den zweiwöchigen Mittelmeertrip im Strandhotel ausüben, bedarf es zunächst der Zustimmung des Arbeitgebenden. Während Mitarbeitende zwar grundsätzlich keinen Anspruch auf Workation haben, existieren in zahlreichen Firmen bereits standardisierte Prozesse und Guidelines, über die etwa die Personalabteilung Auskunft geben kann. Allerdings zeigt die bereits erwähnte PwC-Studie auch, dass in Unternehmen, die mobiles Arbeiten am Ferienort anbieten, nur eine knappe Mehrheit der Angestellten (52 Prozent) den festgelegten Antragsprozess kennt. Etwa ein Viertel (28 Prozent) weiß zwar, dass es einen Prozess gibt, kennt aber nicht die genauen Schritte, die zum Arbeiten vom Büro an den Strand führen. Und fast jede(r) fünfte Arbeitnehmende (19 Prozent) weiß nicht einmal, ob es überhaupt einen festgelegten Antragsprozess gibt. Dadurch ergibt sich sowohl für Unternehmen als auch für Beschäftigte eine Reihe von Risken. Diese lassen sich jedoch leicht managen – insbesondere, wenn sich beide Parteien neben Arbeits-, Aufenthalts- und Sozialversicherungsfragen auch mit steuerrechtlichen Aspekten auseinandersetzen.

Wo soll’s denn hingehen?

Für Arbeitgebende spielt vor allem der Ort des „Arbeitsurlaubs“ eine entscheidende Rolle. Nicht für jedes Unternehmen kommt Mobile Working am Urlaubsort in einem der weltweit 195 Länder infrage. Anders als bei normalen Dienstreisen beschränken zahlreiche Firmen die Workation-Destination auf die Europäische Union oder Mitglieder des Europäischen Wirtschaftsraums. Der Grund: Aufenthalte in sogenannten Drittstaaten benötigen häufig eine Aufenthaltsgenehmigung. Zwar existieren in einigen Ländern Workation- oder Remote-Work-Visa, allerdings ist die Antragsstellung für einen Aufenthaltstitel beziehungsweise eine Arbeitserlaubnis nicht nur langwierig, sondern oft auch mit Extrakosten verbunden. Innerhalb der EU genießen alle Bürger*innen hingegen eine Niederlassungsfreiheit, wodurch sie in jedem der 27 Mitgliedstaaten sesshaft werden und arbeiten können. Das macht den Prozess sowohl für die verantwortliche Personalabteilung als auch für die „Workationeers“ insgesamt einfacher.

In der Regel reicht hier eine Anmeldung beim Ausländeramt beziehungsweise bei der Gemeinde sowie eine A1-Bescheinigung, die Angestellte in ihren Arbeitsferien immer mit sich führen sollten. Denn mit Letzterem weisen sie nach, dass sie während ihrer Workaway-Tätigkeit über ihr Heimatland sozialversichert sind, und müssen keine doppelten Sozialversicherungsbeiträge zahlen. Ausnahmen bestätigen allerdings auch in der Bürokratie die Regel. So verlangt beispielsweise Belgiens Arbeitnehmerentsendegesetz eine sogenannte LIMOSA-Meldung für alle, die hier temporär arbeiten. Das Online-System erfasst detaillierte Informationen über den Arbeitnehmenden, den Arbeitgebenden, die Art der Tätigkeit und die Dauer des Aufenthaltes. Ziel ist es vor allem, Schwarzarbeit zu verhindern und den sozialen Schutz der entsandten Beschäftigten zu gewährleisten, was mit der ordnungsgemäßen Anwendung des belgischen Arbeits- und Sozialrechts einhergeht.

Andere Länder, andere Regeln

Grundsätzlich fallen Bundesbürger*innen, die nur vorübergehend mobil in der Welt arbeiten, unter das deutsche Arbeitsrecht. Entsprechend müssen sich Arbeitnehmende auch bei zirka vier Wochen Meeresblick und Schirmchendrinks an Vorschriften etwa bezüglich der sicheren Ausstattung des Arbeitsplatzes in einem Co-Working-Space oder der täglich zulässigen Arbeitszeiten richten. Mit einer Ausnahme: Ist eine ausländische Bestimmung günstiger für Arbeitnehmende, gilt mit dem sogenannten Günstigkeitsprinzip immer die für den Workationeer vorteilhaftere Vorschrift. Entsprechend kritisch sollten Unternehmen und Mitarbeitende hier nicht nur im Einzelfall prüfen, ob und unter welchen Umständen ausländisches Arbeitsrecht greift. Die wichtigsten Punkte sollten in einer Zusatzvereinbarung festgehalten werden.

Die Zeit und die Steuern

Zahlreiche Firmen beschränken ihre Workation-Optionen zudem in zeitlicher Hinsicht. So kann in manchen Unternehmen 54 Tage remote aus 50 Ländern gearbeitet werden, während andere lediglich 20 Tage in 27 Staaten genehmigen. Das hat nicht zuletzt auch steuerliche Gründe, denn Arbeiten aus dem Ausland kann sowohl eine Einkommensteuerpflicht der/des Arbeitnehmenden als auch eine Lohnsteuerverpflichtung des Arbeitgebenden im Ausland auslösen. Ob zusätzliche Abgaben an die Finanzbehörde des Gastlands abgeführt werden müssen, hängt vorrangig davon ab, wie lange die Tätigkeit dort ausgeübt wird. Für gewöhnlich können in Deutschland steuerlich ansässige Arbeitnehmende bis zu 183 Tage im Jahr remote auf Reisen arbeiten, ohne dass es sich steuerlich auswirkt, wobei dies auch von der individuellen Einschätzung des jeweiligen Finanzamts abhängt. Menschen, die mehr als die Hälfte des Jahres mobil in der Welt tätig sind, gelten auch im Gastland als steuerlich ansässig, wodurch eine doppelte Erklärungspflicht entsteht. Die genaue Höhe der Abgaben ist dabei individuell und unter Berücksichtigung des jeweiligen Rechts sowie der einschlägigen Doppelbesteuerungsabkommen zu klären.

Achtung: Betriebsstätte

Mobile Working im Ausland kann bei Arbeitgebenden auch für einen hohen administrativen Aufwand sorgen, beispielsweise in Form von Registrierungs-, Erklärungs-, Buchführungs- und sonstigen Aufzeichnungs- und Dokumentationspflichten. Und diese sollten sie nicht auf die leichte Schulter nehmen. Steuerbehörden legen bei Prüfungen mittlerweile vermehrt Augenmerk auf mögliche Betriebsstättengründungen durch Beschäftigte, die vorübergehend mobil in der Welt arbeiten. Unter bestimmten Voraussetzungen kann im Rahmen eines Workation-Aufenthalts eine neue Betriebstätte begründet werden. Besondere Aufmerksamkeit schenken Kontrolleur*innen dabei Mitarbeitenden, die befugt sind, Verträge im Namen des Unternehmens zu schließen – also Organmitglieder oder Führungskräfte, die beispielsweise Projekte leiten oder anderen wesentlichen Geschäftstätigkeiten nachgehen. Sollte hier die Gründung einer Betriebsstätte im Ausland festgestellt werden, hat das nicht nur bürokratische und rechtliche Folgen, sondern potenziell auch steuerliche. Im Ernstfall kann es sogar zu einer Verlagerung der Erträge ins Ausland und einer doppelten Besteuerung der Unternehmensgewinne kommen.

Der Autor Prof. Dr. Christoph Juhn ist Professor für Steuerrecht, Steuerberater und besitzt einen Master of Laws. 2015 gründete er die JUHN Partner GmbH und 2017 die JUHN BESAU GmbH. Parallel dazu betreibt der Steuerprofi unter @juhnsteuerberater einen erfolgreichen YouTube-Kanal.

EXIST und Hochschul-IP

Recht für Gründer*innen: Wer ein EXIST-Gründungsstipendium in Aussicht hat, sollte sich rechtzeitig mit den Themen geistiges Eigentum (IP) und Lizensierung von Hochschul-IP auseinandersetzen. Wir klären auf.

Alljährlich werden über 100 EXIST-Gründungsstipendien (im Folgenden nur „Stipendien“) zur Förderung innovativer Spinn-offs aus Hochschulen und anderen wissenschaftlichen Einrichtungen (im Folgenden nur „Hochschulen“) vergeben. In der aktuellen Förderrichtlinie des Bundesministeriums für Wirtschaft und Klimaschutz (BMWK) vom 18. April 2023 wird von den Hochschulen auch die Überlassung von IP an die Unternehmensgründungen erwartet. „IP“ – kurz für Intellectual Property (geistiges Eigentum) – umfasst Immaterialgüter wie z.B. Erfindungen, Software und Designs sowie die für diese erhältlichen Schutzrechte, z.B. Patente, Urheberrechte und Gemeinschaftsgeschmacksmuster.

Warum IP-Abgrenzung gegenüber Hochschulen?

Konkret sollen die Hochschulen während der Projektlaufzeiten u.a. „der Unternehmensgründung einen Zugriff auf das notwendige geistige Eigentum zu marktüblichen Konditionen gewähren“. Marktübliche Konditionen beinhalten oft Lizenzgebühren. Die Aussicht auf Lizenzeinnahmen kann bei Hochschulen Begehrlichkeiten wecken und dazu führen, auch IP für sich zu beanspruchen, das originär den EXIST-Stipendiat*innen (im Folgenden nur „Stipendiat*innen“) zusteht. Daher sollten Stipendiat*innen ihre IP-Position kennen. Diese ist stark und wird im Folgenden zusammengefasst.

Hintergrund: EXIST-Stipendien

Die EXIST-Programme des BMWK fördern innovative Gründungsprojekte aus der Wissenschaft in deren Frühphase. Förderfähige Mitglieder eines Gründungsteams können insbesondere Absolvent*innen, Wissenschaftler*innen und Studierende sein, die im Rahmen von Vorarbeiten bereits Grundlagen des Gründungsprojekts erarbeitet haben. Um die Förderung zu erhalten, muss noch kein Businessplan ausgearbeitet sein und es darf weder eine Geschäftstätigkeit aufgenommen noch eine Kapitalgesellschaft gegründet worden sein.

Die Stipendien werden auf Antrag von Hochschulen gewährt. Diese müssen die Gründungsteams während der Projektlaufzeit unter anderem durch Mentoring und Bereitstellung von Arbeitsmöglichkeiten (z.B. Laboreinrichtungen) unterstützen und die Fördermittel verwalten. Die Fördermittel umfassen nicht nur die zur Finanzierung der Stipendien erforderlichen Beträge – abhängig von der jeweiligen Qualifikation je Teammitglieder ein Jahr lang zwischen 1000 und 3000 Euro monatlich zuzüglich Zuschläge für unterhaltsberechtigte Kinder. Auf Antrag der Hochschulen kommen bis zu 30.000 Euro für Sachmittel und 5000 Euro für Coaching/Beratung des Gründungsteams hinzu. Zur Umsetzung schließen die Hochschulen mit den Mitgliedern der Gründungsteams Stipendiatenverträge. IP-rechtlich besonders relevant ist dabei:

Dass Hochschulen Arbeitsplätze zur Verfügung stellen und Geld an die Stipendiat*innen auszahlen, macht die Stipendiat*innen nicht zu Arbeitnehmer*innen der Hochschulen. Stipendiat*innen sind keine Arbeitnehmer*innen, sondern „Begünstigte“. Sie müssen nicht für die Hochschule arbeiten, sondern nur für sich selbst. Das wird von Hochschulverwaltungen gelegentlich missverstanden. Aber für die IP-Zuordnung ist dieser Status der Stipendiat*innen entscheidend.

Basics der IP-Zuordnung: Schutzfähiges gehört den Kreativen

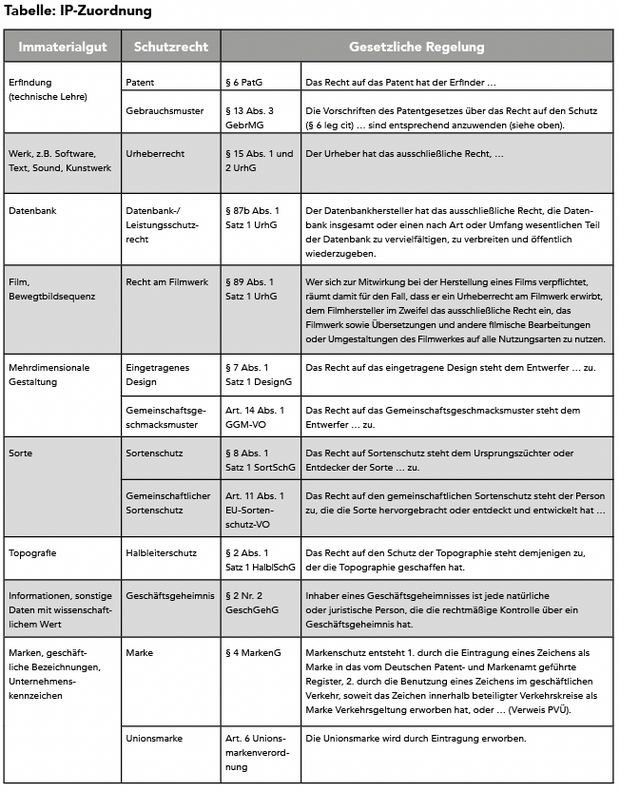

Sowohl im deutschen als auch im EU-Recht gilt ein wichtiger Grundsatz: Die schutzfähigen Ergebnisse kreativer menschlicher Tätigkeiten stehen grundsätzlich der/dem Kreativen zu, also der/dem Schöpfer*in, Urheber*in, Entwerfer*in, Erfinder*in oder Züchter*in. Dies folgt unmittelbar aus den jeweiligen gesetzlichen Bestimmungen in §§ 7, 15 Urheberrechtsgesetz (UrhG), § 7 Abs. 1 Satz 1 Designgesetz (DesignG), § 6 Patentgesetz (PatG), § 13 Abs. 3 Gebrauchsmustergesetz (GebrMG), § 8 Abs. 1 Satz 1 Sortenschutzgesetz (SortSchG), § 2 Abs. 1 Satz 1 Halbleiterschutzgesetz (HalblSchG) und §§ 4, 14 Markengesetz sowie aus Art. 14 Abs. 1 EU-Gemeinschaftsgeschmacksmuster-VO (GGV) und Art. 11 Abs. 1 EU-Sortenschutz-VO (siehe dazu auch die Tabelle „IP-Zuordnung“).

Keine Geltung arbeitsrechtlicher Bestimmungen für Stipendiat*innen

Ausnahmen von diesem Grundsatz gelten in Arbeitsverhältnissen und bei Herstellung von Software auch im Rahmen sonstiger Dienstverhältnisse. Entwickeln Arbeitnehmer*innen in Erfüllung ihres Arbeitsvertrags schutzfähige Immaterialgüter, z.B. eine neue technische Lehre (Erfindung) oder eine Software, dann stehen diese der/dem Arbeitgeber*in zu. Dies folgt aus § 2 Abs. 2 HalblSchG, § 7 Abs. 2 DesignG, 43, § 69b UrhG (in Abs. 2 auch für sonstige Dienstverhältnisse), Art. 14 Abs. 3 GGV, Art. 11 Abs. 3 EU-Sortenschutz-VO und aus dem Arbeitnehmererfindungsgesetz (ArbnErfG). Da Stipendiat*innen als solche aber gerade keine Arbeitnehmer*innen sind, wird das IP, das sie im Rahmen ihrer Gründungsvorbereitungen generieren, nicht von diesen Regelungen erfasst. Deshalb erwerben Stipendiat*innen, die

- technische Lehren (Erfindungen), Topografien oder Designs entwickeln,

- Sorten züchten,

- Datenbanken erstellen,