Aktuelle Events

Großer Schutz trotz kleinen Kapitals?

So schützen sich kleine Unternehmen mit kleinem Budget effektiv vor Cyber-Angriffen.

Es steht außer Frage, dass die wirtschaftliche Lage besser sein könnte. In der Tat haben viele Unternehmen mit den sich immer weiter verschlechternden wirtschaftlichen Aussichten zu kämpfen – vor allem kleine Unternehmen, die bereits mit einem geringen Budget planen und zurechtkommen müssen, wissen oft nicht, wie sie weiterhin auf dem Markt bestehen, geschweige denn, in die Cyber-Security investieren können.

Die allgemeine Annahme, dass es ja immer die anderen trifft und kleine Unternehmen sowieso nicht interessant für Cyber-Kriminelle sind, veranlasst viele kleinere Unternehmen dazu, das Budget genau an der falschen Stelle – der Cyber-Security – zu kürzen.

Damit begeben sich die kleinen Unternehmen direkt auf die Zielscheibe der Cyber-Kriminellen. Der Schaden, der durch einen möglichen Angriff entstehen könnte, könnte im schlimmsten Fall das Aus für das Unternehmen bedeuten.

Aus diesem Grund ist es wichtig, dass sich kleine Unternehmen genauer mit der Frage beschäftigen, wie sie sich auch mit einem kleinen Budget effektiv vor Cyber-Angriffen schützen können.

Weniger ist mehr? Viel hilft viel? – Was stimmt denn nun?

Ich mach mir die Welt, wie sie mir gefällt!

Schön wäre es, wenn das so einfach ginge. Aber schließlich gibt es doch genug Sprüche, die man für unterschiedliche Situationen nutzen kann, oder nicht?

Unternehmen, die ihr Budget für die Cyber-Security kürzen, nutzen einfach den Spruch „Weniger ist mehr“, während Unternehmen, die viel Geld für die Cyber-Security ausgeben, den Spruch „Viel hilft viel“ in den Mund nehmen und somit auf das Gießkannenprinzip setzen.

Doch, was stimmt den nun? – Die goldene Mitte. Weder der eine, noch der andere Spruch liegt vollkommen im Recht. Vielmehr nähern sie sich einander an und treffen sich auf halben Wege.

Denn es ist weder klug, das Budget für die Cyber-Security zu sehr zu kürzen, noch macht es Sinn, Unmengen an Geld in die Cyber-Security zu setzen, wenn das nicht notwendig ist. Doch, was machen Unternehmen, die keine andere Wahl haben und nur auf ein kleines, begrenztes Budget zugreifen können. Sind sie die ersten, die von den Haien gefressen werden?

Nein. Denn die Wahrheit ist, dass es nicht immer die kostenintensiven Tools sein müssen, die den besten Schutz bieten.

Vielmehr lautet das Stichwort in diesem Fall „Kostenoptimierung“. Wer sich intensiv mit der Cyber-Security, Maßnahmen und den Kosten auseinandersetzt, kann sein kleines Unternehmen auch mit einem kleinen Budget sicher und effektiv vor Cyber-Angriffen schützen.

So optimieren kleine Unternehmen ihre Kosten für das Cyber-Security-Budget

Für die Kostenoptimierung des Budgets der Cyber-Security des Unternehmens spielt es eine wichtige Rolle, sich erst einmal einen Überblick über all die Maßnahmen zu verschaffen, die für eine sichere und effektive Cyber-Security-Politik im Unternehmen eine wichtige Rolle spielen.

Auf diese Weise können kleine Unternehmen besser planen und schaffen sich nicht teure Tools an, die sich in Wahrheit vielleicht gar nicht brauchen.

Einen festen Bestandteil der Cyber-Security-Strategie sollten jedoch auf jeden Fall die folgenden Punkte sein:

Tool/Maßnahme IAM (Identitäts- und Zugangsmanagement):

- Bearbeitung der Zugriffsanfragen

- Überwachung der Identitäten

- Überwachung der Verwaltungsfunktionen

- Schutz aller Anmeldeinformationen

Tool/Maßnahme VPN:

- Sowohl im Büro als auch im Home-Office (vor allem in kleinen Unternehmen und Start-Ups arbeiten viele Mitarbeiter von zu Hause) spielt es eine wichtige Rolle, dass sich alle Mitarbeiter eine VPN einrichten und sich somit vor Cyber-Angriffen schützen.

Tool/Maßnahme Vulnerability Management:

- Kontinuierliche Überprüfung, ob Sicherheitslücken in dem IT-System bestehen.

- Klassifizieren, Priorisieren und Beheben der Angriffspunkte

Tool/Maßnahme SIEM (Security Information and Event Management):

- Ganzheitlicher Überblick über die Geräte, Netzkomponenten und Anwendungen

- Sammeln relevanter Daten

- Analyse der Daten, um rechtzeitig möglicherweise verdächtige Muster erkennen zu können.

Tool/Maßnahme EDR (Endpoint Detection and Response):

- Schutz von Endgeräten

- Analyse des Verhaltens der Geräte (PC, Laptop, Server, Smartphone, Tablet, etc.)

- Anbieten unmittelbarer Reaktionen zur Abwehr, falls es zu Anomalien kommt

Tool/Maßnahme Schulungen der Mitarbeiter:

- Mitarbeiter des Unternehmens sollten sich in dem Bereich der Cyber-Security auskennen. Unwissenheit schützt bekanntlich vor Strafe nicht, weshalb es falsch wäre, an dieser Stelle zu sparen. Mitarbeiter, die wissen, worauf sie achten müssen und wie sie sich verhalten sollten, tragen zu dem Schutz des Unternehmens vor Cyber-Angriffen bei.

- In den Schulungen lernen Mitarbeiter wertvolle Informationen, sodass sie ihren Teil zu der Cyber-Security des Unternehmens beitragen können.

Bezüglich dieser Aspekte gibt es nichts zu rütteln – sie stellen einen wichtigen Bestandteil einer Cyber-Security-Strategie eines jeden Unternehmens dar – egal, ob klein oder groß.

So sparen kleine Unternehmen Kosten bezüglich ihres Cyber-Security-Budgets

Um Kosten bezüglich der Cyber-Security sparen zu können, sollten sich kleine Unternehmen vor allem die folgenden Hinweise und Tipps zu Herzen nehmen:

- Oft nutzen Unternehmen ihre bestehenden Technologien nicht vollkommen aus. Es ist also wichtig, sich genau mit verschiedenen Tools und ihren Funktionen auseinanderzusetzen, bevor neue Tools gekauft werden. Nicht selten kaufen Unternehmen verschiedene Tools, die sich jedoch in verschiedenen Funktionen überschneiden. Das ist rausgeschmissenes Geld, das Unternehmen gut an anderer Stelle nutzen können.

- Unternehmen sollten sich mit verschiedenen Lieferanten auseinandersetzen und nicht auf zu viele verschiedene Quellen zurückgreifen. Zwar kann ein Lieferant kaum alle Ansprüche bezüglich der Cyber-Security erfüllen, doch die Anzahl der verschiedenen Lieferanten sollte so gering wie möglich gehalten werden. Oft besteht auch die Möglichkeit der sogenannten „Cyber-Security-Integrationsstrategie. Bei dieser können Unternehmen die bereits vorhandenen Tools in Produkte integrieren, die sie erst zu einem späteren Zeitpunkt erwerben. So kann das Cyber-Security-Netzwerk nach und nach ausgebaut werden, ohne direkt eine zu große Summe investieren zu müssen.

- Sicherlich ist es bequem, die Arbeit bezüglich der Cyber-Security abzugeben. Doch Dritte kosten eben entsprechend Geld, weshalb es sinnvoll ist, sich als Unternehmen zu überlegen, an welcher Stelle Dritte zwingend benötigt werden und an welcher Stelle sie selbst tätig werden können.

Mit diesen Hinweisen und Tipps im Hinterkopf sollten sich Unternehmen noch einmal intensiv an ihre Cyber-Security-Strategie setzen und diese gemeinsam mit einem Experten auf dem Gebiet (der übrigens in jedem Unternehmen vorhanden sein und als Ansprechpartner dienen sollte) durchgehen.

Es ist durchaus möglich, bezüglich der Cyber-Security-Strategie zu sparen, ohne an Schutz einzubüßen. Doch es ist wichtig, dass gezielt überlegt wird, an welcher Stelle Kosten gespart werden können, um so sicherstellen zu können, dass sich das Unternehmen nicht selbst auf die Zielscheibe der Cyber-Hacker setzt und mit Neon-Zeichen auf sich aufmerksam macht. Denn leider werden die Angriffe immer raffinierter, was einen guten und umfangreichen Schutz im Namen der Cyber-Security zu einem absoluten Muss macht.

Diese Artikel könnten Sie auch interessieren:

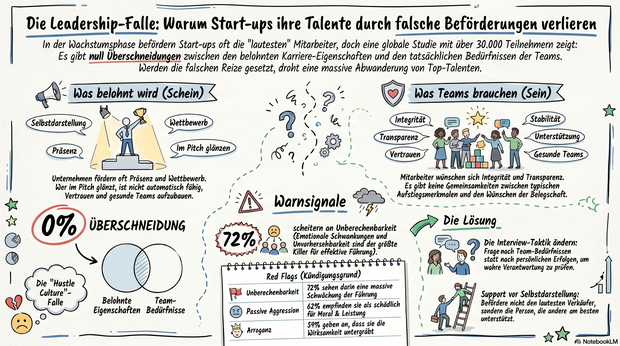

Die Leadership-Falle im Start-up

Laute Blender statt echter Leader? Warum im Start-up oft die falschen Leute befördert werden – und wie du teure Kündigungen deiner Top-Talente verhinderst.

Dein Start-up wächst, und du musst Verantwortung abgeben. Wenn es darum geht, die ersten Teamleads zu ernennen, fällt deine Wahl wahrscheinlich auf die Personen, die am lautesten „Hier!“ schreien, vor Selbstbewusstsein strotzen und in Pitches glänzen. Doch Vorsicht: Eine weltweite Studie von Hogan Assessments zeigt, dass eine erhebliche Diskrepanz zwischen dem besteht, was Unternehmen bei Führungskräften belohnen, und dem, was Mitarbeiter*innen tatsächlich wollen. Genau jene Eigenschaften, die Führungskräften helfen, die Karriereleiter zu erklimmen, treiben Mitarbeiter*innen möglicherweise gleichzeitig in die Flucht.

In der frühen Phase eines Start-ups ist dein Kernteam dein wichtigstes Kapital. Jede Abwanderung bedeutet den Verlust von wertvollem Wissen und bremst das Wachstum. Die Studie „The Leadership Divide: Global Insights on Who Leads vs. Who Should“ deckt in diesem Zusammenhang auf: Es gibt keinerlei Überschneidungen zwischen den wichtigsten Eigenschaften, die Führungskräfte an den Tag legen, und den Eigenschaften, die sich Mitarbeiter nach eigenen Angaben tatsächlich von ihnen wünschen.

Für diese Erkenntnis wurden die Persönlichkeitsdaten von mehr als 21.000 Führungskräften und die Antworten von 9.794 Mitarbeiter*innen aus 25 Ländern ausgewertet. Das Ergebnis sollte für alle Gründer*innen ein Weckruf sein.

Die „Hustle Culture“-Falle: Worauf wir fälschlicherweise achten

Gerade in Start-ups, in denen Pitching und schnelles Wachstum zum Alltag gehören, lassen wir uns oft vom falschen Typus blenden. Führungskräfte zeichnen sich laut den Daten in der Regel durch Selbstbewusstsein, Präsenz, Wettbewerbsfähigkeit und Selbstdarstellung aus. Unternehmen neigen seit jeher dazu, genau diese Aspekte wie Präsenz, Selbstbewusstsein und Ehrgeiz bei Führungskräften zu belohnen.

Das Problem: Organisationen belohnen damit oft eher das reine Hervortreten von Führungskräften – also Personen, die sich durch ihr Auftreten auszeichnen –, anstatt auf ihre tatsächliche Führungskompetenz zu schauen. Wer sich so verhält, ist nicht automatisch in der Lage, Vertrauen aufzubauen und gesunde Teams zu schaffen.

Der Realitäts-Check: Was dein Team wirklich braucht

Wenn du eine Führungskultur aufbauen willst, die Top-Talente bindet, musst du umdenken. Mitarbeiter legen überwiegend Wert auf Kommunikation, Integrität, Verantwortungsbewusstsein und fundierte Entscheidungsfindung. Es besteht eine wachsende Kluft zwischen den intern belohnten Eigenschaften und den tatsächlichen Erwartungen des Teams: Mitarbeiter*innen erwarten zunehmend Konsequenz, Transparenz, Verantwortungsbewusstsein und klare Kommunikation.

Kurz gesagt: Teams wollen Führungskräfte, denen sie vertrauen können, die klar kommunizieren und die die Voraussetzungen für den gemeinsamen Erfolg schaffen.

Red Flags: Die 4 größten Treiber für Kündigungen

Eigenschaften, die mit einer starken Führungspräsenz in Verbindung gebracht werden, können das Vertrauen der Belegschaft erschüttern und zu Unzufriedenheit führen, wenn sie nicht im Zaum gehalten werden. Achte bei Beförderungen auf diese Warnsignale, die von Mitarbeiter*innen als größte Probleme genannt wurden:

- Arroganz und Überlegenheitsgefühle: Während Durchsetzungsstärke beim Aufstieg oft hilft, geben 59 % der Beschäftigten an, dass Arroganz die Führungswirksamkeit deutlich untergräbt.

- Unberechenbarkeit: Start-ups sind oft chaotisch – umso wichtiger ist Stabilität an der Spitze. Emotionale Schwankungen sind ein großes Problem am Arbeitsplatz. 72 % geben an, dass unvorhersehbares Verhalten die Führungsstärke massiv schwächt.

- Passive Aggression: 62 % der Befragten sehen passiv-aggressives Verhalten als schädlich für die Teamleistung und die Arbeitsmoral an.

- Zu langes Zögern: Auch das Gegenteil von lautem Auftreten ist gefährlich. Übermäßige Vorsicht oder Unentschlossenheit werden von 56 % als schädlich für das Team angesehen.

Deine Praxis-Strategie: So vermeidest du teure Fehlentscheidungen

Vertrauen, Verantwortungsbewusstsein und ein gesundes Urteilsvermögen sind keine zweitrangigen Eigenschaften. Sie sind entscheidend für die Effektivität des Teams und die langfristige Leistungsfähigkeit. Wie findest du diese Eigenschaften in der Praxis?

1. Passe deine Führungspipeline an

Führungskräftepipelines sind dann am stärksten, wenn du die Art und Weise, wie du Kandidaten identifizierst und förderst, auf das abstimmst, was die Mitarbeiter*innen tatsächlich schätzen. Befördere nicht automatisch den/die lauteste(n) Verkäufer*in zum Teamlead, sondern die Person, die andere am besten unterstützt.

2. Stelle im Interview die richtigen Fragen

Statt zu fragen: "Was sind deine größten Erfolge?" (fördert Selbstdarstellung), frage lieber:

- "Erzähle mir von einer Entscheidung, bei der du die Bedürfnisse deines Teams über deine eigenen Ziele gestellt hast." (Testet Verantwortungsbewusstsein).

- "Wie gehst du vor, wenn du eine wichtige Entscheidung unter hoher Unsicherheit treffen musst?" (Testet fundierte Entscheidungsfindung und schließt Unentschlossenheit aus).

- "Wie stellst du sicher, dass dein Team dir vertrauen kann, wenn es mal schlecht läuft?" (Fokus auf Kommunikation und Integrität).

3. Teste die emotionale Stabilität unter Druck

Da unberechenbares Verhalten ein großes Problem darstellt, solltest du in der Probezeit für eine neue Führungskraft genau beobachten, wie sie bei Stress reagiert. Wer hier unberechenbar wird oder passiv-aggressiv agiert, wird auf Dauer deine besten Mitarbeiter*innen vertreiben.

Fazit

Wahre Leader in einem Start-up müssen nicht die lautesten im Raum sein. Wenn du auf Leute setzt, die Konsequenz und Transparenz mitbringen und gesunde Teams aufbauen, sparst du dir hohe Recruiting-Kosten durch Fluktuation und stellst die Weichen auf nachhaltiges Wachstum.

Der Moment, in dem alles auf dem Spiel steht

Warum du genau dann versagst, wenn es zählt – und was du sofort dagegen unternehmen kannst.

Das Investor-Meeting, für das du drei Monate gearbeitet hast. Die Präsentation vor dem Vorstand. Das Gespräch mit einem Teammitglied, das du schon zu lange aufgeschoben hast. Du weißt genau, was du sagen willst. Du bist vorbereitet. Und trotzdem: Dein Herz schlägt schneller, deine Stimme wird dünner, deine Gedanken rasen oder verschwinden einfach.

Das ist kein Einzelfall. Das ist ein Muster. Und du kannst es verändern.

Was wirklich passiert, wenn der Druck steigt

In meiner Arbeit mit Gründer*innen und Führungskräften erlebe ich es immer wieder: Deine Kompetenz ist selten das Problem. Was unter Druck zusammenbricht, ist nicht dein Wissen, sondern dein Zugang dazu.

Der Grund liegt in deiner Physiologie. Sobald dein Gehirn eine Situation als bedrohlich einstuft – weil eine Bewertung droht, Fehler sichtbar werden könnten oder viel auf dem Spiel steht –, schaltet dein Körper in den Alarmmodus. Cortisol wird ausgeschüttet, die Kehlkopfmuskulatur spannt sich an, die Atmung wird flacher, Stimme wird höher. Das Sprechtempo steigt. Die Wirkung sinkt. Und genau das sendet die Stimme an unser Gegenüber: Unsicherheit.

Das Perfide daran ist, dass die häufigste Reaktion auf diesen Druck genau das verstärkt, was ihn erzeugt.

Mehr Vorbereitung ist nicht die Antwort

Du kennst das sicher: Noch einmal die Folien durchgehen, noch mehr Fakten recherchieren, noch mehr üben. Du versuchst, die Kontrolle zurückzugewinnen, indem du mehr weißt. Besonders als Gründer*in steckst du oft in diesem Muster fest. Deine inneren Antreiber rufen: „Sei perfekt!“, „Sei stark!“ oder „Beeil dich, zeig keine Schwäche!“

In der richtigen Dosis sind das Tugenden. Aber unter Druck schießen sie über das Ziel hinaus. Sie versetzen dich in einen Ausnahmezustand, der genau das verhindert, was du eigentlich erreichen willst: einen souveränen Auftritt.

Ein Beispiel: Florian, ein Geschäftsführer im Coaching, kennt das gut. Bei seinem ersten Pitch vor 200 Investoren wurde er immer schneller, bis ihm fast der Atem ausging. Erst durch die Arbeit an seinen inneren Mustern lernte er, seine Aufregung zu steuern – und trat im entscheidenden Moment so auf, wie er es sich vorgestellt hatte.

Dein Körper weiß es vor deinem Kopf

Souveränität lässt sich nicht allein im Kopf lösen. Wenn du versuchst, dir die Aufregung durch bloße Gedanken auszureden, kämpfst du mit dem falschen Werkzeug gegen eine instinktive körperliche Reaktion an.

Der direkte Weg zu deiner Wirkung führt über deinen Körper – konkret über deine Atmung und deine Stimme. Wenn du vor einem wichtigen Termin bewusst deine Ausatmung verlängerst (vier Sekunden einatmen, drei halten, acht ausatmen), aktiviert das deinen Vagusnerv.

Das parasympathische Nervensystem übernimmt, dein Herzschlag normalisiert sich und deine Stimmlage sinkt. Dein Gegenüber nimmt Ruhe wahr, noch bevor du deinen ersten Satz beendet hast. Das ist keine einfache Entspannungsübung – das ist Physiologie.

Was sofort wirkt

Drei Hebel helfen dir in akuten Situationen direkt:

- Bauchatmung: Stabilisiert deine Stimme innerhalb von Sekunden.

- Tiefe Stimmlage: Die Rückkehr in deine natürliche, etwas tiefere Lage sendet sofort Sicherheit. Sie signalisiert, dass kein Grund zur Eile besteht.

- Tempo drosseln: Sprich bewusst langsamer, als du dich fühlst. Wer sich Zeit lässt, wirkt kompetenter.

Der letzte Punkt ist besonders relevant für Pitches und Investor*innengespräche. Tempo signalisiert Nervosität. Pausen signalisieren Überzeugung.

Was langfristig wirklich hilft

Sofortstrategien sind wichtig, aber sie behandeln das Symptom. Wenn du dauerhaft souveräner auftreten willst, musst du die Muster dahinter verstehen. Welcher innere Antreiber setzt dich unter Druck? Ist es der Drang, perfekt zu sein? Der Anspruch, keine Schwäche zu zeigen? Oder der Reflex, es allen recht machen zu wollen?

Diese Muster sind nicht fest in deinem Charakter verankert. Du hast sie gelernt, und du kannst sie verändern. Sobald du verstehst, was dein Nervensystem unter Druck auslöst, entsteht eine neue Wahl: Statt automatisch zu reagieren, kannst du bewusst handeln. Das Ergebnis ist keine gespielte Ruhe, sondern echte Präsenz.

Selbstbewusstsein ist kein Talent

Gerade wenn du gründest, bist du ständig in Situationen, in denen du überzeugen musst: Investor*innen, Kund*innen, dein Team. Deine Wirkung entscheidet oft schneller, als dein Inhalt verarbeitet werden kann. Tonlage, Tempo und Körperhaltung senden ein Signal, bevor der erste Satz fertig ist.

Die gute Nachricht: Das ist keine Frage von Talent oder Persönlichkeit. Es ist eine Fähigkeit, die sich trainieren lässt. Du kannst lernen, auch unter Druck klar, ruhig und überzeugend aufzutreten. Es braucht dafür kein „neues Ich“, sondern nur den Zugang zu dem, was bereits in dir steckt.

Die Autorin Laura Wällnitz ist Stimm- und Präsenzexpertin für Führungskräfte. Sie kombiniert Sprechwissenschaft, Psychologie und Business Coaching und begleitet Führungskräfte seit fast 20 Jahren dabei, auch unter Druck klar, sicher und überzeugend aufzutreten. Ihr Buch „Selbstbewusst führen in 30 Tagen: Wie du souverän bleibst, Druck standhältst und mit starker Stimme überzeugst“ erscheint am 30. April 2026 im Campus Verlag, www.seidirselbstbewusst.com

Droht uns die KI-Zombie-Apokalypse?

So verhinderst du, dass dein Start-up-Team beim Prompten das Denken verlernt und zum KI-Zombie mutiert.

Zugegeben, das Bild der „KI-Zombies“ mit leeren Blicken, die ferngesteuert am Schreibtisch sitzen, ist etwas plakativ. Doch die Warnung, die die Personalexpert*innen von Hogan Assessments aktuell aussprechen, trifft einen wunden Punkt der modernen Arbeitswelt. Für Start-ups, deren Überleben von echter Innovation und schnellem, aber kritischem Denken abhängt, ist das Thema brandaktuell.

Der Drang zur Effizienz ist immens. Laut dem Microsoft Work Trend Index nutzen bereits 75 Prozent der Wissensarbeitenden KI-Tools. Die Verlockung ist groß, alles an die künstliche Intelligenz auszulagern – von der Strategiepräsentation bis zur Slack-Nachricht an das Team. Das ist zweifellos effizient. Doch wenn Bequemlichkeit die Neugier erstickt, geht genau das verloren, was menschliche Teams unersetzlich macht: das eigenständige Urteilsvermögen.

Der wissenschaftliche Beweis: Die „Jagged Frontier“ der KI

Dass diese Sorge keine reine Panikmache ist, belegt handfeste Forschung. In einer umfassenden Feldstudie mit über 750 Beratenden der Boston Consulting Group (BCG) und Forschern des MIT („Navigating the Jagged Technological Frontier“) zeigte sich der Zombie-Effekt in klaren Zahlen:

- Der Produktivitäts-Boost: Nutzten die Testpersonen KI für Aufgaben, die innerhalb der aktuellen Fähigkeiten der KI lagen, stieg die Qualität ihrer Arbeit um beeindruckende 40 Prozent.

- Der Zombie-Effekt (Der Absturz): Wurde die KI jedoch für komplexe Aufgaben eingesetzt, die logisches Denken und tieferes Branchenwissen erforderten (außerhalb der sogenannten Jagged Frontier), passierte etwas Erschreckendes:

Die Lösungsqualität sank plötzlich um 19 Prozentpunkte. Die Mitarbeitenden schalteten mental ab, vertrauten dem Output blind und kopierten schlichtweg fehlerhafte Ergebnisse. - Die Homogenisierungs-Falle: Die Forschenden stellten zudem fest, dass die KI-generierten Ideen zwar insgesamt ein ordentliches Niveau erreichten, sich aber extrem ähnelten. Die echte, disruptive Originalität – das Lebenselixier jedes Start-ups – ging verloren („Kollaps zur Mitte“).

Die vier Warnsignale: Wer wird zum KI-Zombie?

Dr. Ryne Sherman, Chief Science Officer bei Hogan Assessments, weist darauf hin, dass die Gefahr, sich der Verantwortung zu entziehen, eng mit bestimmten Persönlichkeitsmustern verknüpft ist. Achte bei dir und in deinem Team auf diese vier Treiber, die eine ungesunde KI-Abhängigkeit fördern:

- Mangelnde Wissbegierde: Wer kein inhärentes Interesse am Dazulernen hat, nutzt KI nicht als Lernhilfe, sondern als Abkürzung.

- Übervorsicht: Die Angst, Fehler zu machen, führt dazu, dass Teammitglieder sich lieber hinter den eloquent klingenden Antworten der KI verstecken.

- Geringes Selbstvertrauen: Wer dem eigenen Urteilsvermögen misstraut, nutzt KI nicht als Sparringspartner, sondern als unfehlbares Orakel.

- Ausgeprägte Konformität: Die Neigung, stets dem etablierten Standard zu folgen – genau hier setzt die KI als ultimative „Durchschnittsmaschine“ an.

Führung in der Apokalypse: Copilot statt Autopilot

Als Gründerin oder Gründer stehst du vor einer fundamentalen Entscheidung: Förderst du eine Kultur der durchdachten Nutzung oder lässt du zu, dass sich eine stille Abhängigkeit etabliert?

Deine Checkliste für eine gesunde KI-Kultur:

Der KI-Autopilot (Zombie-Modus) | Der KI-Copilot (Engagiert) |

Übernimmt den ersten Entwurf der KI unhinterfragt als finales Ergebnis. | Nutzt den KI-Entwurf als rohen Startpunkt, um ihn kritisch zu prüfen. |

Nutzt KI, um eigene Unsicherheit und Fehlerangst zu vertuschen. | Nutzt KI gezielt, um blinde Flecken zu finden und eigene Argumente zu testen. |

Produziert Masse statt Klasse. | Produziert tiefergehende Qualität. |

Fragt die KI nach der einzigen „richtigen“ Antwort auf ein Problem. | Diskutiert verschiedene Szenarien und trifft die strategische Entscheidung selbst. |

Wir haben ähnliche technologische Umbrüche – vom Buchdruck bis zum Internet – stets überlebt. Die wahre Gefahr für dein Unternehmen ist nicht, dass Maschinen die Macht ergreifen. Es ist der schleichende Verlust der menschlichen Fähigkeit, Dinge zu hinterfragen. In einer Welt, in der deine Konkurrenz Zugang zu denselben KI-Modellen hat, ist waches Denken dein wichtigster verbleibender Wettbewerbsvorteil.

Tipps zum Weiterarbeiten

So weckst du dein Team aus dem KI-Zombie-Modus auf

Nutze die folgenden Werkzeuge, um das Thema proaktiv in deinem Start-up anzugehen – nicht als Verbot, sondern als Qualitäts-Upgrade.

1. Leitfaden für dein nächstes Team-Meeting (Dauer: ca. 45 Min.)

Schnapp dir dein Team für eine offene Session, um gemeinsame Leitplanken zu definieren:

- Eisbrecher (10 Min.): Zeige, dass du selbst KI nutzt, und nimm dem Thema die Schwere. Teile deinen besten „KI-Fail“ – einen Moment, in dem du dich blind auf die KI verlassen hast und das Ergebnis unbrauchbar war. Frag in die Runde nach ähnlichen Erlebnissen.

- Der Impuls (10 Min.): Erkläre kurz das Prinzip der „Jagged Frontier“ (siehe oben). Mach klar: KI macht uns bei Routine schnell, aber bei komplexen Strategien führt blindes Vertrauen zu durchschnittlichen Ergebnissen. Als Start-up dürfen wir aber nicht durchschnittlich sein.

- Das „Prompt-Roasting“ (15 Min.): Schaut euch ein bis zwei aktuelle KI-Outputs aus eurem Alltag an (z. B. einen Blogbeitrag oder Code). Diskutiert: Was ist gut? Wo fehlt unsere Start-up-DNA? Was wäre passiert, wenn wir das 1:1 übernommen hätten?

- Copilot-Regeln definieren (10 Min.): Erarbeitet drei bis vier einfache Daumenregeln. Zum Beispiel: „Der erste Entwurf gehört der KI, der Feinschliff unserem Gehirn“ oder „Fakten werden immer über externe Quellen verifiziert“.

2. Die „Teufelsadvokat-Prompts“ für den Alltag

Gib deinem Team diese vier Prompts an die Hand. Sie verwandeln die KI von einem bloßen Textgenerator in einen strategischen Sparringspartner, der Schwachstellen aufdeckt.

Der Stresstest (Die Investor*innen-Brille)

„Ich arbeite an folgendem Konzept: [Konzept]. Nimm die Rolle eines extrem kritischen Angel-Investors ein. Zerstöre meine Idee. Nenne mir die drei größten Schwachstellen oder Skalierungsprobleme, die ich übersehen habe. Sei schonungslos ehrlich.“

Das Pre-Mortem (Der Blick in den Abgrund)

„Stell dir vor, es ist ein Jahr vergangen und unser neues Projekt [Name] ist kolossal gescheitert. Schreibe eine knallharte Post-Mortem-Analyse. Was waren die drei Hauptgründe für das Scheitern?“

Die Anti-Kund*innen-Perspektive

„Versetze dich in unsere Zielgruppe: [Zielgruppe]. Erkläre mir detailliert, warum du unser Produkt auf gar keinen Fall nutzen würdest. Welche etablierten Alternativen ziehst du stattdessen vor und warum?“

Der Bias-Check (Gegen die Betriebsblindheit)

„Hier ist unser Strategie-Entwurf: [Text]. Achte auf meine blinden Flecken. Welche grundlegenden Annahmen treffe ich hier, die möglicherweise falsch sind? Welche Gegenargumente ignoriere ich?“

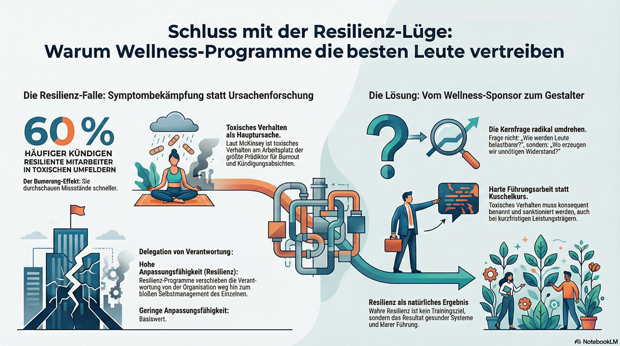

Schluss mit der Resilienz-Lüge

Warum gut gemeinte Resilienz-Programme die besten Leute vertreiben.

Du kennst das Ritual im Mittelstand: Ein neues Budget für Mitarbeiter-Wohlbefinden wird freigegeben, es gibt eine schicke App, ein Resilienztraining und vielleicht noch einen Achtsamkeitskurs am Freitagmorgen. Alles ist sauber pro Kopf abgerechnet, aber die Realität in den Gängen sieht düster aus: Die Stimmung kippt, die Leistung bröckelt und die Kündigungen häufen sich. Irgendwo auf dem Firmenparkplatz sitzt gerade ein Mitarbeiter im Auto und hofft inständig, dass ihn gleich niemand fragt, wie es ihm wirklich geht – willkommen in der Resilienz-Falle.

Bequemlichkeit statt Verantwortung

In der Geschäftsleitung reagierst du auf Erschöpfung oft reflexhaft mit Instrumenten zur ‚individuellen Stärkung‘. Du investierst lediglich in das Durchhalten der Belegschaft. Dabei übersiehst du geflissentlich, dass deine Leute längst gegen Strukturen ankämpfen, die du selbst mitgebaut hast. Die heimliche, aber messerscharfe Botschaft dieser Maßnahmen lautet: ‚Der Laden bleibt, wie er ist. Du musst dich anpassen.‘ Das ist für dich als Führungskraft äußerst bequem, denn es klingt nach Fürsorge und produziert bunte Fotos für das Intranet. Vor allem aber delegiert es die Verantwortung elegant von der Organisation abwärts zur einzelnen Person – von echter Führung hin zu bloßem ‚Selbstmanagement‘. Wenn ihr als Führungskräfte selbst erschöpft von der jahrelangen Permakrise seid, greift ihr eben nach dem Mittel, das am wenigsten wehtut: Training statt Kulturarbeit.

Die toxische Wahrheit über Burnout

Machen wir uns nichts vor: Burnout entsteht in den seltensten Fällen, weil jemand schlicht ‚zu wenig resilient‘ ist. Menschen brennen aus, weil die Art der Arbeit und der Führung ihnen systematisch die Energie abdreht. Laut einer globalen Untersuchung des McKinsey Health Institute ist toxisches Verhalten am Arbeitsplatz der mit Abstand größte Prädiktor für Burnout-Symptome und Kündigungsabsichten. Wir sprechen hier nicht von Hollywood-Klischees, sondern von handfester Entwertung, Bloßstellung, Sabotage, unfairem Wettbewerb und unethischem Verhalten. Dieses Gift sitzt in Meetings, in E-Mails, in Zielsystemen und in unausgesprochenen Erwartungen. Es zeigt sich genau dann, wenn du jenen einen ‚Leistungsträger‘ schützt, der seit Jahren rote Linien überschreitet. Kein Resilienztraining der Welt kann dieses Führungsversagen reparieren.

Der Bumerang-Effekt der Resilienz

Jetzt wird es paradox: Wenn in toxischen Umfeldern Resilienz trainiert wird, treibt das die Leute direkt in die Kündigung. McKinsey belegt, dass Beschäftigte mit hoher Anpassungsfähigkeit in giftigen Arbeitsumfeldern eine um 60 Prozent höhere Kündigungsbereitschaft aufweisen als weniger anpassungsfähige Kollegen. Das ist absolut logisch: Wer durch Training innerlich klarer wird, durchschaut schneller, was im Unternehmen wirklich schiefläuft. Wer lernt, Grenzen zu spüren, wird diese auch setzen. Wer seine Selbstwirksamkeit entdeckt, bleibt nicht in einem System, das ihn systematisch klein hält. Resilienz wirkt ohne echte Kulturarbeit wie ein greller Scheinwerfer, der alles sichtbar macht, was vorher bequem im Nebel versteckt war. Du investierst teuer in Resilienz und verlierst genau deshalb im Anschluss deine besten Köpfe.

Vom Sponsor zum Gestalter: Harte Führungsarbeit statt Wellness

Es ist Zeit für einen Paradigmenwechsel. Deine Rolle als Führungskraft ist nicht die eines Sponsors für Wohlfühl-Maßnahmen; du bist verantwortlich für die Rahmenbedingungen im Unternehmen. Moderne Führung braucht keine Wellness und kein Wunschdenken, sondern eine klare Haltung. Ohne Hoffnung fehlt die Richtung, ohne Vertrauen fehlt der Halt. Fehlt beides, helfen auch keine App und keine Atemtechnik mehr, weil das System weiter Druck produziert und die Menschen innerlich aussteigen.

Es gilt, die Leitfrage im Management-Team radikal umzudrehen: Statt ‚Wie machen wir unsere Leute widerstandsfähiger?‘ sollte die Frage ‚Wo erzeugen wir Bedingungen, die Widerstand überhaupt erst nötig machen?‘ lauten. Das ist kein Kuschelkurs, das ist harte Führungsarbeit. Das erfordert den Mut, toxisches Verhalten schonungslos zu benennen und Regeln auch gegen kurzfristige Leistungserfolge durchzusetzen. Resilienz darf kein Reparaturbetrieb für eine Unternehmenskultur sein, die gnadenlos Menschen verbraucht. Sie muss das natürliche Ergebnis von guter Führung und gesunden Systemen sein.

Der Autor Ben Schulz ist Unternehmensberater und SPIEGEL-Bestseller-Autor, www.benschulz-partner.de

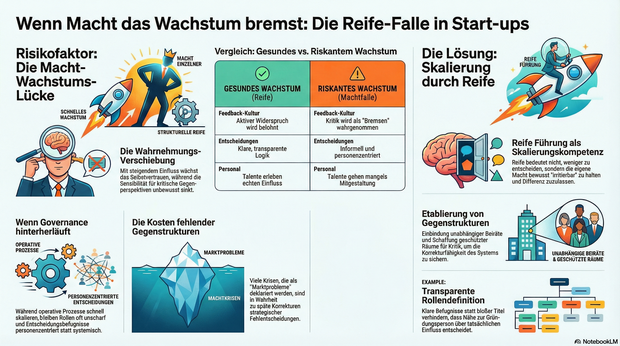

Wenn Macht zu früh zu groß wird

Serie: Führen im Start-up, Teil 4: Warum schnelles Wachstum ohne Reife zur strukturellen Gefahr werden kann.

Über Wachstum wird viel gesprochen. Über Macht kaum. Start-ups lieben das Narrativ der Geschwindigkeit. Funding-Runden, Skalierung, Expansion, neue Märkte. Jede Phase wird gefeiert.

Was seltener thematisiert wird: Mit jedem Wachstumsschritt steigt nicht nur die Komplexität. Es steigt auch die Macht derjenigen, die entscheiden.

In der Frühphase ist Macht funktional. Gründer*innen tragen Risiko, treffen schnelle Entscheidungen, halten das Unternehmen zusammen. Ohne diese Verdichtung gäbe es kein Vorankommen. Problematisch wird es erst, wenn Macht schneller wächst als die Fähigkeit, mit ihr umzugehen.

Der unsichtbare Wendepunkt

Solange ein Start-up klein ist, wird persönliche Autorität als Führung erlebt. Nähe ersetzt Struktur. Entscheidungen fallen direkt, informell, schnell.

Doch mit Wachstum verändert sich der Kontext. Neue Mitarbeitende kommen hinzu. Führungsebenen entstehen. Verantwortung wird delegiert. Gleichzeitig bleibt die Entscheidungslogik oft personenzentriert.

Klarheit kann dann zu Dominanz werden. Geschwindigkeit zu Intransparenz. Nähe zu Abhängigkeit. Nicht, weil sich der/die Gründer*in charakterlich wandelt, sondern, weil Macht in einem größeren System anders wirkt als in einem kleinen.

Wie Macht Wahrnehmung verschiebt

Sozialpsychologische Forschung beschreibt seit Jahren einen bekannten Effekt: Mit wachsendem Einfluss steigt das Vertrauen in die eigene Einschätzung. Gleichzeitig sinkt die Sensibilität für widersprechende Perspektiven.

Das geschieht selten bewusst. Je seltener echter Widerspruch erfolgt, desto stabiler wirkt die eigene Sichtweise. In Start-ups wird dieser Effekt verstärkt. Loyalität ist hoch bewertet. Kritik wird schnell als Bremsen interpretiert. Nähe zur Gründungsperson entscheidet häufig über Einfluss.

So entsteht ein stilles Gefälle. Wer irritiert, riskiert Distanz. Wer bestätigt, bleibt im Kreis.

Wenn Governance hinterherläuft

Wachstum erzeugt operative Komplexität. Governance-Strukturen entwickeln sich jedoch oft langsamer als Teamgrößen oder Umsätze.

- Titel werden vergeben, Rollen bleiben unscharf.

- Verantwortung wird delegiert, Entscheidungsbefugnisse nicht eindeutig definiert.

- Feedback wird gewünscht – aber nicht immer geschützt.

So wächst das Unternehmen formal. Informell bleibt es personalisiert.

Solange Ergebnisse stimmen, fällt das kaum auf. Unter Druck wird es spürbar.

Die leisen Symptome

Machtprobleme beginnen selten spektakulär.

- Widerspruch wird vorsichtiger formuliert.

- Meetings enden ohne echte Kontroverse.

- Entscheidungen werden weniger erklärt.

- Führungskräfte orientieren sich stärker an vermuteten Erwartungen als an eigener Überzeugung.

Nach außen wirkt das Unternehmen effizient. Intern sinkt die Irritationsfähigkeit. Und genau diese Irritationsfähigkeit entscheidet über Innovation.

Warum das wirtschaftlich relevant ist

Unbalancierte Machtstrukturen bremsen nicht sofort. Sie wirken verzögert – aber konsequent.

- Perspektiven werden homogener.

- Konflikte wandern in informelle Räume.

- Talente gehen, wenn sie keinen Einfluss erleben.

- Strategische Fehlentscheidungen werden später korrigiert – häufig teurer als nötig.

Viele Start-up-Krisen werden als Marktkrisen erzählt. Nicht selten sind es Machtkrisen. Nicht der Wettbewerb war das Kernproblem, sondern die fehlende Gegenstruktur.

Reife als Skalierungskompetenz

Macht ist kein Fehler. Ohne sie gäbe es kein Unternehmertum. Entscheidend ist, ob Macht irritierbar bleibt. Ob sie die Fähigkeit behält, sich stören zu lassen.

Reife Führung bedeutet nicht, weniger zu entscheiden. Reife Führung bedeutet, sich bewusst widersprechen zu lassen.

Das erfordert Strukturen, die nicht nur Loyalität belohnen, sondern Differenz.

- Ein Beirat mit echter Unabhängigkeit.

- Klare Entscheidungslogiken.

- Transparente Rollendefinitionen.

- Geschützte Räume für Kritik.

Nicht als Misstrauensbeweis, sondern als Stabilitätsfaktor.

Ein unbequemer Schluss

Wachstum ohne Machtreflexion produziert irgendwann Widerstand. Wachstum mit Reife erzeugt Vertrauen. Vielleicht liegt die eigentliche Skalierungsfähigkeit nicht in der Geschwindigkeit, mit der ein Start-up Märkte erobert, sondern in der Fähigkeit, Macht so zu gestalten, dass sie das System stärkt – statt es zu verengen.

Denn Macht verschwindet nicht, wenn man nicht über sie spricht. Sie wirkt trotzdem. Die Frage ist nur, ob bewusst – oder unkontrolliert.

Tipp zum Weiterlesen

Im ersten Teil der Serie haben wir untersucht, warum Überforderung kein Spätphänomen von Konzernen ist, sondern in der Seed-Phase beginnt. Hier zum Nachlesen: https://t1p.de/56g8e

Im zweiten Teil der Serie haben wir thematisiert, warum sich Gründer*innen oft einsam fühlen, obwohl sie von Menschen umgeben sind. Hier zum Nachlesen: https://t1p.de/y21x5

Der dritte Teil unserer Serie behandelt, warum Start-ups ihre spätere Dysfunktion oft im ersten Jahr programmieren. Hier zum Nachlesen: https://t1p.de/v8q2k

Die Autorin Nicole Dildei ist Unternehmensberaterin, Interimsmanagerin und Coach mit Fokus auf Organisationsentwicklung und Strategieberatung, Integrations- und Interimsmanagement sowie Coach•sulting.

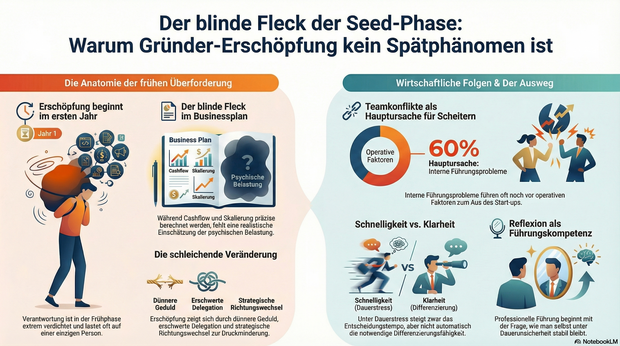

Die Erschöpfung kommt früher, als viele denken

Serie: Führen im Start-up, Teil 1: Warum Überforderung kein Spätphänomen von Konzernen ist, sondern in der Seed-Phase beginnt.

Gründer*innen kalkulieren Markt- und Finanzierungsrisiken mit bemerkenswerter Präzision. Wettbewerbsanalyse, Cashflow-Szenarien, Hiring-Roadmap, Skalierungsstrategie – alles wird modelliert, gerechnet, optimiert. Was kaum modelliert wird: die eigene psychische Dauerbelastung.

In Businessplänen steht fast alles. Nur selten eine realistische Betrachtung dessen, was permanente Unsicherheit mit der Urteilsfähigkeit eines Menschen macht. Genau hier liegt eine der unterschätztesten Variablen unternehmerischen Erfolgs.

Die verbreitete Annahme lautet: Erschöpfung ist ein Spätphänomen. Sie betrifft Manager*innen in gewachsenen Strukturen, nicht Gründer im Aufbau.

Die Praxis vieler Start-ups zeigt etwas anderes: Erschöpfung beginnt nicht im zehnten Jahr.

Sie beginnt im ersten.

Wenn Verantwortung keine Pause kennt

In jungen Unternehmen ist Verantwortung nicht verteilt. Sie ist verdichtet. Produktentwicklung, Finanzierungsgespräche, erste Mitarbeitende, rechtliche Fragen, Marketing, strategische Richtungsentscheidungen – vieles läuft über wenige Personen. Oft über eine einzige.

Dazu kommen finanzielle Unsicherheit, familiäre Erwartungen, sozialer Druck und das eigene Selbstbild als Unternehmer*in.

Diese Mischung erzeugt keinen punktuellen Stress. Sie erzeugt Daueranspannung. Das menschliche Stresssystem ist jedoch nicht für permanente Unsicherheit gebaut. Kurzfristig steigert Druck die Leistungsfähigkeit. Langfristig sinkt die Differenzierungsfähigkeit. Entscheidungen werden schneller. Aber nicht automatisch klarer.

Warum Gründer*innen selten über Erschöpfung sprechen

Kaum ein(e) Gründer*in würde im ersten oder zweiten Jahr offen von Überforderung sprechen. Die Szene lebt von Durchhalte-Narrativen. Belastbarkeit gilt als Kompetenzmerkmal. Genau hier entsteht ein blinder Fleck.

Erschöpfung kündigt sich selten dramatisch an. Sie verändert Nuancen:

- Die Geduld mit dem Team wird dünner.

- Delegation fällt schwerer.

- Kritik fühlt sich schneller wie ein Angriff an.

- Strategische Richtungen ändern sich, weil Druck reduziert werden muss – nicht, weil die Analyse es nahelegt.

Nach außen bleibt das Bild stabil. Intern verschiebt sich die Qualität der Führung.

Der unsichtbare Übergang zur Systemdynamik

Viele Start-ups berichten im dritten oder vierten Jahr von Spannungen im Kernteam. Konflikte häufen sich. Schlüsselpersonen gehen. Entscheidungen wirken inkonsistent.

In der Rückschau wird oft der Markt verantwortlich gemacht oder das schnelle Wachstum. Seltener wird gefragt, ob die Führung bereits in der Frühphase unter einer Belastung stand, die nie bewusst adressiert wurde.

Systeme lernen früh. Wenn Dauerüberlastung normalisiert wird, entsteht implizit eine Kultur, in der Tempo wichtiger ist als Reflexion und Verfügbarkeit wichtiger als Stabilität. Diese Muster werden nicht beschlossen. Sie entstehen im Alltag.

Der wirtschaftliche Zusammenhang

Erschöpfung ist kein individuelles Befindlichkeitsthema. Sie hat strukturelle Wirkung. Sinkt die Urteilskraft, steigt die Wahrscheinlichkeit strategischer Zickzackbewegungen. Fehlt Geduld, eskalieren Konflikte schneller. Fällt Delegation schwer, entstehen Wachstumsengpässe. Wirkt Führung instabil, sinkt Vertrauen. Das sind keine weichen Faktoren. Sie haben ökonomische Konsequenzen.

Analysen gescheiterter Start-ups zeigen seit Jahren, dass Teamkonflikte und interne Führungsprobleme zu den häufigsten Ursachen für das Scheitern zählen – häufig noch vor rein operativen Faktoren. Solche Dynamiken entstehen nicht plötzlich. Sie entwickeln sich unter Druck. Leise.

Ein Perspektivwechsel

Vielleicht beginnt professionelle Führung nicht mit dem ersten Führungskräfte-Workshop. Vielleicht beginnt sie in dem Moment, in dem sich Gründer*innen fragen, wie sie selbst unter Dauerunsicherheit funktionieren. Nicht um weicher zu werden, sondern um klarer zu bleiben.

Wer in der Frühphase nur das Wachstum managt, aber nicht die eigene Belastung reflektiert, baut ein Unternehmen auf einem instabilen Fundament. Erschöpfung ist kein Zeichen von Schwäche. Sie ist ein Frühindikator.

Und wer sie ignoriert, skaliert nicht nur das Geschäft, sondern auch die eigene Überlastung.

Die Autorin Nicole Dildei ist Unternehmensberaterin, Interimsmanagerin und Coach mit Fokus auf Organisationsentwicklung und Strategieberatung, Integrations- und Interimsmanagement sowie Coach•sulting.

Business-Gold statt Blech

Der Grat zwischen Triumph und Niederlage ist schmal – im Eiskanal ebenso wie im Boardroom. Eine aktuelle Analyse zeigt, dass sportliche Höchstleistungen und geschäftlicher Erfolg auf denselben psychologischen Grundpfeilern ruhen. Warum Talent überschätzt wird und wie „Co-opetition“ zum Erfolg führt.

Es ist dieser eine Moment im Starthaus. Die Welt um einen herum verstummt, der Puls beruhigt sich, der Fokus verengt sich auf die Strecke. Ein einziger Fehler, ein Wimpernschlag, entscheidet darüber, ob die Arbeit von Jahren in einem historischen Triumph endet oder als Fiasko in Erinnerung bleibt. Die Snowboarderin Lindsey Jacobellis, die 2006 durch verfrühten Jubel Gold verlor, oder der Eiskunstläufer Yuzuru Hanyu, der unter immensen Druck Perfektion lieferte, sind Beispiele dafür, wie unbarmherzig der Sport sein kann.

Doch diese Mechanismen beschränken sich nicht auf den Wintersport. Für Gründenden, CEOs und Führungskräfte gelten ähnliche Gesetze: Vorbereitung, Persönlichkeitsstruktur und die Abrufleistung unter Druck entscheiden über das Überleben am Markt. Hogan Assessments hat die Leistungsmechanismen der Olympischen Spiele analysiert und drei wesentliche Faktoren identifiziert, die sich direkt auf das unternehmerische Potenzial übertragen lassen.

1. Die unterschätzte Superkraft: Gewissenhaftigkeit

In der Start-up-Szene wird oft das geniale Talent oder der disruptive Geistesblitz gefeiert. Die Realität nachhaltigen Erfolgs sieht jedoch nüchterner aus. Olympiasieger*innen verlassen sich nicht allein auf Talent; sie bestechen durch unermüdliche Disziplin.

Der entscheidende psychologische Indikator ist hierbei die „Gewissenhaftigkeit“ – eine Mischung aus Zuverlässigkeit, Organisation und Selbstkontrolle. Studien zeigen, dass diese Eigenschaft branchenübergreifend einer der stärksten Vorhersagewerte für berufliche Leistung ist.

Für Gründende bedeutet das: Es geht nicht um den 80-Stunden-Sprint in einer einzigen Woche. „Es geht darum, jeden Tag vorbereitet zur Stelle zu sein“, erklärt Dr. Ryne Sherman, Chief Science Officer bei Hogan Assessments. Gewissenhafte Fachkräfte leisten qualitativ hochwertigere Arbeit und bauen schneller Vertrauen bei Stakeholdern auf – eine Währung, die gerade in frühen Unternehmensphasen überlebenswichtig ist.

2. Fokus als Wettbewerbsvorteil

Wer eine(n) Abfahrtsläufer*in vor dem Start beobachtet, sieht absolute Abschottung. Kopfhörer auf, Blick starr – die Außenwelt existiert nicht mehr. Dieser Tunnelblick ist keine Marotte, sondern Voraussetzung.

Die Wissenschaft stützt dieses Verhalten: Mentale Visualisierung und Konzentrationstechniken können die Leistung unter Druck um bis zu 23 Prozent steigern. Athlet*innen visualisieren ihren Erfolg, lange bevor sie das Treppchen betreten, um Nervosität in Fokus zu verwandeln.

Im Business-Kontext ist diese Fähigkeit, Ablenkungen auszublenden, ebenso kritisch – sei es beim entscheidenden Investoren-Pitch oder in harten Verhandlungen. Dabei spielt Selbstkenntnis eine zentrale Rolle: Wer weiß, wie der eigene Körper und Geist auf Stress reagieren, kann in entscheidenden Momenten gegensteuern und Leistung abrufen.

3. „Co-opetition“: Konkurrieren ohne zu verbrennen

Olympia ist ein Paradoxon: Gnadenlose Konkurrenz trifft auf ehrliche Kameradschaft. Athlet*innen, die sich im Wettkampf nichts schenken, tauschen abseits der Piste Wissen aus und zollen einander Respekt.

Genau diese Dynamik unterscheidet oft toxische von gesunden Unternehmenskulturen. Daten des Harvard Business Review belegen, dass Unternehmen, die eine Kultur der Zusammenarbeit fördern, mit einer fünfmal höheren Wahrscheinlichkeit bessere Leistungen erbringen.Erfolgreiche Führungskräfte verstehen diesen Balanceakt. Sie konkurrieren hart, brechen aber nicht alle Brücken hinter sich ab. „Langfristiger Erfolg ist niemals ein Solo-Sport“, betont Dr. Sherman. Das Wissen, wann Wettbewerb angebracht ist und wann Partnerschaft weiterhilft, ist ein Kennzeichen von Top-Performer*innen.

Fazit: Resilienz schlägt Gold

Karrieren verlaufen selten linear. Ein Beispiel für die Bedeutung von Resilienz ist der britische Skispringer Eddie „The Eagle“ Edwards. 1988 wurde er Letzter, doch durch seine Fähigkeit, seine Grenzen zu erkennen und seine persönlichen Stärken zu nutzen, wurde er zur globalen Ikone und veränderte seinen Sport nachhaltig.

Die Lektion für Unternehmer*innen: Erfolg ist kein Zufallsprodukt, sondern das Ergebnis aus Selbstwahrnehmung, Entschlossenheit und der Fähigkeit, auch nach Niederlagen weiterzumachen. Wer versteht, wie er unter Druck funktioniert und wie er auf andere wirkt, hat schon halb gewonnen – egal ob im Schnee oder im Geschäft.

Astrogeografie: Die unterschätzte Macht der Orte

Wie die Standortfrage den Erfolg deiner Ideen mitbestimmt, erläutert Business-Astrologin Franziska Engel.

Manche Ideen scheinen wie von selbst zu wachsen, sobald sie an einem bestimmten Ort entstehen. Gespräche fließen leichter, Kooperationen ergeben sich im richtigen Moment und Entscheidungen fallen mit einer Klarheit, die sich kaum planen lässt. Und dann gibt es Orte, an denen das Gegenteil geschieht. Projekte stocken, Motivation sinkt und selbst gute Pläne fühlen sich schwer an.

Diese Unterschiede sind kein Zufall. Jeder Mensch steht in einer individuellen Beziehung zu bestimmten Orten. Diese Verbindung lässt sich astrogeografisch sichtbar machen und zeigt, wo persönliche Linien und Themen in Resonanz treten. Orte entfalten ihre Wirkung also nicht aus sich selbst heraus, sondern im Zusammenspiel mit der Person, die dort lebt oder arbeitet. Wer diese Zusammenhänge versteht, erkennt, dass Standortentscheidungen nicht nur von Zahlen abhängen, sondern auch von Resonanz.

Wenn Zahlen zu wenig sagen

In der Wirtschaft gilt die Standortwahl meist als nüchterne Rechenaufgabe. Es geht um Steuern, Infrastruktur, Fachkräfte oder Marktpotenziale. Doch diese Faktoren erklären nicht, warum manche Gründer*innen an einem Ort aufblühen, während sie an einem anderen stagnieren.

Als Business-Astrologin mit Fokus auf internationale Wirtschaft, beschäftige ich mich seit Jahren mit dieser Fragestellung. In meiner Arbeit verbinde ich wirtschaftliches Denken mit astrogeografischen Analysen, die zeigen, welche Orte mit den individuellen Anlagen und Potenzialen einer Person in Resonanz stehen. Dabei geht es nicht um allgemeine Zuschreibungen zu Ländern, Städten oder Regionen, sondern um den persönlichen Bezug zwischen Mensch und Ort.

Jeder Mensch hat ein eigenes energetisches Muster, das durch astrogeografische Linien sichtbar gemacht werden kann. Diese Linien zeigen, wo bestimmte Themen wie etwa Kreativität, Kommunikation, Wachstum oder Stabilität besonders aktiv werden.

Wer diese individuellen Zusammenhänge kennt, kann Standortentscheidungen bewusster treffen. Ein Ort kann dann gezielt gewählt werden, um eine bestimmte Entwicklungsphase zu unterstützen oder neue Impulse in ein bestehendes Projekt zu bringen.

Ein Ort, an dem Ideen nur so sprühen. Ein anderer, an dem sich plötzlich Klarheit einstellt. Oder ein dritter, an dem trotz aller Mühe nichts richtig funktioniert. Diese Erfahrungen kennt fast jede(r), der/die gründet oder neue Wege geht. Es geht hierbei nicht darum, einem Ort bestimmte Eigenschaften zuzuschreiben. Entscheidend ist, wie dieser Ort mit dem eigenen astrologischen Muster in Verbindung steht. Erst daraus entsteht Resonanz oder Spannung.

Diese Resonanz kann sowohl auf die Standortwahl als auch auf die Gestaltung von Arbeitsräumen angewendet werden. Schon kleine Veränderungen können spürbar machen, ob sich jemand in seiner Energie bewegt oder dagegen arbeitet. Die Position eines Schreibtischs, die Blickrichtung, Licht oder Farben, all das beeinflusst, wie sich persönliche Linien am Ort entfalten können. Es ist faszinierend zu beobachten, wie sich die Atmosphäre verändert, sobald ein Raum in seiner Balance ist.

Wenn Ort und Mensch zusammenarbeiten

Erfolg entsteht dort, wo Menschen und Orte miteinander harmonieren. Wenn der Standort das stärkt, was jemand in die Welt bringen möchte, entsteht eine natürliche Leichtigkeit. Ideen fließen, Kommunikation wird klarer und Entscheidungen fallen mühelos. Diese Sichtweise gewinnt gerade jetzt an Bedeutung.

Immer mehr Gründer*innen arbeiten ortsunabhängig und leben in Bewegung. Sie wechseln Länder, Zeitzonen und Kulturen. Für sie ist die Frage nach dem richtigen Ort oft keine Entscheidung auf Dauer, sondern eine, die sich ständig neu stellt.

Es ist aber nicht nur wichtig, passende Standorte zu finden, sondern auch die Orte, an denen man sich bereits befindet, bewusst zu verstehen. Denn jeder Ort, an dem man sich aufhält, trägt eine bestimmte Resonanz im persönlichen System. Wer erkennt, welche Energie dort gerade wirkt, kann sie gezielt nutzen, ob zur Fokussierung, zur Inspiration oder für einen Neuanfang.

Gerade für digitale Nomad*innen, Freelancer*innen oder Unternehmer*innen, die regelmäßig unterwegs sind, kann dieses Wissen zum Schlüssel werden. Es geht nicht darum, ständig auf der Suche nach dem perfekten Ort zu sein, sondern die Qualität des jeweiligen Ortes zu erkennen und bewusst mit ihr zu arbeiten. Wenn Menschen verstehen, wie der Ort, an dem sie sich gerade befinden, mit ihnen in Resonanz steht, können sie viel freier und klarer handeln. Dann wird Bewegung selbst zu einem stabilen System.

Standortwahl als Zukunftskompetenz

In klassischen Gründungsprozessen wird der Standort oft zu Beginn festgelegt und danach kaum hinterfragt. Man sollte ihn jedoch als lebendiges Element sehen, das sich mitentwickelt. So wie sich Menschen verändern, wandeln sich auch ihre Resonanzen. Ein Ort, der früher förderlich war, kann später blockierend wirken, und umgekehrt. Viele erkennen erst im Rückblick, dass der Standort Teil ihrer Entwicklung war. Er erzählt, wo etwas begonnen hat und wo sich neue Wege auftun.

Diese Erkenntnis macht die Standortwahl zu einer echten Zukunftskompetenz. Wer versteht, wie Mensch und Ort zusammenwirken, kann bewusster steuern, wann ein Wechsel sinnvoll ist und wann Stabilität gebraucht wird. So wird die Standortplanung zu einem Werkzeug für innere und äußere Klarheit.

Der Ort als stiller Mitspieler

Orte sind keine Zufälle, sondern Wegbegleiter. Sie spiegeln, wo man steht, und zeigen, was sich entfalten möchte. Manche öffnen Türen, andere laden dazu ein, innezuhalten. Wenn wir die Sprache unserer Orte verstehen, treffen wir Entscheidungen mit mehr Bewusstsein. Dann wird der Standort zu einem stillen Mitspieler, der leise, aber kraftvoll dabei hilft, Visionen Wirklichkeit werden zu lassen. So entsteht Erfolg nicht nur durch Strategie, sondern auch durch die Verbindung zwischen Mensch, Ort und dem, was entstehen will.

Die Autorin Franziska Engel ist Diplom-Wirtschafts-Sinologin und geprüfte (Business-)Astrologin des Deutschen Astrologen Verbandes e.V., www.unternehmen-astrologie.de

Business in Bewegung – welche ergonomische Routinen im Gründeralltag unterschätzt werden

Wie ergonomische Routinen helfen können, gesund zu bleiben, fokussiert zu arbeiten und langfristig leistungsfähig zu bleiben.

Gründung bedeutet oft: viele Stunden am Schreibtisch, wenig Schlaf, permanentes Multitasking. Der Terminkalender ist voll, der Kopf ebenso. In dieser intensiven Phase steht der Körper selten im Mittelpunkt der Aufmerksamkeit – es geht um Zahlen, Ideen, Netzwerke. Doch wer langfristig gesund und leistungsfähig bleiben möchte, sollte körperliche Bedürfnisse nicht als Nebensache betrachten. Gerade ergonomische Routinen können helfen, die Belastungen im Gründeralltag besser aufzufangen. Viele dieser Maßnahmen sind weder teuer noch kompliziert.

Statische Haltung als schleichende Belastung

Der klassische Start-up-Arbeitsplatz ist flexibel, improvisiert, oft mobil. Was zunächst als Freiheit erscheint, entpuppt sich bei genauem Hinsehen als ergonomische Herausforderung. Laptops auf zu niedrigen Tischen, Küchenstühle als Büroersatz oder langes Arbeiten auf der Couch – all das führt zu ungünstigen Haltungen, die sich erst nach und nach bemerkbar machen. Der Rücken wird rund, der Nacken überstreckt, die Schultern verkrampfen. Auch die Hände und Handgelenke sind bei ungünstiger Positionierung schnell überlastet. Diese Beschwerden entstehen nicht durch einmalige Fehlhaltung, sondern durch tägliche Wiederholung.

Wer regelmäßig die Position wechselt, kurz aufsteht oder die Arme ausschüttelt, kann bereits viel bewirken. Ein Gespräch im Stehen, ein paar Schritte durchs Zimmer oder das bewusste Aufrichten vor dem nächsten Zoom-Call helfen, die Muskulatur zu entlasten. Wer die Möglichkeit hat, sollte sich zudem mit höhenverstellbaren Tischen oder ergonomischen Stühlen auseinandersetzen – auch in der Gründungsphase. Denn Rückenschmerzen entstehen oft schleichend, behindern aber irgendwann den gesamten Tagesablauf.

Augen in Daueranspannung

Was für den Rücken gilt, trifft auch auf die Augen zu. Bildschirme, Displays, künstliches Licht und seltene Pausen: Die visuelle Belastung ist enorm. Wer stundenlang in gleichbleibender Entfernung auf Monitor und Tastatur starrt, riskiert trockene Augen, Kopfschmerzen und zunehmende Sehschwierigkeiten. Gerade in stressigen Phasen wird kaum bemerkt, dass die Augen müde sind – sie funktionieren einfach irgendwie weiter.

Hilfreich ist, regelmäßig den Fokus zu verändern. Ein einfacher Tipp ist die sogenannte 20-20-20-Regel: Alle 20 Minuten für 20 Sekunden auf ein Objekt in etwa sechs Metern Entfernung schauen. So kann sich der Sehapparat kurz entspannen. Auch häufiges Blinzeln hilft, den natürlichen Tränenfilm aufrechtzuerhalten. Viele Menschen merken erst bei gezielter Achtsamkeit, wie sehr sie beim Arbeiten den Blick „einfrieren“.

Technische Unterstützung kann hier ebenfalls sinnvoll sein. Spezielle Brillen mit Blaulichtfilter oder entspiegelte Gläser bieten Schutz vor digitaler Überlastung. Der Optiker eyes + more bietet unter anderem Sehhilfen, die gezielt auf Bildschirmarbeit abgestimmt sind – mit angenehmen Nasenpads, leichten Rahmen und filternden Gläsern. Solche Tools erleichtern den Alltag und können Beschwerden reduzieren, bevor sie entstehen. Wer ohnehin eine Brille trägt, sollte regelmäßig prüfen, ob die Sehstärke noch passt – gerade bei langer Bildschirmnutzung verändern sich die Bedürfnisse oft schneller als erwartet.

Pausen, die nicht als solche zählen

Viele Gründerinnen und Gründer nehmen Pausen zwar physisch wahr, aber mental bleiben sie im Arbeitsmodus. Zwischen zwei Tasks wird kurz durchgescrollt, zwischendurch Nachrichten beantwortet. Wirkliche Erholung entsteht dabei kaum. Das Gehirn bleibt im Aktivitätsmodus, der Körper kommt nicht zur Ruhe. Dabei sind bewusste Unterbrechungen essenziell, um Stress zu verarbeiten und neue Energie zu tanken.

Pausen müssen nicht lang sein – sie müssen klar markiert sein. Wer sich für fünf Minuten auf den Balkon stellt, ein paar tiefe Atemzüge nimmt oder bewusst etwas anderes betrachtet, hilft Körper und Geist, umzuschalten. Auch kleine Bewegungsroutinen – zum Beispiel zwei Minuten leichtes Dehnen – können den Kreislauf aktivieren und die Konzentration danach verbessern.

Wichtig ist, dass Pausen nicht als Schwäche verstanden werden. Sie sind Bestandteil nachhaltiger Arbeitsorganisation. Viele erfolgreiche Gründerinnen und Gründer berichten im Nachhinein, wie sehr strukturierte Erholung ihre Leistungsfähigkeit verbessert hat. Auch kleine Anker im Alltag – feste Essenszeiten, ein Spaziergang nach dem Mittag, ein kurzer Austausch außerhalb der Business-Themen – können dazu beitragen.

Ergonomisches Arbeiten braucht keine perfekten Bedingungen

Im Gründungskontext fehlt oft das Budget für ein professionelles Setup. Doch ergonomische Routinen entstehen nicht durch Ausstattung, sondern durch Haltung – im doppelten Sinne. Wer achtsam auf die eigenen Körpersignale hört, lernt frühzeitig, gegenzusteuern. Schon das Nachjustieren der Sitzhöhe, das Aufstellen des Laptops auf Augenhöhe mit ein paar Büchern oder der Wechsel zwischen Sitzen und Stehen machen einen Unterschied.

Auch mentale Ergonomie spielt eine Rolle. Wer sich permanent unter Druck setzt, jede Minute „produktiv“ zu nutzen, ignoriert natürliche Rhythmen. Dabei sind Erschöpfung, Konzentrationsabfall und innere Unruhe häufig Zeichen, dass eine Pause nötig wäre.

Früh beginnen, langfristig profitieren

Gerade am Anfang einer beruflichen Selbständigkeit werden viele Weichen gestellt. Wer in dieser Phase ergonomisches Verhalten trainiert, profitiert später davon – körperlich und mental. Denn mit zunehmender Verantwortung wachsen auch die Belastungen. Routinen, die heute beiläufig erscheinen, können später die Grundlage sein, um gesund zu bleiben, fokussiert zu arbeiten und langfristig leistungsfähig zu bleiben.

Wachstumsfalle Teamkultur

Was passiert, wenn niemand im Team mehr sagt, was er/sie wirklich denkt, und warum viele Start-ups nicht an Konflikten, sondern am Schweigen scheitern.

Es ist Montagvormittag. Der Meetingraum ist voller Kolleg*innen. Es wird auf Schreibblöcken gekritzelt und aus dem Fenster geschaut. „Findet ihr die Idee gut?“, fragt die Leitung in die Runde. Die Blicke der Teammitglieder wandern auf den Boden, niemand sagt etwas. Absolute Stille im Raum. Wieder die Leitung: „Super, dann werte ich das als Ja!“ Das Meeting wird beendet, die Mitarbeitenden verlassen mit leeren Gesichtern den Raum. Zweifel am neuen Konzept werden in Einzelgesprächen im Flurfunk besprochen.

Was kostet dieses Schweigen? Produktivität? Innovation? Talentbindung?

Denn was wir hier beobachten, ist keine Zustimmung, sondern ein klares Signal, dass etwas getan werden muss. Bleierne Stille und die Abwesenheit offen ausgetragener Konflikte sind deutliche Zeichen von Resignation und nicht einer vermeintlich harmonischen Teamkultur. Stille im Team und Resignation beginnen als schleichender Prozess. Am Anfang der Unternehmensgründung herrscht Euphorie. Jede Idee klingt nach Aufbruch und jedes Meeting nach Zukunft. Doch irgendwann wird das Schweigen laut. Fragen werden nicht mehr offen gestellt und Kritik bleibt häufig unausgesprochen, Slack-Threads enden mit Emojis statt Worten. Gründer*innen wundern sich über plötzliche Kündigungen und merken zu spät: Die Kultur, die sie für harmonisch hielten, ist längst verstummt.

Wenn Selbstschutz und Zurückhaltung wichtiger werden als die Wahrheit

In vielen Start-ups dominieren Geschwindigkeit, Innovation und der permanente Druck, schnell gute Ergebnisse zu liefern. Gefühlt bleibt keine Zeit, die eigenen Zweifel zu erklären und Ideen infrage zu stellen. In einer „Hustle-Culture“ liegt der Fokus auf sofortiger Umsetzung. Werden Rückfragen in Meetings persönlich genommen und Ideen öffentlich bewertet, entsteht etwas, was Kommunikationspsycholog*innen „Schutzschweigen“ nennen. Man hält sich zurück, um andere nicht zu überfordern und ignoriert dabei die eigene Wahrnehmung, sich selbst und andere betreffend. Langsam und schleichend entsteht eine neue kommunikative Grundtendenz im Team: Niemand will mehr kritisch sein. Also schweigen alle aus Rücksicht, Bequemlichkeit oder Angst, das fragile Miteinander zu stören. Was also kurzfristig stabilisierend erscheint, kann langfristig jede Lernbewegung und jede offene, ehrliche Teamkultur unterdrücken.

Schweigen ist keine Leere, sondern ein stiller Störfaktor

Wir alle wissen, Konflikte verschwinden nicht, sie verändern nur ihre Form. In der Stille wachsen unausgesprochene Kränkungen, Missverständnisse und Rückzugsstrategien. Was bleibt, ist eine Atmosphäre aus vorsichtiger Höflichkeit, persönlicher Verletztheit, innerer Kündigung, Abgrenzung und Selbstschutz. Ein toxischer Cocktail, der nicht nur einem Start-up die Existenzgrundlage raubt. Denn nicht Streit zerstört Teams, sondern fehlende Reibung und die damit verbundene Klärung. In einer stillen und zurückhaltenden Atmosphäre kann Selbstzensur zur Tagesordnung werden, kreative Ansätze werden im Keim erstickt.

Die sieben Red Flags einer stillen Teamkultur

Eine belastete Unternehmenskultur ist an folgenden Signalen erkennbar:

- In Meetings sprechen immer dieselben; meist eine bis drei Personen.

- Auf Feedback und Verbesserungsvorschläge wird grundsätzlich verzichtet.

- Die freiwillige Beteiligung an optionalen Aufgaben sinkt rapide.

- Informationen werden bewusst zurückgehalten.

- Kreativitäts- und Innovationsverluste werden sichtbar.

- Unsicherheit und Erschöpfung der Mitarbeitenden werden deutlich spürbar.

- Die Körpersprache der Mitarbeitenden spricht Bände (verschränkte Arme, starre Körperhaltung, abschweifende Blicke). „Passt schon“- oder auch „Mir egal“-Reaktionen ersetzen offene Diskussionen.

Die Rückkehr zu Klarheit und Transparenz ohne Angst vor Konflikten

Das Gefühl von Sicherheit im Unternehmen entsteht nicht durch Wertetafeln an der Wand. Es ist die Form der Führung, die Unsicherheiten wahrnimmt, aushält und entscheidend trägt.

Wenn Gründer*innen sagen „Ich nehme Stille wahr. Ist das Zustimmung, Nachdenklichkeit, Ablehnung oder Unsicherheit? Wer empfindet das auch?“ entsteht Raum für das, was Deeskalation ausmacht: Verbindung statt Bewertung.

In solch einem betrieblichen Umfeld lernen Teammitglieder: Hier darf man ehrlich sein, ohne verurteilt zu werden. Doch wie gelingt das? Es kann helfen, regelmäßig Räume zu schaffen, in denen Fehler analysiert werden. Dabei liegt der Fokus nicht auf Schuldfragen, sondern auf dem riesigen Wachstumspotenzial, das mit Fehlern einhergeht. Denn neben individuellen Faktoren, sind Fehler häufig Indikatoren für Verbesserungsbedarf in strukturellen Abläufen des Unternehmens.

Fragen wie „Was können wir als Team daraus lernen?“ und „Welche Struktur braucht Veränderung, um ähnliche Situationen in Zukunft zu vermeiden?“ können eine Teamkultur bewusst fördern, in der konstruktiv mit Kritik gearbeitet wird, zum Beispiel mit „Lesson-learned“-Slack-Threads statt persönlichen Schuldzuweisungen.

Eine etwas anonymere und niederschwellige Methode kann der „Markt der Konfliktlösung“ sein. Dazu schreibt jedes Teammitglied die Ursache aktueller Spannungen oder Unsicherheiten anonym auf eine Karte. Die Karten werden in der Mitte des Raumes verteilt und die Teammitglieder haben im Anschluss die Aufgabe, sich eine Karte auszusuchen und Lösungen für das Problem vorzuschlagen. Auf diese Weise kommen Konflikte buchstäblich zeitnah auf den Tisch und können kollektiv gelöst werden.

Drei Mikro-Übungen gegen das Schweigen

Diese drei Interventionen verhindern, dass Teams in kritische Dynamiken rutschen:

Die „Zweifelrunde“: Bei der Vorstellung neuer Konzepte kann es helfen, bewusst die möglichen Probleme einer Idee anzusehen und damit die kollektive Problemlösungskompetenz der Mitarbeitenden zu fördern. Dazu wird mit „Blitzlicht-Methode“ erfragt: Was spricht dagegen? Zweifel werden aktiv erfragt und die Teammitglieder haben gemeinsam die Möglichkeit, sich kreativ einzubringen und nach Lösungen und Alternativen zu suchen. So können Prozesse optimiert werden, bevor Probleme entstehen. Vielleicht wird gealbert und gelacht, vielleicht gestritten, aber in jedem Fall werden eine offene Meinungskultur im Team und die Verbindung untereinander gefördert.

Das „Freiraum-Meeting“: Wöchentlich 20 Minuten, keine Agenda, keine Entscheidungen. Nur drei Fragen: Was lief diese Woche emotional gut? Wo habe ich etwas heruntergeschluckt, das mich noch beschäftigt? (3-Tage-Regel: Wenn ich dann immer noch dran denke, ist es klärenswert). Was will ich ansprechen, ohne dass es persönliche Konsequenzen hat? Das ist Deeskalation in Reinform, präventiv statt reaktiv.

Vielschichtige Rollen trennen, bevor sie kollidieren: „Ich spreche jetzt als Entwicklerin, nicht als Freundin.“ Indem wir diese Rollen klar trennen, stellen wir sicher, dass persönliches Feedback nicht durch Beziehungsnähe blockiert wird.

Strukturen schaffen, die Sicherheit und Wachstum fördern

Der häufigste Grund für Unzufriedenheit am Arbeitsplatz ist die fehlende Wertschätzung im Team. Statt unter neidischen Blicken der Belegschaft den/die „Mitarbeiter*in des Monats“ zu küren und damit den Konkurrenzdruck zu erhöhen, könnte man auch wöchentlich eine moderierte „10-Minuten-Danke-Runde“ einführen.

Sie würde die Teamleistung in den Fokus stellen und beispielsweise verdeutlichen, dass Einzelne nur deshalb Höchstleistungen vollbringen können, weil andere sie unterstützen. Das schafft psychologische Sicherheit, die gerade in Start-ups entscheidend ist, deren Erfolg von Experimentierfreude und schneller Umsetzung abhängt.

Die Autorin Josefine Wilberg ist Deeskalationstrainerin, Dozentin und psychologische Ersthelferin, www.mindandmoments.com

Die Einsamkeit gründet mit

Von außen wirkt die Start-up-Welt bunt, laut und gut vernetzt. Wer gründet, lernt oft auch das Gegenteil kennen.

Wer montags beim Networking auftaucht, dienstags mit anderen Gründer*innen sportelt und mittwochs vor Investor*innen pitcht, wirkt nach außen alles andere als allein. Und doch: Das Gründen kann sich einsamer anfühlen, als es aussieht. „Am Anfang kapselst du dich automatisch ab; nicht, weil du willst, sondern weil du einfach keine Zeit hast“, so Paul Lind, Co-Founder und CEO von reebuild. „Ich glaube, viele, mich eingeschlossen, unterschätzen, wie viel Zeit eine Gründung wirklich frisst.“ Und da die Zeit fehlt, leiden Schlaf, Gesundheit und soziale Kontakte.

Verbindungen ersetzen keine Verbundenheit

Netzwerkveranstaltungen helfen kaum. „Jeder erzählt, wie geil alles läuft, aber keiner spricht über Probleme“, so Lind. Es sei ein bisschen wie eine Fassade. In seiner eigenen Branche, der Bauwirtschaft, erlebt er es anders: „Da reden die Leute offener.“ Mit reebuild haben Lind und sein Team eine Softwarelösung entwickelt, die administrative Prozesse auf Baustellen automatisiert. „In der Baubranche gibt es noch echte Handschlagqualität. Du kannst Kunden sagen: ‚Hey, wir haben da ein Problem‘ – und die Leute sind verständnisvoll und helfen auch gern“, erzählt Lind. In der Start-up-Szene sei das anders; viele seien auf der Suche nach Funding, da wolle niemand sein Image negativ konnotiert haben.

Maggie Childs, unter anderem Co-Founderin und CEO von mypaperwork.ai, hat ähnliche Erfahrungen gemacht: Besonders belastend findet sie die soziale Leere in Momenten, in denen man niemanden zum ehrlichen Austausch hat: „Diese Events sind gut, um Kontakte zu knüpfen. Aber wenn’s dir richtig schlecht geht, ist da oft niemand. Dann merkst du: Du kannst genauso einsam sein unter Tausenden von Menschen.“

Arbeitspsychologe Kurt Seipel hat etwa 7000 Gründungen von Start-ups begleitet und beobachtet dasselbe Muster: „Viele stellen sich super dar, weil sie Investoren oder die Community überzeugen wollen. Probleme bleiben da eher im Verborgenen.“ Networking sieht er trotzdem als wichtig – solange der Austausch auf Augenhöhe stattfindet. Gründer*innen rät er, sich Verbündete zu suchen, die wirtschaftlich nicht vom Unternehmen profitieren. „Man braucht jemanden, der keinen Nutzen vom Start-up hat, aber zuhört“, so Seipel.

Viele Gründer*innen kämpfen

Tatsächlich zeigt eine Studie aus England, dass sich drei Viertel der Start-up-Gründer*innen einsam fühlen – ein signifikant höherer Anteil als unter den CEOs im Allgemeinen, also jenen Personen, die an der Spitze eines Unternehmens stehen, unabhängig davon, ob sie es gegründet haben oder nicht. Hinter der Untersuchung steckt unter anderem Christina Richardson, Gründerin der Coaching-Community Foundology und Professorin am University College London. Sie und ihr Team haben 400 Founder*innen befragt. Ihr Fazit: Viele Gründer*innen berichten von Problemen mit ihrer mentalen Gesundheit – und nur vier von zehn fühlen sich gut unterstützt.

Derart drastische Beobachtungen hat Arbeitspsychologe Seipel zwar nicht gemacht, aber dass es die Problematik gibt, steht außer Frage. Zudem können Faktoren wie das Fehlen eines geregelten Arbeitslebens, Unsicherheit oder finanzielle Probleme zur Verunsicherung beitragen, die mit sozialer Isolation verbunden sein kann.

Co-Founder*innen als Fels in der Brandung

Zwar kein Allheilmittel, aber ein guter Stützpunkt sind Co-Founder*innen. Und die haben oft nicht nur einen sozialen Mehrwert: „In Deutschland hat man herausgefunden, dass Gründungen dann am erfolgreichsten sind, wenn es Teamgründungen sind. Sie sind erfolgreicher, weil man sich gegenseitig erdet – wenn die Kommunikation stimmt“, so Seipel.

Founderin Maggie Childs hat in der Vergangenheit sowohl alleine als auch im Team gegründet – und spricht von einem enormen Unterschied. „Am Anfang war ich alleinige Gründerin im Sinne von: Ich hatte zwar ein Gründungsteam, aber das waren Angestellte. Ich habe als einzige Gesellschafterin und Geschäftsführerin angefangen. Und das ist schon hart – alles liegt bei dir, alles ist deine Schuld, alles ist dein Problem“, erzählt Childs. Bei mypaperwork.ai, wo Migrationsprozesse einfacher gemacht werden sollen, arbeitet sie mit zwei Co-Foundern zusammen. „Das Schöne an Co-Foundern ist wirklich, dass wir die Bereiche klar verteilt haben, dass wir uns gegenseitig um Rat fragen und ehrlich miteinander reden können, wenn wir überfordert sind.“ Natürlich gebe es auch Nachteile, immerhin muss man in einem Team auch Kompromisse eingehen. Childs nimmt es mit Humor: „Manchmal will ich beide natürlich erwürgen – das sind dann die Momente, in denen ich denke: Ich will es ganz anders machen. Aber ja, besser als alles alleine entscheiden zu müssen ist es auf jeden Fall.“

Auch Paul Lind hat einen Co-Founder und empfindet das als absolute Bereicherung. „Ich könnte mir überhaupt nicht vorstellen, Solo-Founder zu sein. Ich bin extrem froh, einen Co-Founder zu haben. Du hast dann irgendwie das Gefühl, ‚gemeinsam einsam‘ zu sein. Vielleicht seid ihr beide unglücklich – aber ihr könnt euch trotzdem gegenseitig pushen. Und das hilft einfach“, erzählt er. Trotzdem bleibe jeder mit manchen Dingen auch allein.

Zeit ist Geld: Was Unternehmer bei Flugverspätungen wissen sollten

Für Unternehmer, die beruflich unterwegs sind, kann eine Flugverspätung nicht nur ein Ärgernis sein, sondern echte wirtschaftliche Schäden verursachen. Wer seine Rechte kennt und gezielt Schritte unternimmt, kann zumindest einen Teil der Schäden abmildern.

In der Geschäftswelt gilt eine alte Weisheit: Zeit ist Geld. Für Unternehmer, die beruflich unterwegs sind, kann eine Flugverspätung nicht nur ein Ärgernis sein, sondern echte wirtschaftliche Schäden verursachen, etwa verpasste Meetings, zusätzliche Hotelkosten oder Produktivitätseinbußen. Wer in solchen Fällen seine Rechte kennt und gezielt Schritte unternimmt, kann zumindest einen Teil der Schäden abmildern.

Welche Ansprüche bestehen und ab wann?

Als Geschäftsreisende stehen Ihnen in der EU dieselben Fluggastrechte zu wie Privatpersonen. Laut der EU-Verordnung 261/2004 kann bei einer Flugverspätung ab drei Stunden am Zielort eine Entschädigung verlangt werden, abhängig von der Flugstrecke zwischen 250 € und 600 €. Weiterhin sind Airlines verpflichtet, Betreuung (z. B. Mahlzeiten, Hotelunterkunft bei Übernachtung, Kommunikationsmöglichkeiten) zu leisten. Grundsätzlich gibt es nämlich auch bei komplexen, unscheinbaren Situationen eine Entschädigung Flugverspätung. Daher ist es immer sinnvoll sich ordentlich zu informieren.

Beispielsweise sieht das Gesetz vor, dass bei reiner Verspätung (nicht durch außergewöhnliche Umstände) eine Entschädigung wie folgt geltend gemacht werden kann:

- 250 € für Strecken bis 1.500 km bei mindestens 3 Stunden Verspätung

- 400 € bei mittleren Distanzen (bis ca. 3.500 km)

- 600 € bei Langstrecken (über 3.500 km) und Verspätung von mindestens 4 Stunden

Professionelle Plattformen kümmern sich um Ihre Entschädigung und agieren dabei nach dem Prinzip „Kein Erfolg, keine Gebühr“, eine Provision wird nur im Erfolgsfall fällig.

Besondere Aspekte für Unternehmen & Geschäftsreisen

Für Unternehmer gelten ein paar zusätzliche Überlegungen:

1. Vertragliche Risiken & Haftung intern

Auch wenn die Entschädigung Ihnen als Airline-Kunde zusteht, sind beim internen Kostenersatz gegenüber Ihrem Unternehmen oft andere Regeln relevant, etwa, wie der Ausfall von Arbeitszeit oder verpasste Termine intern bilanziert oder entschädigt werden.

2. Zeitverlust & Opportunitätskosten

Eine Verspätung kostet nicht nur Geld in Form von Ausgaben, sondern vor allem entgangene Geschäftschancen. Eine Stunde im Wartebereich statt im Meeting kann deutlich teurer sein als die Flugentschädigung selbst.

3. Proaktives Vorgehen & Dokumentation

Heben Sie alle Belege auf (Bordkarten, E-Mails, Quittungen für Verpflegung oder Transfers), notieren Sie exakte Verspätungszeiten und beanstanden Sie sofort am Flughafen, das erleichtert spätere Geltendmachung.

4. Fristen & rechtlich verbindliche Schritte

In Deutschland beträgt grundsätzlich die Verjährungsfrist für Entschädigungsansprüche drei Jahre, gezählt vom Jahresende des Flugs.

Zur praktischen Umsetzung kann es sinnvoll sein, einen spezialisierten Dienstleister einzubinden, der die Kommunikation mit der Airline übernimmt und rechtliche Schritte begleitet. Ein solcher Service etwa übernimmt die gesamte Korrespondenz, solange die Forderung erfolgreich durchgesetzt wird.

Hintergründe & Ursachen: Warum Flüge verspätet sind

Dass Flugverspätungen kein seltenes Phänomen sind, zeigen aktuelle Zahlen: Deutschland weist eine Verspätungsquote von rund 30,82 % auf, damit gehört das Land zu denjenigen mit besonders vielen gestörten Flügen. Am häufigsten liegen die Ursachen bei Airlines selbst (z. B. technische Defekte, Crew-Probleme), rund 45 bis 49 % der Fälle, während Wetter nur in etwa jedem zehnten Fall als Auslöser genannt wird.

Darüber hinaus zeigt eine Analyse für deutsche Flughäfen, dass Frankfurt mit über 23 Minuten durchschnittlicher Abflugverspätung in den letzten Jahren besonders betroffen war. Ein absoluter Spitzenwert im Ländervergleich.

Beispielrechnung: Was kann realistisch geltend gemacht werden?

Angenommen, ein Unternehmer fliegt auf eine Strecke von ca. 2.000 km und erreicht sein Ziel mit einer Verspätung von 3 Stunden. Er würde laut den Regelungen Anspruch auf 400 € Entschädigung haben. Nach Abzug einer üblichen Provision des Dienstleisters verbleibt ein Nettobetrag, der zumindest Teile des entstandenen Schadens decken kann.

Parallel dazu wäre wertvoll, intern zu berechnen, wie hoch der Wert einer Stunde zusätzlicher Arbeitszeit oder verpasster Meetings ist, diese Opportunitätskosten übersteigen oft deutlich den Entschädigungsbetrag.

Fazit & Handlungsempfehlungen für Unternehmer

1. Kenntnis der Rechte: Jeder Geschäftsreisende sollte seine Rechte nach EU-Verordnung 261/2004 kennen.

2. Dokumentation & schnelles Handeln: Belege sicherstellen, am Flughafen reklamieren, Fristen beachten.

3. Externe Unterstützung erwägen: Anbieter können Aufwand und rechtliches Risiko übernehmen.

4. Interne Bewertung: Nutzen Sie Verspätungskosten nicht nur in Geld, sondern auch in Zeit und Geschäftsausfall.

Zeit ist ein knappes und wertvolles Gut, und gerade für Unternehmer können Flugverspätungen eine erhebliche Problemdimension annehmen. Wer seine Rechte kennt und angemessen reagiert, kann zumindest die finanziellen Folgen begrenzen. Nachdem ein Flug schnell hunderte Euro verschlingt ist dies ein lohnenswertes Entgegenkommen, welches ein Großteil der Fluggäste nicht in Anspruch nehmen. Für viele wirkt es zu komplex, weswegen es absolut sinnvoll ist hier einen Dritten zu engagieren, der die Aufwände komplett übernimmt.

Mit knappen Ressourcen gegen skrupellose Angreifer

Wie sich Gründerinnen und Gründer effektiv gegen IT-Sicherheitsbedrohungen wappnen können.

Ihre Geschäftsdaten wurden kopiert und verschlüsselt. Überweisen Sie 25.000 € in Bitcoin innerhalb von 48 Stunden, oder wir veröffentlichen die Daten Ihrer Kunden und informieren diese über den Vorfall.

Diese Nachricht begrüßte Michael Berger, Gründer eines Software-Start-ups, auf seinem Monitor, als er an einem Montagmorgen im Mai das Büro betrat. Von Ransomware-Angriffen hatte er natürlich schon gehört, war aber immer davon ausgegangen, sein 12-Personen-Unternehmen sei viel zu klein, um ins Visier von Cyberkriminellen zu geraten. Ein fataler Irrtum, der sich als kostspielig herausstellen sollte – 65.000 Euro für das Lösegeld, einen Notfallberater und die verlorene Arbeitszeit seiner Mitarbeitenden. Eine Wahl hatte er nicht, die Alternative hätte das Unternehmen aller Voraussicht nach nicht überlebt.

Diese Geschichte ist kein Einzelfall. Laut aktuellen Studien sind inzwischen mehr als ein Drittel aller Cyberangriffe auf kleine Unternehmen gerichtet. Sie bieten eine perfekte Kombination aus wertvollen Daten und schwachen Sicherheitsvorkehrungen. Während Konzerne ihre Cybersicherheitsbudgets aufstocken, bleiben Start-ups und kleine Unternehmen oft verwundbar.

Die Bedrohungslandschaft hat sich innerhalb weniger Jahre dramatisch verändert. Früher musste ein Angreifer technisch versiert sein, heute kann praktisch jeder mit der entsprechenden kriminellen Energie und Skrupellosigkeit einen Cyberangriff durchführen. Diese „Demokratisierung“ der Cyberkriminalität trifft diejenigen besonders hart, die gerade erst erfolgreich gegründet haben, ihr Unternehmen aufbauen und auch ohnehin schon gut planen müssen, um mit knappen Ressourcen Erfolg zu haben.

Die Evolution von Ransomware

Von der einfachen Verschlüsselung zur mehrstufigen Erpressung