Aktuelle Events

Wenn Mitarbeitende kündigen: Quiet Quitting war gestern

Drei Strategien, um Revenge Quitting – Kündigungen aus Rache – wirkungsvoll im Unternehmen vorzubeugen.

Der Arbeitsplatz durchläuft einen massiven Wandel. Quiet Quitting war gestern – Mitarbeitende setzen nun auf plakative, dramatische Abgänge, das sogenannte Revenge Quitting, also Kündigungen als Rache. Bei diesem Phänomen kehren Fachkräfte aufgrund unerfüllter Versprechen, toxischer Kulturen und mangelnder Anerkennung Unternehmen den Rücken. Und sie schleichen sich nicht leise davon – sie sorgen dafür, dass ihr Ausscheiden wahrgenommen wird.

Was steckt hinter diesem Phänomen? Expert*innen zufolge liegt der Schlüssel darin, die tiefergehende Abkopplung der Mitarbeitenden von ihren Arbeitsplätzen zu verstehen. „Beim Revenge Quitting geht es nicht nur um die Frustration bei alltäglichen Aufgaben, sondern um den Zusammenbruch der Kommunikation und das Versäumnis, die Ambitionen der Mitarbeitenden mit der Unternehmenskultur in Einklang zu bringen“, erklärt Dr. Ryne Sherman, Chief Science Officer bei Hogan Assessments und Co-Host im Science of Personality Podcast. „Die gute Nachricht? Es ist vermeidbar.“

Unternehmen, die ihre Top-Talente erfolgreich binden, haben eines gemeinsam: Sie verfolgen einen proaktiven Ansatz zur emotionalen Mitarbeitendenbindung. Anstatt sich um kurzfristige Lösungen zu bemühen, gehen sie Kernprobleme an, bevor Mitarbeitende das Bedürfnis verspüren, mit ihrer Kündigung ein Statement zu setzen.

Im Folgenden stellen wir drei solide Strategien vor, um Revenge Quitting vorzubeugen und Mitarbeitende bei der Stange zu halten:

1. Biete mehr als nur Benefits – geh dem auf den Grund, was Mitarbeitende wirklich wollen

Mitarbeitende von heute erwarten mehr als nur Gehaltserhöhungen, kostenlosen Kaffee oder Pizza am Freitag. Flexibilität hinsichtlich des Homeoffice, Vereinbarkeit von Beruf und Privatleben, Wachstumschancen und das Wohlbefinden der Mitarbeitenden sind keine Nice-to-haves mehr – sie werden vorausgesetzt. Im Hinblick darauf sind mehr als ein Drittel (35 Prozent) der europäischen Arbeitnehmenden der Ansicht, dass es innerhalb ihres Unternehmens keine ausreichenden Möglichkeiten für Beförderungen oder die berufliche Weiterentwicklung gibt, um ihre Karriereziele zu erreichen (Quelle: ManpowerGroup). Wenn diese Erwartungen nicht erfüllt werden, koppeln sich Mitarbeitende nicht nur ab, sondern legen wirkungsvolle Abgänge hin, die Teams aus dem Gleichgewicht bringen und die Dynamik am Arbeitsplatz aufrütteln.

„Um dem einen Schritt voraus zu sein, müssen Unternehmen transparente Konzepte einführen, echte Flexibilität bieten und offene Feedback-Kanäle einrichten“, so die Analyse von Dr. Ryne Sherman. „Unternehmen, die zuhören und sich an wandelnde Bedürfnisse der Arbeitnehmenden anpassen, werden nicht nur die Mitarbeiterbindung steigern, sondern auch ihre Marke als Arbeitgeber stärken.“

2. Der Führungsstil ist bei der Mitarbeiterbindung entscheidend

Schlechte Führung ist der schnelle Weg zum Revenge Quitting. Toxische oder abwesende Führungsstile verringern die Arbeitsmoral, führen schneller zu Burn-out und vertreiben talentierte Arbeitskräfte. Mitarbeitende, die sich von ihren Vorgesetzten nicht unterstützt oder gar geringgeschätzt fühlen, kündigen mit sehr viel höherer Wahrscheinlichkeit – und sie werden ihre Unzufriedenheit kundtun. Ein kürzlich veröffentlichter Gallup-Bericht zeigt beispielsweise auf, dass Führungskräfte die Eckpfeiler der emotionalen Mitarbeitendenbindung sind und dass ihnen 70 Prozent des Team-Engagements zuzuschreiben sind.

Andererseits berichten Teams, die von ruhigen, organisierten und einfühlsamen Vorgesetzten geleitet werden, von einer dreimal höheren emotionalen Mitarbeitendenbindung. Investitionen in die Weiterentwicklung von Führungskräften sind nicht nur nützlich, sondern unerlässlich. Unternehmen müssen Führungskräfte mit Fähigkeiten ausstatten, mit denen sie ihre Teams effektiv unterstützen, motivieren und binden können.

3. Entwickle das ultimative Gegenmittel: psychologische Sicherheit

Um das Ausmaß der aktuellen Veränderungen am Arbeitsplatz zu begreifen, ist es erwähnenswert, dass 40 Prozent der Beschäftigten weltweit angeben, dass sie ihren Arbeitsplatz möglicherweise in naher Zukunft verlassen werden (Quelle: WEF). Was ist also der beste Schutz vor Revenge Quitting? Förderung der psychologischen Sicherheit. Wenn Mitarbeitende sich sicher genug fühlen, um Bedenken zu äußern, Risiken einzugehen und so zu sein, wie sie sind, ohne negative Konsequenzen zu befürchten, steigt die emotionale Bindung ans Unternehmen stark an.

Unternehmen, die ein Umfeld des Vertrauens, der Inklusion und des gegenseitigen Respekts pflegen, sehen konkrete Vorteile: verbesserte Innovation, höhere Produktivität und vor allem eine stärkere Mitarbeitendenbindung. „Die Schaffung psychologischer Sicherheit ist nicht nur eine HR-Initiative, sondern auch eine geschäftliche Notwendigkeit“, sagt Dr. Ryne Sherman.

Fazit

Der Arbeitsplatz entwickelt sich weiter, und Unternehmen, die sich nicht anpassen, riskieren, ihr wertvollstes Gut zu verlieren: ihre Mitarbeitenden. Die erfolgreichsten Unternehmen werden diejenigen sein, die auf authentische Führung, bedeutsame Tätigkeiten und eine Kultur des Vertrauens setzen.

Diese Artikel könnten Sie auch interessieren:

Produktivität statt Überstunden: Wie Echtzeitdaten das Finanzwesen von morgen steuern

Das KI-gestützte Fintech Embat beendet das Excel-Chaos im Treasury und macht Finanzteams mit Echtzeitdaten fit für die Zukunft.

Berlin, 28. April 2026 – Es ist ein bekanntes Bild in den Finanz- und Treasury-Abteilungen des deutschen Mittelstands: Wenn der Monatsabschluss naht oder Ad-hoc-Berichte für die Geschäftsführung benötigt werden, bleiben die Schreibtischlampen bis spät in die Nacht an. Die manuelle Zusammenführung von Daten aus unterschiedlichen Bankportalen und historisch gewachsenen Excel-Listen kostet nicht nur Nerven, sondern vor allem wertvolle Zeit.

Das schnell wachsende Fintech Embat tritt an, um genau diesen Engpass aufzulösen. André Reimers, Head of DACH, treibt diese Mission im deutschsprachigen Raum als Gesicht des Unternehmens voran. Seine Kernüberzeugung: Wer heute noch regelmäßig Überstunden machen muss, um finanzielle Transparenz zu schaffen, leidet nicht unter mangelnder Einsatzbereitschaft – er leidet unter einem strukturellen Datenproblem.

Beeindruckendes Wachstum durch das Lösen echter Pain Points

Dass der Schmerz in den Finanzabteilungen groß und der Bedarf an modernen Lösungen riesig ist, belegen die Zahlen, mit denen Embat den europäischen Markt aufrollt. Mit einem starken Kundenwachstum im deutschen Markt von über 250 Prozent im vergangenen Jahr und mittlerweile mehr als 400 mittelständischen und großen Unternehmenskunden weltweit hat sich das Fintech als fester Player etabliert. Das stetig wachsende Transaktionsvolumen von 250 Millionen Euro zeigt deutlich: Der Wechsel von fehleranfälligen Tabellen zu automatisierten Cloud-Lösungen ist in vollem Gange.

Der Weg aus der Excel-Falle

Mit seiner Technologie nimmt Embat den Kampf gegen ineffiziente Prozesse im Treasury auf. Anstatt hochqualifizierte Mitarbeiter mit repetitiver Datenpflege zu binden, automatisiert das System die Konsolidierung aller relevanten Finanzdaten.

„Die Erwartungshaltung, dass komplexe Finanzanalysen zwingend mit langen Abenden im Büro einhergehen müssen, ist schlichtweg nicht mehr zeitgemäß“, erklärt André Reimers. „Wenn Cashflow, Liquidität und Runways per Knopfdruck in Echtzeit abrufbar sind, ändert sich die gesamte Arbeitsdynamik. Finanzteams können aus dem reaktiven Modus heraustreten und sich auf die strategische Steuerung des Unternehmens konzentrieren.“

Hohe Innovationskraft trifft auf lokales DACH-Verständnis

Embat profitiert von einer enormen Innovationsgeschwindigkeit und Agilität, auf der die starke technologische Basis des Unternehmens beruht. Wie diese passgenau auf die spezifischen Bedürfnisse des deutschen Marktes übersetzt wird und für eine hohe lokale Marktpräsenz sorgt, zeigt André Reimers an den Standorten in München und Berlin.

Von diesen beiden Standorten aus steuert André Reimers das DACH-Geschäft und stellt das tiefe Verständnis für die komplexen Strukturen und hohen Sicherheitsbedürfnisse des deutschen Mittelstands sicher. Das Team zeigt dabei, wie moderne, dezentrale Zusammenarbeit erfolgreich funktioniert. Das Vertrauen der stetig wachsenden deutschen Kundenbasis fußt dabei auf dieser geballten lokalen Expertise gepaart mit der unerschütterlichen Zuverlässigkeit der Systeme.

Führen durch Resultate, nicht durch Anwesenheit

Die Botschaft an die Finanzwelt ist klar: Moderne Führung, hohe Produktivität und Skalierbarkeit erfordern keine starren Kontrollmechanismen oder endlosen Arbeitstage. Sie erfordern radikale Datentransparenz und die richtigen digitalen Werkzeuge. Wenn die Daten in Echtzeit fließen, sinkt die Fehlerquote, die Entscheidungsgeschwindigkeit steigt – und die systembedingten Überstunden im Treasury gehören endgültig der Vergangenheit an.

Über Embat:

Embat ist ein KI-gestütztes FinTech mit Schwerpunkt auf Treasury-Management, das es mittelständischen Unternehmen und Großkonzernen ermöglicht, ihre Finanzprozesse in Echtzeit zu zentralisieren. Gegründet von Antonio Berga und Carlos Serrano – ehemaligen J.P. Morgan-Managern mit umfassender Erfahrung im Corporate Banking – sowie Tomás Gil, dem ehemaligen CTO von Fintonic, entstand die Plattform mit der Mission, die Finanzabteilung zu digitalisieren. Die klare Prämisse dabei: Technologie von Finanzexperten für Finanzexperten.

Durch seine hybride Konnektivität lässt sich Embat in über 15.000 Banken und führende ERP-Systeme integrieren und beseitigt so jegliche Datenfragmentierung. Das wichtigste Alleinstellungsmerkmal ist TellMe, ein „Agentic Treasury Analyst“ (autonomer KI-Analyst), der Cashflow-Muster erkennt, komplexe Kontenabstimmungen automatisiert und strategische Entscheidungen zur Optimierung der Liquidität vorschlägt.

Mit Niederlassungen in Madrid, London, Berlin und München definiert Embat die Zukunft des Corporate Finance neu.

Mehr als nur der Obstkorb: 5 Benefits, mit denen Start-ups 2026 Top-Talente anziehen

Kostenloser Kaffee, ein prall gefüllter Obstkorb und die obligatorische Tischtennisplatte im Büro? Was vor zehn Jahren als innovativ galt, entlockt Top-Talenten heute im Bewerbungsgespräch nicht mal mehr ein müdes Lächeln. Wer im Jahr 2026 die besten Köpfe für sein Start-up gewinnen will, muss Benefits bieten, die das Leben der Mitarbeitenden wirklich verbessern. Es geht nicht mehr um Bespaßung, sondern um Vertrauen, Flexibilität und mentale Gesundheit.

Der Kampf um Fachkräfte (speziell im Tech- und Growth-Bereich) ist härter denn je. Die heranwachsende Generation Z und etablierte Millennials lassen sich nicht mit oberflächlichen Goodies abspeisen. Sie suchen nach Arbeitgeber*innen, die verstanden haben, dass sich Arbeit dem Leben anpassen muss – und nicht umgekehrt.

Wenn ihr aufhört, Geld für ungenutzte Kicker-Tische auszugeben, und stattdessen in diese fünf modernen Start-up Benefits investiert, wird eure Pipeline an Top-Bewerber*innen am ehesten gefüllt bleiben.

1. Radikale Flexibilität (Asynchrones Arbeiten)

„Zwei Tage Homeoffice pro Woche“ ist 2026 kein Benefit mehr, sondern absolute Mindestanforderung. Der wirkliche Hebel für Top-Talente ist die zeitliche Flexibilität, sprich: Asynchrones Arbeiten.

- Was es bedeutet: Es gibt keine starren Kernarbeitszeiten mehr (außer für notwendige Kund*innen-Meetings). Mitarbeitende arbeiten dann, wenn sie am produktivsten sind – egal ob das morgens um 6 Uhr oder abends um 22 Uhr ist.

- Der Start-up-Vorteil: Ihr messt endlich den Output (die Ergebnisse) und nicht mehr die bloße Präsenzzeit. Das fördert eine Kultur der Eigenverantwortung und zieht absolute High-Performer*innen an, die Mikromanagement hassen.

2. Die 4-Tage-Woche (Das 100-80-100 Modell)

Die 4-Tage-Woche im Start-up ist kein Nischenthema mehr. Zahlreiche Pilotprojekte weltweit haben bewiesen, dass Produktivität nicht an eine 40-Stunden-Woche gekoppelt ist.

- Was es bedeutet: Das 100-80-100 Modell ist der Goldstandard: 100 % Gehalt, 80 % der Zeit, 100 % Output. Der Freitag (oder ein anderer Tag) ist komplett frei.

- Der Start-up-Vorteil: Es ist der stärkste Magnet für die Mitarbeiter*innengewinnung. Um die gleiche Arbeit in vier Tagen zu schaffen, sind Teams gezwungen, ineffiziente Meetings zu streichen, Prozesse zu automatisieren und extrem fokussiert zu arbeiten.

3. „Work from Anywhere“ & Workations

Die Welt ist das Büro. Wenn das Team ohnehin remote oder hybrid arbeitet, warum sollte es dann auf das heimische Wohnzimmer beschränkt sein?

- Was es bedeutet: Mitarbeitende bekommen ein Kontingent (z. B. 30 oder 60 Tage im Jahr), an denen sie aus dem europäischen Ausland arbeiten dürfen – von der Finca auf Mallorca bis zum Café in Lissabon.

- Der Start-up-Vorteil: Workations verhindern Burnouts und fördern die Kreativität. Wichtig: Setzt klare Workation-Regeln bezüglich steuerlicher Compliance und Erreichbarkeit auf, damit das Setup für HR und Legal kein Albtraum wird.

4. Mental Health Support (Echte Prävention)

Die psychische Belastung in einem schnelllebigen Start-up-Umfeld ist hoch. Das Thema Mental Health am Arbeitsplatz darf 2026 kein Tabu mehr sein, sondern muss aktiv von der Führungsebene gemanagt werden.

- Was es bedeutet: Ein Zuschuss zum Fitnessstudio reicht nicht. Moderne Start-ups bieten Budgets für professionelles Coaching oder Abos für Mental-Health-Plattformen (wie Nilo.health oder BetterUp), über die Mitarbeitende anonym und unkompliziert mit Psychologen sprechen können.

- Der Start-up-Vorteil: Ihr reduziert Ausfallzeiten durch Stress oder Burnout drastisch und signalisiert euren Mitarbeitenden: Wir kümmern uns um euch, auch wenn es mal brennt.

5. Virtual Stock Options (VSOPs) & Growth Budgets

Talente wollen nicht nur für die Vision des Gründers bzw. der Gründerin arbeiten – sie wollen am Erfolg beteiligt werden, den sie maßgeblich mit aufbauen.

- Was es bedeutet: Eine virtuelle Mitarbeiterbeteiligung (VSOP), die sie am Exit oder Gewinn des Unternehmens beteiligt. Gepaart wird dies mit einem jährlichen, frei verfügbaren „Growth Budget“ (z.B. 1.500 Euro) für Kurse, Konferenzen oder Fachliteratur.

- Der Start-up-Vorteil: VSOPs erzeugen echtes „Ownership“. Wer beteiligt ist, denkt und handelt wie ein(e) Unternehmer*in. Das Weiterbildungsbudget stellt zudem sicher, dass sich das Wissen eures Teams ständig erneuert.

Auf einen Blick: Benefits im Wandel

Veraltet (Pre-2020) | Modern (Standard für 2026) | Das Signal an den Bewerber*innen |

Obstkorb & Getränke | Mental Health Budget & Coaching | "Wir achten auf deine Gesundheit." |

Tischkicker & PlayStation | Individuelle Growth-Budgets | "Wir investieren in deine Karriere." |

Starre 40h-Woche im Büro | 4-Tage-Woche (Output-Fokus) | "Wir vertrauen dir voll und ganz." |

2 Tage Homeoffice | Workations & Asynchrones Arbeiten | "Arbeite, wo und wann du gut bist." |

Fazit

Die attraktivsten Start-ups werfen nicht einfach mit Geld um sich (zumal sie selten dazu in der Lage sind). Sie designen eine Arbeitskultur, die erwachsene Menschen wie Erwachsene behandelt. Wer Vertrauen vorschießt, zeitliche Autonomie gewährt und die Gesundheit in den Fokus rückt, macht den Obstkorb zur unwichtigsten Nebensache der Welt.

Werkstudent*innen einstellen: Kosten & Abgaben (inkl. 2026er Zahlen)

Start-ups brauchen smarte, motivierte Talente, doch das Personalbudget ist gerade in der Frühphase oft knapp. Werkstudent*innen scheinen hier die perfekte Lösung zu sein: Jung, akademisch gebildet und durch das "Werkstudentenprivileg" in den Lohnnebenkosten stark vergünstigt. Doch was kostet ein(e) Werkstudent*in wirklich?

Das sogenannte Werkstudentenprivileg klingt auf dem Papier hervorragend, birgt in der Praxis für Arbeitgebende aber einige rechtliche und finanzielle Stolperfallen. Wer Abgaben falsch berechnet oder die strikte 20-Stunden-Regel missachtet, riskiert bei der nächsten Betriebsprüfung teure Nachzahlungen.

Wir schlüsseln auf, welche Lohnnebenkosten beim Einstellen von Werkstudent*innen tatsächlich anfallen, worauf du zwingend achten musst und rechnen alles an einem konkreten Beispiel mit dem gesetzlichen Mindestlohn für 2026 vor.

Das Werkstudentenprivileg: Was Start-ups wissen müssen

Das Werkstudentenprivileg ist eine Sonderregelung in der deutschen Sozialversicherung. Es besagt, dass für immatrikulierte Studierende unter bestimmten Voraussetzungen keine Beiträge zur Kranken-, Pflege- und Arbeitslosenversicherung abgeführt werden müssen – und zwar weder vom Arbeitgebenden noch vom Arbeitnehmenden.

Damit du dieses Privileg rechtssicher nutzen kannst, müssen jedoch zwingend zwei Bedingungen erfüllt sein:

- Ordentliche Immatrikulation: Der oder die Studierende muss an einer staatlich anerkannten Hochschule eingeschrieben sein. Wichtig: Urlaubssemester oder ein reines Promotionsstudium berechtigen in der Regel nicht zur Nutzung des Privilegs.

- Das Studium steht im Vordergrund: Die Erwerbsarbeit darf das Studium zeitlich nicht überlagern. Hierfür gibt der Gesetzgeber eine strenge Grenze vor.

Die 20-Stunden-Regel (Die wichtigste Hürde) Das Herzstück des Werkstudentenprivilegs ist die 20-Stunden-Regel. Während der Vorlesungszeit darf ein(e) Werkstudent*in maximal 20 Stunden pro Woche arbeiten. Wird diese Grenze überschritten, entfällt das Privileg sofort und es greift die volle Sozialversicherungspflicht.

Die Ausnahme (26-Wochen-Regel): In der vorlesungsfreien Zeit (Semesterferien) oder bei reiner Wochenend- und Nachtarbeit dürfen Werkstudent*innen auch in Vollzeit arbeiten, sofern dies im Laufe eines Jahres nicht länger als 26 Wochen geschieht.

Welche Lohnnebenkosten fallen für Arbeitgeber an?

Räumen wir mit einem weit verbreiteten Mythos auf: Werkstudent*innen sind für den Arbeitgebenden nicht komplett abgabenfrei. Zwar entfallen drei große Versicherungssäulen, aber folgende Lohnnebenkosten müssen bei der Budgetplanung einkalkuliert werden:

- Rentenversicherung (RV): Hier gibt es kein Privileg. Werkstudent*innen sind voll rentenversicherungspflichtig. Der Beitragssatz liegt aktuell bei 18,6 %, wovon der Arbeitgebende exakt die Hälfte trägt (9,3 % vom Bruttolohn).

- Umlagen (U1, U2, U3): Auch bei Werkstudent*innen sind Arbeitgebende verpflichtet, an den Umlageverfahren der Krankenkassen teilzunehmen. Diese decken finanzielle Risiken wie Krankheitsausfall (U1), Mutterschutz (U2) und Insolvenzgeld (U3) ab. Die Höhe variiert je nach Krankenkasse, liegt in Summe aber meist bei ca. 1,5 % bis 2,5 % des Bruttogehalts.

- Gesetzliche Unfallversicherung: Jede(r) Arbeitnehmende muss bei der zuständigen Berufsgenossenschaft unfallversichert werden. Diesen Beitrag trägt der Arbeitgebende allein. Er ist branchenabhängig und liegt oft zwischen 1 % und 2 %.

- Lohnsteuer: Fällt grundsätzlich an, wird aber meist über den steuerlichen Grundfreibetrag der Studierenden abgefedert oder vom Arbeitgebenden pauschaliert. Für dich als Gründer*in bedeutet dies einen administrativen Aufwand bei der Lohnabrechnung, aber in der Regel keinen direkten Kostenpunkt.

Konkretes Rechenbeispiel (Stand 2026)

Machen wir das Ganze greifbar: Seit dem 1. Januar 2026 liegt der gesetzliche Mindestlohn in Deutschland bei 13,90 € pro Stunde.

Nehmen wir an, dein Start-up stellt einen Werkstudenten für die vollen 20 Stunden pro Woche ein. Das entspricht im Monatsdurchschnitt etwa 86,6 Stunden. Wir rechnen mit dem aktuellen Mindestlohn.

Kostenpunkt (Arbeitgeber) | Berechnungsgrundlage | Monatliche Kosten |

Bruttolohn | 86,6 Std. × 13,90 € | 1.203,74 € |

Rentenversicherung (RV) | 9,3 % vom Brutto | 111,95 € |

Umlagen (U1, U2, U3) | ca. 2,5 % vom Brutto (kassenabhängig) | 30,09 € |

Unfallversicherung (BG) | ca. 1,5 % vom Brutto (branchenabhängig) | 18,06 € |

Gesamtkosten Arbeitgeber | Brutto + alle Nebenkosten | ca. 1.363,84 € |

Ergebnis: Du musst beim Werkstudentenprivileg mit Lohnnebenkosten in Höhe von rund 12 % bis 14 % auf das Bruttogehalt rechnen. Zum Vergleich: Bei regulär sozialversicherungspflichtigen Festangestellten liegen die Lohnnebenkosten für den Arbeitgebenden bei deutlich über 20 %.

Abgrenzung: Wann lohnt sich ein Minijob mehr?

Oft stehen Gründer*innen vor der Frage, ob sie eine Aushilfskraft als Werkstudent *in oder als Minijobber*in einstellen sollen. Seit dem 1. Januar 2026 liegt die Verdienstgrenze für Minijobs bei 603 € im Monat.

Der große Unterschied: Beim Minijob zahlt der Arbeitgebende pauschale Abgaben von rund 30 % an die Minijob-Zentrale. Für die Administration ist das oft leichter, prozentual gesehen aber teurer.

Die Faustregel: Suchst du nur punktuelle Unterstützung für sehr wenige Stunden im Monat (unterhalb der 603-Euro-Grenze), ist der Minijob bürokratisch oft entspannter. Benötigst du aber fundierte Unterstützung für 15 bis 20 Stunden pro Woche, fährst du mit dem Werkstudent*innen-Modell finanziell deutlich günstiger.

Fazit & Checkliste für Gründer*innen

Werkstudent*innen sind ein enormer Gewinn für junge Unternehmen. Sie bringen frisches Wissen aus der Uni mit, sind hoch motiviert und im Vergleich zu Festangestellten günstiger in den Lohnnebenkosten. Damit alles glattläuft, nutze vor der Einstellung diese kurze Checkliste:

- [ ] Immatrikulationsbescheinigung: Liegt das Dokument für das aktuelle Semester vor? (Achtung: Muss jedes Semester neu angefordert werden!)

- [ ] Vertragliche Absicherung: Ist die maximale Arbeitszeit von 20 Stunden pro Woche (während der Vorlesungszeit) im Arbeitsvertrag festgeschrieben?

- [ ] Sozialversicherung: Ist die Anmeldung bei der Krankenkasse als Werkstudent*in (Beitragsgruppe "0100" o. ä.) korrekt vorbereitet?

Hinweis der Redaktion: Dieser Artikel dient ausschließlich der allgemeinen Information und stellt keine rechtliche oder steuerliche Beratung dar. Obwohl die Inhalte mit größtmöglicher Sorgfalt recherchiert wurden, können wir keine Haftung für die Richtigkeit, Vollständigkeit und Aktualität der bereitgestellten Informationen übernehmen. Bitte konsultiere bei spezifischen Fragen stets eine(n) Steuerberater*in oder Fachanwalt bzw. -anwältin.

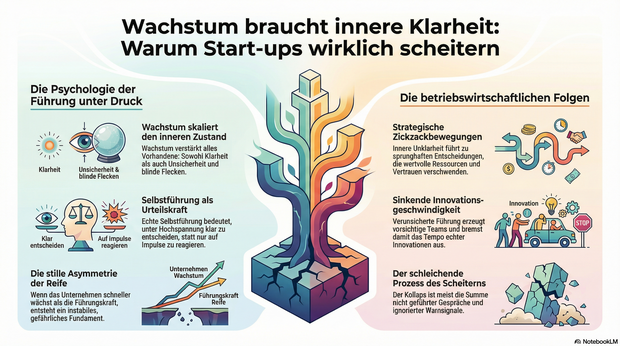

Wachstum ohne innere Klarheit ist teuer

Serie: Führen im Start-up, Teil 5: Warum viele Start-ups nicht am Markt scheitern, sondern an innerer Unklarheit, Entscheidungsdruck und fehlender Selbstführung.

Der unbequeme Gedanke: Die meisten Start-ups scheitern nicht an einer falschen Idee. Sie geraten in schwierige Krisen, weil Führung unter Druck nicht klar bleibt.

Märkte sind volatil. Kapital ist knapp. Wettbewerb ist hart. Das ist bekannt – und in gewisser Weise kalkulierbar.

Was deutlich seltener einkalkuliert wird, ist der eigene innere Zustand. Doch genau dort entscheidet sich, ob Wachstum trägt – oder bricht.

Entscheidungsdruck entlarvt

Unter Druck zeigt sich nicht nur Strategie. Unter Druck zeigt sich Persönlichkeit.

- Wird eine Entscheidung getroffen, um Orientierung zu schaffen – oder um Unsicherheit nicht spüren zu müssen?

- Wird Tempo gewählt, weil es sinnvoll ist – oder weil Stillstand Angst auslöst?

- Wird Kritik integriert – oder abgewehrt?

Diese Unterschiede tauchen in keinem Pitch-Deck auf. Aber sie sind im Unternehmen spürbar. Und sie vervielfachen sich mit jeder Skalierungsstufe.

Wenn Selbstführung fehlt

Selbstführung bedeutet nicht Achtsamkeit im Kalender. Sie bedeutet Urteilskraft unter Spannung. Wer seine eigenen Reaktionsmuster nicht kennt, trifft Entscheidungen aus innerer Aktivierung – nicht aus Klarheit. Wer sich selbst nicht hinterfragt, baut Strukturen, die ihn bestätigen. Wer Macht nicht reflektiert, verteidigt sie.

Das ist kein moralisches Problem. Es ist ein systemisches. Organisationen übernehmen den inneren Zustand ihrer Führung – schneller, als vielen bewusst ist.

Die betriebswirtschaftliche Dimension

Innere Unklarheit bleibt nicht psychologisch. Sie wird operativ. Sie zeigt sich in strategischen Zickzackbewegungen, die Ressourcen binden.

- In Führungswechseln, die Vertrauen kosten.

- In Teams, die vorsichtiger werden, statt mutiger.

- In Produktentscheidungen, die aus Druck entstehen – nicht aus Überzeugung.

Das sind keine weichen Effekte. Diese Zickzackbewegungen führen zu Fluktuation, Reibungsverlusten, verlängerten Entscheidungszyklen und sinkender Innovationsgeschwindigkeit.

Der Markt reagiert selten sofort. Aber er reagiert konsequent. Und nicht selten ist das, was später als Marktproblem beschrieben wird, in Wahrheit ein Führungsproblem unter Druck gewesen.

Die stille Asymmetrie

Der vielleicht unbequemste Gedanke: Viele Gründer*innen investieren mehr Energie in Pitch-Decks als in die Reflexion ihrer eigenen Entscheidungslogik.

Sie analysieren Märkte bis ins Detail – aber nicht ihre eigenen Reaktionsmuster. Sie professionalisieren Prozesse – aber nicht ihre Selbstführung.

So entsteht eine stille Asymmetrie: Das Unternehmen wächst schneller als die innere Reife seiner Führung. Skalierung toleriert das eine Zeit lang. Dauerhaft jedoch nicht.

Der eigentliche Punkt des Scheiterns

Vielleicht liegt der größte Irrtum junger Unternehmen nicht im Marktverständnis, sondern im Glauben, dass Führung sich automatisch mitentwickelt. Eine Art Nebenprodukt.

Wachstum verstärkt alles, was bereits da ist. Klarheit ebenso wie Unsicherheit. Reife ebenso wie blinde Flecken. Und genau deshalb sind die entscheidenden Momente selten spektakulär.

- Es sind die nicht geführten Gespräche.

- Die Müdigkeit, die niemand ernst nimmt.

- Der Widerspruch, der nicht mehr geäußert wird.

- Die Entscheidung unter Druck, die später nicht mehr hinterfragt wird.

Nichts davon wirkt dramatisch. Bis es Wirkung entfaltet.

Unternehmen scheitern selten an einem einzelnen Fehler. Sie scheitern an kumulierten Unachtsamkeiten. An Momenten, in denen niemand innehält. An Phasen, in denen Tempo wichtiger wird als Bewusstsein.

Vielleicht ist das die eigentliche Zumutung dieser Serie: Dass nicht der Markt der größte Unsicherheitsfaktor ist. Sondern der Zustand derjenigen, die führen.

Und dass Scheitern manchmal dort beginnt, wo niemand hinsieht.

Führung entsteht nicht im Erfolg. Sie zeigt sich im Umgang mit Druck.

Tipp zum Weiterlesen

Im ersten Teil der Serie haben wir untersucht, warum Überforderung kein Spätphänomen von Konzernen ist, sondern in der Seed-Phase beginnt. Hier zum Nachlesen: https://t1p.de/56g8e

Im zweiten Teil der Serie haben wir thematisiert, warum sich Gründer*innen oft einsam fühlen, obwohl sie von Menschen umgeben sind. Hier zum Nachlesen: https://t1p.de/y21x5

Der dritte Teil unserer Serie behandelt, warum Start-ups ihre spätere Dysfunktion oft im ersten Jahr programmieren. Hier zum Nachlesen: https://t1p.de/v8q2k

Im vierten Teil unserer Serie liest du: Warum schnelles Wachstum ohne Reife zur strukturellen Gefahr werden kann. Hier zum Nachlesen: https://t1p.de/963rb

Die Autorin Nicole Dildei ist Unternehmensberaterin, Interimsmanagerin und Coach mit Fokus auf Organisationsentwicklung und Strategieberatung, Integrations- und Interimsmanagement sowie Coach•sulting.

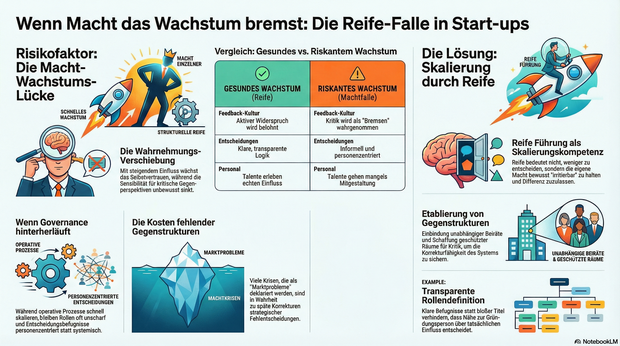

Wenn Macht zu früh zu groß wird

Serie: Führen im Start-up, Teil 4: Warum schnelles Wachstum ohne Reife zur strukturellen Gefahr werden kann.

Über Wachstum wird viel gesprochen. Über Macht kaum. Start-ups lieben das Narrativ der Geschwindigkeit. Funding-Runden, Skalierung, Expansion, neue Märkte. Jede Phase wird gefeiert.

Was seltener thematisiert wird: Mit jedem Wachstumsschritt steigt nicht nur die Komplexität. Es steigt auch die Macht derjenigen, die entscheiden.

In der Frühphase ist Macht funktional. Gründer*innen tragen Risiko, treffen schnelle Entscheidungen, halten das Unternehmen zusammen. Ohne diese Verdichtung gäbe es kein Vorankommen. Problematisch wird es erst, wenn Macht schneller wächst als die Fähigkeit, mit ihr umzugehen.

Der unsichtbare Wendepunkt

Solange ein Start-up klein ist, wird persönliche Autorität als Führung erlebt. Nähe ersetzt Struktur. Entscheidungen fallen direkt, informell, schnell.

Doch mit Wachstum verändert sich der Kontext. Neue Mitarbeitende kommen hinzu. Führungsebenen entstehen. Verantwortung wird delegiert. Gleichzeitig bleibt die Entscheidungslogik oft personenzentriert.

Klarheit kann dann zu Dominanz werden. Geschwindigkeit zu Intransparenz. Nähe zu Abhängigkeit. Nicht, weil sich der/die Gründer*in charakterlich wandelt, sondern, weil Macht in einem größeren System anders wirkt als in einem kleinen.

Wie Macht Wahrnehmung verschiebt

Sozialpsychologische Forschung beschreibt seit Jahren einen bekannten Effekt: Mit wachsendem Einfluss steigt das Vertrauen in die eigene Einschätzung. Gleichzeitig sinkt die Sensibilität für widersprechende Perspektiven.

Das geschieht selten bewusst. Je seltener echter Widerspruch erfolgt, desto stabiler wirkt die eigene Sichtweise. In Start-ups wird dieser Effekt verstärkt. Loyalität ist hoch bewertet. Kritik wird schnell als Bremsen interpretiert. Nähe zur Gründungsperson entscheidet häufig über Einfluss.

So entsteht ein stilles Gefälle. Wer irritiert, riskiert Distanz. Wer bestätigt, bleibt im Kreis.

Wenn Governance hinterherläuft

Wachstum erzeugt operative Komplexität. Governance-Strukturen entwickeln sich jedoch oft langsamer als Teamgrößen oder Umsätze.

- Titel werden vergeben, Rollen bleiben unscharf.

- Verantwortung wird delegiert, Entscheidungsbefugnisse nicht eindeutig definiert.

- Feedback wird gewünscht – aber nicht immer geschützt.

So wächst das Unternehmen formal. Informell bleibt es personalisiert.

Solange Ergebnisse stimmen, fällt das kaum auf. Unter Druck wird es spürbar.

Die leisen Symptome

Machtprobleme beginnen selten spektakulär.

- Widerspruch wird vorsichtiger formuliert.

- Meetings enden ohne echte Kontroverse.

- Entscheidungen werden weniger erklärt.

- Führungskräfte orientieren sich stärker an vermuteten Erwartungen als an eigener Überzeugung.

Nach außen wirkt das Unternehmen effizient. Intern sinkt die Irritationsfähigkeit. Und genau diese Irritationsfähigkeit entscheidet über Innovation.

Warum das wirtschaftlich relevant ist

Unbalancierte Machtstrukturen bremsen nicht sofort. Sie wirken verzögert – aber konsequent.

- Perspektiven werden homogener.

- Konflikte wandern in informelle Räume.

- Talente gehen, wenn sie keinen Einfluss erleben.

- Strategische Fehlentscheidungen werden später korrigiert – häufig teurer als nötig.

Viele Start-up-Krisen werden als Marktkrisen erzählt. Nicht selten sind es Machtkrisen. Nicht der Wettbewerb war das Kernproblem, sondern die fehlende Gegenstruktur.

Reife als Skalierungskompetenz

Macht ist kein Fehler. Ohne sie gäbe es kein Unternehmertum. Entscheidend ist, ob Macht irritierbar bleibt. Ob sie die Fähigkeit behält, sich stören zu lassen.

Reife Führung bedeutet nicht, weniger zu entscheiden. Reife Führung bedeutet, sich bewusst widersprechen zu lassen.

Das erfordert Strukturen, die nicht nur Loyalität belohnen, sondern Differenz.

- Ein Beirat mit echter Unabhängigkeit.

- Klare Entscheidungslogiken.

- Transparente Rollendefinitionen.

- Geschützte Räume für Kritik.

Nicht als Misstrauensbeweis, sondern als Stabilitätsfaktor.

Ein unbequemer Schluss

Wachstum ohne Machtreflexion produziert irgendwann Widerstand. Wachstum mit Reife erzeugt Vertrauen. Vielleicht liegt die eigentliche Skalierungsfähigkeit nicht in der Geschwindigkeit, mit der ein Start-up Märkte erobert, sondern in der Fähigkeit, Macht so zu gestalten, dass sie das System stärkt – statt es zu verengen.

Denn Macht verschwindet nicht, wenn man nicht über sie spricht. Sie wirkt trotzdem. Die Frage ist nur, ob bewusst – oder unkontrolliert.

Tipp zum Weiterlesen

Im ersten Teil der Serie haben wir untersucht, warum Überforderung kein Spätphänomen von Konzernen ist, sondern in der Seed-Phase beginnt. Hier zum Nachlesen: https://t1p.de/56g8e

Im zweiten Teil der Serie haben wir thematisiert, warum sich Gründer*innen oft einsam fühlen, obwohl sie von Menschen umgeben sind. Hier zum Nachlesen: https://t1p.de/y21x5

Der dritte Teil unserer Serie behandelt, warum Start-ups ihre spätere Dysfunktion oft im ersten Jahr programmieren. Hier zum Nachlesen: https://t1p.de/v8q2k

Die Autorin Nicole Dildei ist Unternehmensberaterin, Interimsmanagerin und Coach mit Fokus auf Organisationsentwicklung und Strategieberatung, Integrations- und Interimsmanagement sowie Coach•sulting.

Regulierte Produkte online verkaufen: Was Gründer zu REACH, Produktsicherheit & Compliance wissen müssen

Wer einen eigenen Online-Shop aufbaut, denkt zuerst an Marketing, Shop-Design und Logistik. Spätestens beim Sortiment taucht jedoch eine Frage auf, die für viele Gründer entscheidend ist: Darf ich dieses Produkt überhaupt verkaufen – und unter welchen Voraussetzungen?

Gerade bei regulierten Produkten entscheidet rechtliche Sorgfalt nicht nur über Abmahnungen oder Rückrufe, sondern auch über das Vertrauen der Kunden. Dieser Leitfaden zeigt verständlich, worauf Gründer beim Online-Verkauf achten müssen – mit Fokus auf REACH, Produktsicherheit und praktische Compliance.

Was gilt überhaupt als „reguliertes Produkt“?

Regulierte Produkte sind Waren, die besonderen gesetzlichen Anforderungen unterliegen. Dazu zählen unter anderem:

- Kosmetische Produkte

- Chemische Gemische und Stoffe

- Lebensmittel und Nahrungsergänzungsmittel

- Medizinprodukte

- Produkte mit Hautkontakt oder bestimmungsgemäßem Körperkontakt

Typisch für diese Produktgruppen ist:

Nicht allein das Produkt an sich ist relevant – sondern auch Inhaltsstoffe, Kennzeichnung, Nachweise und Dokumentation.

REACH – was Gründer wirklich wissen müssen

REACH ist die zentrale EU-Chemikalienverordnung. Sie betrifft nicht nur klassische Chemikalien, sondern auch viele Alltagsprodukte, wenn darin Stoffe enthalten sind.

Für Gründer im E-Commerce bedeutet das:

- Produkte dürfen keine verbotenen Stoffe enthalten

- Grenzwerte für besonders besorgniserregende Stoffe (SVHC) müssen eingehalten werden

- Lieferanten müssen entsprechende Informationen bereitstellen

Wichtig:

Auch Händler tragen Verantwortung – nicht nur Hersteller. Wer Produkte in der EU in Verkehr bringt, muss im Zweifel nachweisen können, dass die gesetzlichen Anforderungen eingehalten werden.

Ein häufiger Fehler von Gründern ist es, sich ausschließlich auf Aussagen des Lieferanten zu verlassen, ohne entsprechende Dokumente anzufordern.

Produktsicherheit ist kein Formalthema

Neben REACH gilt in Deutschland und der EU vor allem das Produktsicherheitsrecht. Grundprinzip:

Ein Produkt darf keine Gefahr für Verbraucher darstellen, wenn es bestimmungsgemäß verwendet wird.

Dazu gehören unter anderem:

- sichere Materialien

- klare Gebrauchshinweise

- Warnhinweise, wenn Risiken nicht ausgeschlossen werden können

- nachvollziehbare Produktinformationen

Für den Onlinehandel bedeutet das zusätzlich:

Alle relevanten Informationen müssen auch im Shop korrekt dargestellt werden – nicht nur auf der Verpackung.

Kennzeichnung und Dokumentation: oft unterschätzt

Viele Gründer unterschätzen den Aufwand rund um Kennzeichnung und Dokumentation. Dazu zählen zum Beispiel:

- vollständige Hersteller- oder Inverkehrbringerangaben

- Chargenkennzeichnung (je nach Produktgruppe)

- Inhaltsstofflisten

- Sicherheitsdatenblätter, sofern relevant

- interne Ablage aller Nachweise

Gerade bei späteren Prüfungen durch Behörden oder Marktplätze ist eine saubere Dokumentation entscheidend.

Praxisbeispiel: Tattoo-Farben als regulierte Nischenkategorie

Ein besonders anschauliches Beispiel für regulierte Produkte im Onlinehandel sind Tattoo-Farben.

Hier greifen gleich mehrere Regelwerke:

- REACH-Verordnung

- zusätzliche nationale Vorgaben

- verschärfte Grenzwerte für Pigmente und Inhaltsstoffe

Für Händler und Gründer bedeutet das:

- nur konforme Produkte dürfen angeboten werden

- Konformitätsnachweise müssen vorliegen

- Kunden erwarten zunehmend transparente Informationen zur Sicherheit

Ein guter Überblick über eine solche regulierte Produktkategorie findet sich zum Beispiel hier: https://www.murostar.com/Tattoo-Farben

Gerade für Gründer ist diese Branche interessant, weil sie zeigt, wie sich ein klar regulierter Markt dennoch erfolgreich und nachhaltig bedienen lässt – sofern die rechtlichen Anforderungen von Beginn an eingeplant werden.

Compliance als Wettbewerbsvorteil nutzen

Viele Start-ups sehen Regulierung zunächst als Hürde. In der Praxis kann Compliance jedoch ein klarer Wettbewerbsvorteil sein.

Denn Kunden achten immer stärker auf:

- Sicherheit

- Transparenz

- nachvollziehbare Produktinformationen

- verantwortungsvollen Umgang mit Materialien

Wer diese Aspekte aktiv kommuniziert – etwa durch klare Produktbeschreibungen, Zertifikate oder erklärende Inhalte – positioniert sich als seriöser Anbieter.

Gerade in sensiblen Produktbereichen (Hautkontakt, Körperanwendung, Gesundheit) ist Vertrauen häufig kaufentscheidend.

Typische Fehler von Gründern – und wie man sie vermeidet

Aus der Praxis lassen sich immer wieder dieselben Fehler beobachten:

1. Unvollständige Lieferantendokumente

Viele Gründer lassen sich keine vollständigen Konformitätsnachweise aushändigen.

2. Falsche Annahme: „Mein Großhändler haftet schon“

Auch Händler können als Inverkehrbringer gelten – insbesondere bei Importen aus Nicht-EU-Ländern.

3. Fehlende Produktinformationen im Shop

Gesetzlich geforderte Angaben fehlen häufig in den Produktbeschreibungen.

4. Keine klare interne Zuständigkeit

Niemand im Unternehmen fühlt sich für regulatorische Themen verantwortlich.

Abhilfe schafft meist ein einfacher, aber konsequenter Prozess:

- feste Checkliste je Produktgruppe

- zentrale Ablage aller Dokumente

- klare Zuständigkeit im Team

Import aus Drittstaaten: besonders kritisch

Wer Ware aus Nicht-EU-Ländern importiert, trägt ein deutlich höheres Risiko. In diesem Fall wird der Händler in vielen Fällen rechtlich zum Inverkehrbringer.

Das bedeutet konkret:

- volle Verantwortung für Konformität

- eigene Prüfpflichten

- ggf. eigene Registrierungspflichten

Gerade Gründer sollten hier sehr vorsichtig kalkulieren und frühzeitig fachlichen Rat einholen.

Wann lohnt sich externe Unterstützung?

Spätestens wenn mehrere regulierte Produktgruppen im Sortiment sind, ist es sinnvoll, externe Fachstellen einzubinden – etwa:

- spezialisierte Rechtsanwälte

- Compliance-Berater

- Prüfinstitute

Das verursacht Kosten, verhindert aber oft deutlich höhere Folgekosten durch Rückrufe, Marktplatzsperren oder Abmahnungen.

Fazit: Rechtssicher starten – und Vertrauen systematisch aufbauen

Regulierte Produkte online zu verkaufen ist für Gründer gut machbar – erfordert jedoch Struktur, Planung und Verantwortungsbewusstsein.

Wer sich frühzeitig mit folgenden Punkten beschäftigt,

- REACH-Anforderungen

- Produktsicherheitsrecht

- Kennzeichnungspflichten

- saubere Lieferantendokumentation

legt nicht nur den Grundstein für rechtssicheren Handel, sondern auch für langfristiges Kundenvertrauen.

Gerade in spezialisierten Nischen zeigt sich: Compliance ist kein Bremsklotz – sondern ein echtes Qualitätsmerkmal im modernen E-Commerce.

Business-Gold statt Blech

Der Grat zwischen Triumph und Niederlage ist schmal – im Eiskanal ebenso wie im Boardroom. Eine aktuelle Analyse zeigt, dass sportliche Höchstleistungen und geschäftlicher Erfolg auf denselben psychologischen Grundpfeilern ruhen. Warum Talent überschätzt wird und wie „Co-opetition“ zum Erfolg führt.

Es ist dieser eine Moment im Starthaus. Die Welt um einen herum verstummt, der Puls beruhigt sich, der Fokus verengt sich auf die Strecke. Ein einziger Fehler, ein Wimpernschlag, entscheidet darüber, ob die Arbeit von Jahren in einem historischen Triumph endet oder als Fiasko in Erinnerung bleibt. Die Snowboarderin Lindsey Jacobellis, die 2006 durch verfrühten Jubel Gold verlor, oder der Eiskunstläufer Yuzuru Hanyu, der unter immensen Druck Perfektion lieferte, sind Beispiele dafür, wie unbarmherzig der Sport sein kann.

Doch diese Mechanismen beschränken sich nicht auf den Wintersport. Für Gründenden, CEOs und Führungskräfte gelten ähnliche Gesetze: Vorbereitung, Persönlichkeitsstruktur und die Abrufleistung unter Druck entscheiden über das Überleben am Markt. Hogan Assessments hat die Leistungsmechanismen der Olympischen Spiele analysiert und drei wesentliche Faktoren identifiziert, die sich direkt auf das unternehmerische Potenzial übertragen lassen.

1. Die unterschätzte Superkraft: Gewissenhaftigkeit

In der Start-up-Szene wird oft das geniale Talent oder der disruptive Geistesblitz gefeiert. Die Realität nachhaltigen Erfolgs sieht jedoch nüchterner aus. Olympiasieger*innen verlassen sich nicht allein auf Talent; sie bestechen durch unermüdliche Disziplin.

Der entscheidende psychologische Indikator ist hierbei die „Gewissenhaftigkeit“ – eine Mischung aus Zuverlässigkeit, Organisation und Selbstkontrolle. Studien zeigen, dass diese Eigenschaft branchenübergreifend einer der stärksten Vorhersagewerte für berufliche Leistung ist.

Für Gründende bedeutet das: Es geht nicht um den 80-Stunden-Sprint in einer einzigen Woche. „Es geht darum, jeden Tag vorbereitet zur Stelle zu sein“, erklärt Dr. Ryne Sherman, Chief Science Officer bei Hogan Assessments. Gewissenhafte Fachkräfte leisten qualitativ hochwertigere Arbeit und bauen schneller Vertrauen bei Stakeholdern auf – eine Währung, die gerade in frühen Unternehmensphasen überlebenswichtig ist.

2. Fokus als Wettbewerbsvorteil

Wer eine(n) Abfahrtsläufer*in vor dem Start beobachtet, sieht absolute Abschottung. Kopfhörer auf, Blick starr – die Außenwelt existiert nicht mehr. Dieser Tunnelblick ist keine Marotte, sondern Voraussetzung.

Die Wissenschaft stützt dieses Verhalten: Mentale Visualisierung und Konzentrationstechniken können die Leistung unter Druck um bis zu 23 Prozent steigern. Athlet*innen visualisieren ihren Erfolg, lange bevor sie das Treppchen betreten, um Nervosität in Fokus zu verwandeln.

Im Business-Kontext ist diese Fähigkeit, Ablenkungen auszublenden, ebenso kritisch – sei es beim entscheidenden Investoren-Pitch oder in harten Verhandlungen. Dabei spielt Selbstkenntnis eine zentrale Rolle: Wer weiß, wie der eigene Körper und Geist auf Stress reagieren, kann in entscheidenden Momenten gegensteuern und Leistung abrufen.

3. „Co-opetition“: Konkurrieren ohne zu verbrennen

Olympia ist ein Paradoxon: Gnadenlose Konkurrenz trifft auf ehrliche Kameradschaft. Athlet*innen, die sich im Wettkampf nichts schenken, tauschen abseits der Piste Wissen aus und zollen einander Respekt.

Genau diese Dynamik unterscheidet oft toxische von gesunden Unternehmenskulturen. Daten des Harvard Business Review belegen, dass Unternehmen, die eine Kultur der Zusammenarbeit fördern, mit einer fünfmal höheren Wahrscheinlichkeit bessere Leistungen erbringen.Erfolgreiche Führungskräfte verstehen diesen Balanceakt. Sie konkurrieren hart, brechen aber nicht alle Brücken hinter sich ab. „Langfristiger Erfolg ist niemals ein Solo-Sport“, betont Dr. Sherman. Das Wissen, wann Wettbewerb angebracht ist und wann Partnerschaft weiterhilft, ist ein Kennzeichen von Top-Performer*innen.

Fazit: Resilienz schlägt Gold

Karrieren verlaufen selten linear. Ein Beispiel für die Bedeutung von Resilienz ist der britische Skispringer Eddie „The Eagle“ Edwards. 1988 wurde er Letzter, doch durch seine Fähigkeit, seine Grenzen zu erkennen und seine persönlichen Stärken zu nutzen, wurde er zur globalen Ikone und veränderte seinen Sport nachhaltig.

Die Lektion für Unternehmer*innen: Erfolg ist kein Zufallsprodukt, sondern das Ergebnis aus Selbstwahrnehmung, Entschlossenheit und der Fähigkeit, auch nach Niederlagen weiterzumachen. Wer versteht, wie er unter Druck funktioniert und wie er auf andere wirkt, hat schon halb gewonnen – egal ob im Schnee oder im Geschäft.

Das False-Hope-Syndrom

Neujahrs-Parolen vs. harte Führungsrealität: Mit welchem Führungsstil willst du dein Unternehmen 2026 weiterbringen?

Der Spruch „Die Hoffnung stirbt zuletzt“ mag tapfer klingen, dient in der Praxis aber als bequemer Deckmantel für Führungskräfte, die Aufschub, Inkonsequenz und Selbstbetrug rechtfertigen wollen.

Ben Schulz, Gründer der Ben Schulz & Partner AG und Unternehmensberater, fordert: „Es braucht einen kompromisslosen Realitätscheck gegen das False-Hope-Syndrom als unterschätzte Gefahr für Unternehmen im Mittelstand.“ Besonders im Jahr 2026, das als gnadenloser Stresstest durch Digitalisierung, Fachkräftemangel und KI-Herausforderung gilt, sind klare Entscheidungen statt blinder Zuversicht Pflicht.

Wenn Optimismus zur tödlichen Droge wird

Seit Langem lässt sich bei vielen Geschäftsführern ein bedrohliches Muster beobachten: Sie wirken nach außen mit großen Reden, motivierenden Botschaften und Neujahrsversprechen optimistisch, während sie innerlich ausgebrannt durch Krisen stolpern. Das False-Hope-Syndrom beschreibt diesen Kreislauf präzise, ein kurzer Rausch aus überhöhten Erwartungen und Motivation, gefolgt vom harten Crash, wenn die Realität zuschlägt. „Hoffnung verpufft nicht zuletzt, sondern sie stirbt zuerst und zieht dabei die gesamte Veränderungsenergie in den Abgrund, was in Zynismus und der klassischen Ausrede ‚Wir hatten doch gute Ansätze‘ endet“, so der Experte. In Wahrheit waren es selten mehr als leere Ankündigungen ohne echte Umsetzung.

Führungstheater: Plakate statt Kante

Im Mittelstand tritt diese Erkrankung besonders häufig auf, wo Führungskräfte zu Wandplakaten, Leitbild-Dekoration und Führungstheater greifen, anstatt schmerzhafte Entscheidungen zu treffen. „Seit Jahren sehe ich das Muster: Geschäftsleiter hoffen sich durch Krisen, statt zu entscheiden“, erklärt Schulz aus jahrelanger Berufserfahrung. Zum Jahreswechsel kulminieren die Symptome in Phrasen wie „2026 wird unser Jahr“, die ohne klare Ziele, Ressourcen und Verzichtsbereitschaft nicht als Feigheit mit neuem Datum kaschieren. Der Experte weiß: „2026 wird Stresstest pur. Ohne Mut zum Schnitt – Budgets kürzen, Blocker raus, Projekte killen – wartet nur der Kollaps.“

Neujahrs-Blindheit entschleiert

Echte Führung entfaltet sich genau dort, wo Bequemlichkeit endet, nämlich bei Entscheidungen, die Energie fressende Projekte stoppen, blockierende Personen entfernen oder Budgets radikal kürzen – Fokus entsteht durch Verzicht. Mit dem Konzept „Hope & Trust Leadership“ verankert Ben Schulz Zuversicht fest in der Realität und liefert einen klaren Leitfaden für 2026, fernab jeder Kuschelmentalität. Es koppelt Hoffnung an sichtbare, wiederholbare Erfolge und macht sie somit greifbar. „Ich habe diese toxischen Verhaltensmuster auch schon selbst erlebt und teuer bezahlt“, gibt Schulz ehrlich zu. „Verschleppte Entscheidungen zerstören mehr als sie aufbauen.“ Statt Parolen braucht es Führungskräfte, die falsche Hoffnung mutig beenden und echte Hoffnung durch Taten stärken.

Drei klare Regeln für 2026:

Regel 1: Preis vor Hoffnung

Jede neue Vision erfordert einen sichtbaren Lohn wie personelle Säuberung, Kostensenkung oder Strategie-Radikalcut – ohne Schmerz bleibt sie Illusion.

Regel 2: Motivationsnebel verboten

Kein „Wir schaffen das!“ ohne präzise Antworten: Was genau? Bis wann? Mit wem? Worauf verzichten? Emotionaler Spam zerstört Vertrauen.

Regel 3: Hoffnung als messbare Leistung

Es gilt die Flur-Stimmung zu vergessen. Entscheidend sind Zielklarheit, Konsequenz und Taten, die halten, was sie versprechen.

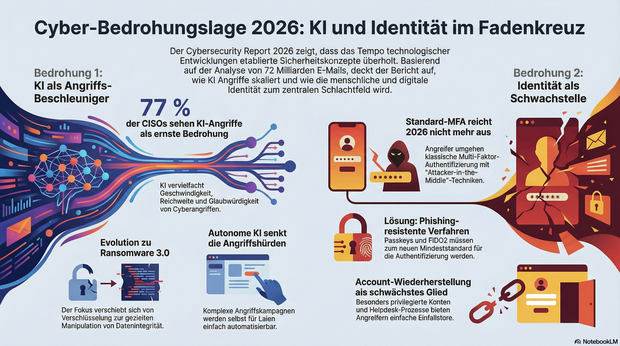

Cybersecurity Report 2026

Das Angriffstempo 2026: KI beschleunigt, Identitäten geraten unter Druck – eine Analyse von Umut Alemdar, Senior Vice President Cybersecurity by Proofpoint.

Die Cyberbedrohungslage tritt 2026 in eine neue Phase ein. Künstliche Intelligenz (KI) und Automatisierung beschleunigen nicht nur Innovationen auf Unternehmensseite, sondern verändern auch die Arbeitsweise von Angreifern grundlegend. Der Cybersecurity Report 2026 von Hornetsecurity by Proofpoint zeichnet dieses Bild auf Basis von 72 Milliarden über zwölf Monate (15. Oktober 2024 bis 15. Oktober 2025) analysierten E-Mails, ergänzt durch Telemetriedaten aus globalen Cloud-Umgebungen und die Forschung des Hornetsecurity Security Labs. Das Ergebnis ist klar: Die Geschwindigkeit technologischer Entwicklungen überholt vielerorts etablierte Sicherheitskonzepte und eröffnet damit neue, hochskalierbare Angriffsvektoren.

Wenn KI schneller wächst als die Sicherheitsstrategie

KI ist längst kein Zukunftsthema mehr, sondern fester Bestandteil moderner Geschäftsprozesse. Genau darin liegt jedoch auch ein Risiko. Viele Organisationen führen KI-gestützte Tools schneller ein, als Sicherheits- und Governance-Strukturen angepasst werden können. Die Folge sind blinde Flecken: fehlende Transparenz über eingesetzte Modelle, unkontrollierte Datenflüsse und eine deutlich vergrößerte Angriffsfläche. Prompt-Injection-Angriffe oder unbeabsichtigte Datenlecks sind damit keine theoretischen Szenarien mehr, sondern reale Bedrohungen.

Besonders kritisch wird es dort, wo agentische KI nicht nur unterstützt, sondern eigenständig handelt. Autonome Systeme, die in Eigenregie Aktionen ausführen und externe Dienste ansteuern können, senken die Einstiegshürden für Angreifer drastisch. Schon jetzt lassen sich selbst mit geringem technischem Know-how so mehrstufige Angriffskampagnen automatisieren – angefangen bei der initialen Kontaktaufnahme über Social Engineering bis hin zur Ausnutzung technischer Schwachstellen. KI wird damit zum Multiplikator für die Geschwindigkeit, die Reichweite und die Glaubwürdigkeit von Angriffen.

Parallel dazu entwickelt sich auch Ransomware weiter. Die nächste Generation, häufig als Ransomware 3.0 bezeichnet, zielt nicht mehr primär auf Verschlüsselung oder Datenabfluss ab. Stattdessen rückt die Manipulation der Datenintegrität in den Fokus. Angreifer nutzen KI, um Daten gezielt zu verändern, Vertrauen zu untergraben und langfristiges Chaos zu verursachen. Die Folgen sind oft gravierender als nur ein klassischer Systemausfall, da die betroffenen Unternehmen nicht mehr sicher beurteilen können, welche Informationen nun noch korrekt sind.

Dass diese Entwicklung ernst genommen werden muss, zeigt auch die Einschätzung der Sicherheitsverantwortlichen: Laut Cybersecurity Report 2026 bewerten 77 Prozent der CISOs KI-generierte Angriffe als ernsthafte und wachsende Bedrohung. 2026 wird daher ein Jahr, in dem Organisationen ihre KI-Nutzung sowohl kritischer hinterfragen als auch konsequenter absichern müssen.

Ausnutzung schwacher Identitäts- und Zugriffsmodelle

Auch die Identität wird 2026 zum zentralen Angriffspunkt. Bedrohungsakteure konzentrieren sich zunehmend darauf, Authentifizierungs- und Wiederherstellungsprozesse zu unterlaufen – selbst dort, wo moderne Sicherheitsmechanismen im Einsatz sind.

Ein besonders effektiver Ansatz sind Attacker-in-the-Middle-Techniken, mit denen Phishing-Kits klassische Multi-Faktor-Authentifizierungs-Verfahren umgehen und Sitzungstoken abgreifen. Das hat zur Folge, dass Standard-MFAs 2026 nicht mehr ausreichen. Stattdessen müssen phishing-resistente Verfahren wie FIDO2-Sicherheitsschlüssel und Passkeys zum neuen Mindeststandard gemacht werden.

Gleichzeitig zeigt sich: Identitätsprüfung und Account-Wiederherstellung sind häufig das schwächste Glied in der Sicherheitskette. Besonders privilegierte Konten und ausgelagerte Helpdesk-Prozesse machen es Angreifern leicht, bestehende Sicherheitskontrollen zu umgehen. Unternehmen, die ihr Sicherheitsniveau auch 2026 aufrechterhalten wollen, müssen Identitäts- und Berechtigungsstrukturen systematisch auf den Prüfstand stellen, um verborgene Sicherheitslücke frühzeitig aufzudecken, bevor Bedrohungsakteure sie ausnutzen können.

Passkeys sollten deshalb frühzeitig mitgedacht werden. Ihre Einführung wurde 2025 noch durch fragmentierte, uneinheitliche Nutzererlebnisse und den hohen Aufwand bei der Verwaltung unternehmensinterner Zugänge gebremst. Als passwortlose, kryptografisch abgesicherte Anmeldeverfahren, die Nutzer eindeutig an Gerät und Dienst binden, setzen sie sich jedoch zunehmend als besonders wirksame phishing-resistente Authentifizierungsmethode durch. Sie werden 2026 spürbar an strategischer Relevanz gewinnen.

Die Entwicklungen lassen keinen Interpretationsspielraum: 2026 gewinnt, wer vorbereitet ist. Organisationen, die Identitäts- und KI-Sicherheit vernachlässigen, riskieren Schäden, die weit über technische Störungen hinausgehen und dauerhaft Vertrauen zerstören. So wird spätestens in diesem Jahr deutlich: Cybersicherheit geht weit über den Schutz von Systemen hinaus. Sie entscheidet darüber, ob Unternehmen auch unter Druck stabil bleiben, handlungsfähig reagieren und ihr wirtschaftliches Überleben nachhaltig sichern können.

Unterstützung für Start-ups im Bereich Cybersecurity

Das Security-Tech-Unternehmen Giesecke+Devrient (G+D) unterstützt künftig Start-ups und Forschungsteams aus dem Ökosystem der Technischen Universität München (TUM) und UnternehmerTUM.

Gemeinsam wollen die Partner München als einen global führenden Hub für sicherheitsrelevante Zukunftsinnovationen etablieren. Die TUM Venture Labs bieten als Innovationsinkubatoren Forschungs- und Gründungsteams im DeepTech-Bereich eine intensive Unterstützung, um wissenschaftliche Erkenntnisse und Ideen in marktfähige Produkte zu überführen. Dazu gehören eine unmittelbare Anbindung an die Spitzenforschung der TUM, spezifische technische Infrastruktur, maßgeschneiderte Ausbildungsprogramme, Expertise für den jeweiligen Markt und eine globale Vernetzung mit der Branche sowie Kapitalgeberinnen und Kapitalgebern.

Europäische Tech-Souveränität stärken

G+D CEO Ralf Wintergerst sagt: „Die Zusammenarbeit mit der Technischen Universität München und UnternehmerTUM ist für uns ein starkes Zeichen in Richtung Zukunft, das wissenschaftliche Exzellenz, unternehmerische Kreativität und industrielle Erfahrung vereint. Die TUM steht für Technologieführerschaft und eine lebendige Gründerkultur, aus der immer wieder wegweisende Ideen und erfolgreiche Gründerteams hervorgehen. Transformation und technologischer Fortschritt sind auch tief in G+D verankert. Genau deshalb sehen wir in der Kooperation die Chance, einen Innovationsraum zu schaffen, der die Zukunft mitprägt und gleichzeitig die europäische Tech-Souveränität stärkt.“

Der UnternehmerTUM CEO und TUM-Vizepräsident Prof. Helmut Schönenberger betont die bereits langjährige Kooperation mit G+D: „In Zukunft werden sich alle digitalen Sicherheitssysteme den neuen, gigantischen Möglichkeiten der Quantencomputer stellen müssen. Das ist eine große Herausforderung, aber gleichzeitig auch einmalige Chance für europäische Unternehmen. Wir freuen uns sehr, hier mit unserem langjährigen Partner G+D enger zusammenzuarbeiten.“

G+D Chief Digital Officer Gabriel von Mitschke-Collande betont: „Unsere DNA ist auf Innovation ausgerichtet – deshalb sind Aktivitäten in der Gründerkultur für uns besonders wertvoll. Sie ermöglichen es uns, technologische Trends früh zu erkennen und aktiv mitzugestalten, insbesondere in den Bereichen Cyber Security, Künstliche Intelligenz und Post-Quantum-Kryptografie. Die Transformation von G+D ist ein technologischer Wettlauf, und jeder Impuls, der unsere Perspektiven erweitert und herausfordert, treibt uns voran. Die TUM ist dafür ein idealer Partner, und wir freuen uns sehr auf den gemeinsamen Austausch.“

TUM Venture Labs CEO Philipp Gerbert ergänzt: „Mit der exponentiellen Verbreitung von agentischer künstlicher Intelligenz gewinnt das Thema Cybersicherheit eine bisher ungeahnte Bedeutung. Wir sind dankbar und enthusiastisch mit G+D ein lokales Münchner Unternehmen, welches auf Weltniveau agiert, als Partner zu gewinnen. Dies gibt unserem Deeptech Innovationshub entscheidende Impulse und einen Kompetenzgewinn, um die künftige europäische Tech-Souveränität auf diesem Gebiet entscheidend zu stärken.“

Die Einsamkeit gründet mit

Von außen wirkt die Start-up-Welt bunt, laut und gut vernetzt. Wer gründet, lernt oft auch das Gegenteil kennen.

Wer montags beim Networking auftaucht, dienstags mit anderen Gründer*innen sportelt und mittwochs vor Investor*innen pitcht, wirkt nach außen alles andere als allein. Und doch: Das Gründen kann sich einsamer anfühlen, als es aussieht. „Am Anfang kapselst du dich automatisch ab; nicht, weil du willst, sondern weil du einfach keine Zeit hast“, so Paul Lind, Co-Founder und CEO von reebuild. „Ich glaube, viele, mich eingeschlossen, unterschätzen, wie viel Zeit eine Gründung wirklich frisst.“ Und da die Zeit fehlt, leiden Schlaf, Gesundheit und soziale Kontakte.

Verbindungen ersetzen keine Verbundenheit

Netzwerkveranstaltungen helfen kaum. „Jeder erzählt, wie geil alles läuft, aber keiner spricht über Probleme“, so Lind. Es sei ein bisschen wie eine Fassade. In seiner eigenen Branche, der Bauwirtschaft, erlebt er es anders: „Da reden die Leute offener.“ Mit reebuild haben Lind und sein Team eine Softwarelösung entwickelt, die administrative Prozesse auf Baustellen automatisiert. „In der Baubranche gibt es noch echte Handschlagqualität. Du kannst Kunden sagen: ‚Hey, wir haben da ein Problem‘ – und die Leute sind verständnisvoll und helfen auch gern“, erzählt Lind. In der Start-up-Szene sei das anders; viele seien auf der Suche nach Funding, da wolle niemand sein Image negativ konnotiert haben.

Maggie Childs, unter anderem Co-Founderin und CEO von mypaperwork.ai, hat ähnliche Erfahrungen gemacht: Besonders belastend findet sie die soziale Leere in Momenten, in denen man niemanden zum ehrlichen Austausch hat: „Diese Events sind gut, um Kontakte zu knüpfen. Aber wenn’s dir richtig schlecht geht, ist da oft niemand. Dann merkst du: Du kannst genauso einsam sein unter Tausenden von Menschen.“

Arbeitspsychologe Kurt Seipel hat etwa 7000 Gründungen von Start-ups begleitet und beobachtet dasselbe Muster: „Viele stellen sich super dar, weil sie Investoren oder die Community überzeugen wollen. Probleme bleiben da eher im Verborgenen.“ Networking sieht er trotzdem als wichtig – solange der Austausch auf Augenhöhe stattfindet. Gründer*innen rät er, sich Verbündete zu suchen, die wirtschaftlich nicht vom Unternehmen profitieren. „Man braucht jemanden, der keinen Nutzen vom Start-up hat, aber zuhört“, so Seipel.

Viele Gründer*innen kämpfen

Tatsächlich zeigt eine Studie aus England, dass sich drei Viertel der Start-up-Gründer*innen einsam fühlen – ein signifikant höherer Anteil als unter den CEOs im Allgemeinen, also jenen Personen, die an der Spitze eines Unternehmens stehen, unabhängig davon, ob sie es gegründet haben oder nicht. Hinter der Untersuchung steckt unter anderem Christina Richardson, Gründerin der Coaching-Community Foundology und Professorin am University College London. Sie und ihr Team haben 400 Founder*innen befragt. Ihr Fazit: Viele Gründer*innen berichten von Problemen mit ihrer mentalen Gesundheit – und nur vier von zehn fühlen sich gut unterstützt.

Derart drastische Beobachtungen hat Arbeitspsychologe Seipel zwar nicht gemacht, aber dass es die Problematik gibt, steht außer Frage. Zudem können Faktoren wie das Fehlen eines geregelten Arbeitslebens, Unsicherheit oder finanzielle Probleme zur Verunsicherung beitragen, die mit sozialer Isolation verbunden sein kann.

Co-Founder*innen als Fels in der Brandung

Zwar kein Allheilmittel, aber ein guter Stützpunkt sind Co-Founder*innen. Und die haben oft nicht nur einen sozialen Mehrwert: „In Deutschland hat man herausgefunden, dass Gründungen dann am erfolgreichsten sind, wenn es Teamgründungen sind. Sie sind erfolgreicher, weil man sich gegenseitig erdet – wenn die Kommunikation stimmt“, so Seipel.

Founderin Maggie Childs hat in der Vergangenheit sowohl alleine als auch im Team gegründet – und spricht von einem enormen Unterschied. „Am Anfang war ich alleinige Gründerin im Sinne von: Ich hatte zwar ein Gründungsteam, aber das waren Angestellte. Ich habe als einzige Gesellschafterin und Geschäftsführerin angefangen. Und das ist schon hart – alles liegt bei dir, alles ist deine Schuld, alles ist dein Problem“, erzählt Childs. Bei mypaperwork.ai, wo Migrationsprozesse einfacher gemacht werden sollen, arbeitet sie mit zwei Co-Foundern zusammen. „Das Schöne an Co-Foundern ist wirklich, dass wir die Bereiche klar verteilt haben, dass wir uns gegenseitig um Rat fragen und ehrlich miteinander reden können, wenn wir überfordert sind.“ Natürlich gebe es auch Nachteile, immerhin muss man in einem Team auch Kompromisse eingehen. Childs nimmt es mit Humor: „Manchmal will ich beide natürlich erwürgen – das sind dann die Momente, in denen ich denke: Ich will es ganz anders machen. Aber ja, besser als alles alleine entscheiden zu müssen ist es auf jeden Fall.“

Auch Paul Lind hat einen Co-Founder und empfindet das als absolute Bereicherung. „Ich könnte mir überhaupt nicht vorstellen, Solo-Founder zu sein. Ich bin extrem froh, einen Co-Founder zu haben. Du hast dann irgendwie das Gefühl, ‚gemeinsam einsam‘ zu sein. Vielleicht seid ihr beide unglücklich – aber ihr könnt euch trotzdem gegenseitig pushen. Und das hilft einfach“, erzählt er. Trotzdem bleibe jeder mit manchen Dingen auch allein.

HR-Trends 2026

Welches sind die größten Herausforderungen für Unternehmen im Bereich HR im kommenden Jahr? Welche Entwicklungen und Trends erwarten Verantwortliche? Und welche Tipps haben sie für Entscheider*innen? Wir lassen fünf Expert*innen zu Wort kommen.

Hier steht der eigentliche Text

Ivan Cossu, CEO & Co-Founder von deskbird, eine All-in-One-Plattform für Workplace Management

„2026 trifft die Führungskraft Entscheidungen nicht mehr aus dem Bauch, sondern auf Basis konkreter Daten. Denn nur wer versteht, wie Mitarbeitende Räume und Schreibtische nutzen, wann Teams produktiv zusammenarbeiten und wie HRIS- und Workplace-Systeme ineinandergreifen, gestaltet Arbeit gezielt. Durch die Integration dieser Systeme entsteht ein vollständiges Bild von Flächennutzung und Teamdynamiken bis hin zu Produktivität und dem Return on Office. Unsere Analyse, der Desk Sharing Index, zeigt beispielsweise, dass die Büropräsenz in Deutschland wieder ansteigt. Allerdings liegt die Auslastung der Schreibtische über alle Unternehmensgrößen hinweg bei maximal 34 Prozent. Hier besteht also eindeutiges Potenzial, Ressourcen zu reduzieren und das Büro so zu gestalten, dass die Mitarbeitenden mit Freude dorthin zurückkehren. Analytics verbinden auf diese Weise Kultur, Raum sowie Technologie und werden damit zum zentralen Steuerungsinstrument einer mitarbeiterzentrierten Arbeitswelt.“

Mit knappen Ressourcen gegen skrupellose Angreifer

Wie sich Gründerinnen und Gründer effektiv gegen IT-Sicherheitsbedrohungen wappnen können.

Ihre Geschäftsdaten wurden kopiert und verschlüsselt. Überweisen Sie 25.000 € in Bitcoin innerhalb von 48 Stunden, oder wir veröffentlichen die Daten Ihrer Kunden und informieren diese über den Vorfall.

Diese Nachricht begrüßte Michael Berger, Gründer eines Software-Start-ups, auf seinem Monitor, als er an einem Montagmorgen im Mai das Büro betrat. Von Ransomware-Angriffen hatte er natürlich schon gehört, war aber immer davon ausgegangen, sein 12-Personen-Unternehmen sei viel zu klein, um ins Visier von Cyberkriminellen zu geraten. Ein fataler Irrtum, der sich als kostspielig herausstellen sollte – 65.000 Euro für das Lösegeld, einen Notfallberater und die verlorene Arbeitszeit seiner Mitarbeitenden. Eine Wahl hatte er nicht, die Alternative hätte das Unternehmen aller Voraussicht nach nicht überlebt.

Diese Geschichte ist kein Einzelfall. Laut aktuellen Studien sind inzwischen mehr als ein Drittel aller Cyberangriffe auf kleine Unternehmen gerichtet. Sie bieten eine perfekte Kombination aus wertvollen Daten und schwachen Sicherheitsvorkehrungen. Während Konzerne ihre Cybersicherheitsbudgets aufstocken, bleiben Start-ups und kleine Unternehmen oft verwundbar.

Die Bedrohungslandschaft hat sich innerhalb weniger Jahre dramatisch verändert. Früher musste ein Angreifer technisch versiert sein, heute kann praktisch jeder mit der entsprechenden kriminellen Energie und Skrupellosigkeit einen Cyberangriff durchführen. Diese „Demokratisierung“ der Cyberkriminalität trifft diejenigen besonders hart, die gerade erst erfolgreich gegründet haben, ihr Unternehmen aufbauen und auch ohnehin schon gut planen müssen, um mit knappen Ressourcen Erfolg zu haben.

Die Evolution von Ransomware

Von der einfachen Verschlüsselung zur mehrstufigen Erpressung

Noch vor wenigen Jahren liefen Ransomware-Angriffe nach einem einfachen Prinzip immer nahezu identisch ab: Eindringen, Daten verschlüsseln, Lösegeld für den Entschlüsselungsschlüssel verlangen. Diese Zeiten sind vorbei. Moderne Ransomware-Attacken erinnern eher an eine feindliche Übernahme. Die Angreifer infiltrieren das Zielsystem, bewegen sich lateral durchs Netzwerk und sammeln so viele Hebel wie möglich, um maximalen Druck auszuüben. Dieses veränderte Vorgehen ist als „Multi-Extortion“

bekannt und umfasst mehrere Ebenen von Erpressung:

- Datenexfiltration vor Verschlüsselung: Bevor sie auch nur einen einzigen Computer lahmlegen, kopieren Angreifer sensible Daten. Selbst wenn also im Unternehmen aktuelle, vollständige Backups vorliegen, bleibt die Drohung der Veröffentlichung.

- Selektive Verschlüsselung: Moderne Ransomware verschlüsselt gezielt die wichtigsten Systeme – oft nachdem Angreifer Wochen im Netzwerk verbracht haben, um zu verstehen, welche Server und Daten geschäftskritisch sind.

- Öffentlicher Druck: Die Drohung, Kunden, Partner oder die Öffentlichkeit über den Vorfall zu informieren, ist besonders für Start-ups existenzbedrohend, die gerade erst dabei sind, einen Kundenstamm aufzubauen. In dieser frühen Phase verlorengegangenes Vertrauen wieder aufzubauen, ist nahezu unmöglich.

- Eskalationsmechanismen: Wenn Zahlungen ausbleiben, folgen weitere Druckmittel wie DDoS-Angriffe, die Webseite oder Dienste lahmlegen, oder direkte Kontaktaufnahme mit Kunden.

Das Geschäftsmodell: Ransomware-as-a-Service

Was die Situation besonders gefährlich macht: Umfassende technische Kenntnisse sind heute keine notwendige Voraussetzung mehr, um Ransomware-Angriffe durchzuführen. Das Modell “Ransomware-as-a-Service” (RaaS) funktioniert ähnlich wie legitime SaaS-Angebote, nur für kriminelle Zwecke.

Man kann sich dieses Modell als ein düsteres Spiegelbild des Start-up-Ökosystems selbst vorstellen. Es gibt spezialisierte „Dienstleister“ für jeden Teil der „Wertschöpfungskette“.

- Initial Access Broker: Darauf spezialisiert, in Systeme einzudringen – oft durch gefälschte Login-Seiten oder Phishing-E-Mails.

- RaaS-Anbieter: Entwickeln und warten die eigentliche Malware und stellen Infrastruktur bereit.

- Affiliates: Führen mit diesen Tools die Angriffe durch und zahlen einen Prozentsatz der erpressten Summen an den RaaS-Anbieter.

- Verhandlungsspezialisten maximieren in der direkten Kommunikation mit den Opfern die Erfolgsquote bei Lösegeldforderungen.

Besonders besorgniserregend für kleine Unternehmen: Einige RaaS-Gruppen haben sich explizit auf Ziele mit 50 oder weniger Mitarbeitenden spezialisiert, da bei KMU geringere Sicherheitsmaßnahmen zu erwarten sind – bei gleichzeitig dennoch wertvollen Kundendaten und weniger medialer Aufmerksamkeit.

Gerät ein Start-up ins Visier solcher Cybercrime-Profis, ist falscher Stolz fehl am Platz. Auch größere Unternehmen und sogar Konzerne müssen in solchen Situationen in der Regel professionelle Hilfe anheuern. Abhängig von der konkreten Situation können Incident-Response-Teams, IT-Security-Experten oder Spezialisten für RAID-Datenrettung zum Einsatz kommen.

KI als zweischneidiges Schwert in der IT-Sicherheit

Komplexe Algorithmen und Large Language Models (LLMs) haben die Spielregeln der IT-Sicherheit verändert – und zwar für beide Seiten. Angreifer nutzen KI, um überzeugende Phishing-Mails ohne die früher omnipräsenten Rechtschreib- und Grammatikfehler zu erstellen, realistische Deepfake-Stimmen zu generieren oder Schwachstellen in Code automatisiert zu finden.

Aber auch auf der Gegenseite ist KI im Einsatz. Unter anderem mit der Folge, dass selbst für Startups und andere kleine Unternehmen mit stark begrenztem Budget heute Sicherheitslösungen verfügbar sind, die früher Großunternehmen vorbehalten waren. Natürlich sind auch KI-Lösungen keine Wundermittel, die man einschaltet und vergisst. Sie erfordern wie alle Sicherheitstools Fachwissen für die richtige Konfiguration, Überwachung und Interpretation der Ergebnisse.

Kosteneffiziente KI-Sicherheitsansätze für Start-ups:

- KI-gestützte E-Mail-Filter: Diese erkennen auch subtile Phishing-Versuche, die traditionelle Filter durchlassen würden – benötigen aber regelmäßige Feinabstimmung.

- Verhaltensbasierte Endpoint-Lösungen: Diese identifizieren ungewöhnliche Aktivitäten, müssen jedoch richtig kalibriert werden, um Fehlalarme zu minimieren.

- Automatisierte Patch-Priorisierung: KI-Tools können helfen zu entscheiden, welche Sicherheitsupdates mit welcher Dringlichkeit und daraus resultierend in welcher Reihenfolge installiert werden müssen.

Gleichzeitig ist Vorsicht geboten bei der eigenen Nutzung von KI-Tools: Wenn Mitarbeitende sensible Geschäftsdaten in öffentliche KI-Modelle eingeben, können diese Daten ungewollt in falsche Hände geraten.

Die sechs Grundpfeiler der IT-Sicherheit für Start-up-Gründerinnen und -Gründer

Mit begrenzten Ressourcen müssen Start-ups strategisch vorgehen. Diese sechs Grundpfeiler bieten ein hervorragendes Kosten-Nutzen-Verhältnis:

1. Multi-Faktor-Authentifizierung (MFA): „Wenn Sie aus Kostengründen im allerersten Schritt nur eine Sicherheitsmaßnahme implementieren können, sollte es Multi-Faktor-Authentifizierung sein“, hört man oft aus IT-Sicherheitskreisen. Natürlich sollte es nicht bei dieser einen Maßnahme bleiben, aber ihre Wirksamkeit ist tatsächlich verblüffend. Richtig implementiert kann MFA 99% aller kontobasierten Angriffe verhindern. Dabei geht die Einrichtung schnell, kostet wenig bis nichts, und schützt selbst bei kompromittierten Passwörtern – also wenn das Kind eigentlich bereits im Brunnen liegt.

2. 3-2-1-Backup-Strategie: Drei Kopien Ihrer Daten, auf zwei verschiedenen Medientypen, mit einer Kopie außerhalb Ihrer Räumlichkeiten. Cloudbasierte Backup-Lösungen machen dies auch für kleine Teams erschwinglich.

3. Sensibilisierung der Mitarbeiter: Regelmäßige Schulungen des gesamten Teams zu aktuellen Bedrohungen können einen echten Unterschied machen. Hier ist die noch übersichtliche Unternehmensgröße zur Abwechslung einmal ein Vorteil und ein gut aufbereitetes 30-minütiges monatliches Update, das in den Köpfen hängenbleibt, ist wirksamer als manch teure technische Lösung.

4. Automatisiertes Patch-Management: Veraltete Software ist ein Haupteinfallstor. Nutzen Sie Tools, die Updates zentral verwalten und automatisch einspielen.

5. Zero-Trust-Grundprinzipien: Gewähren Sie nur minimale Zugriffsrechte und verifizieren Sie jeden Zugriffsversuch – unabhängig davon, ob er von innerhalb oder außerhalb des Netzwerks kommt.

6. Segmentierung: Trennen Sie kritische Systeme vom Rest Ihres Netzwerks. Selbst einfache VLAN-Segmentierung kann im Ernstfall den Unterschied zwischen einem Ärgernis und einer Katastrophe ausmachen.

Notfallplanung: Wenn der Ernstfall eintritt

Trotz aller Vorsichtsmaßnahmen muss man ehrlich festhalten: Absolute Sicherheit vor Cyberangriffen gibt es nicht. Den Unterschied im Fall der Fälle macht, wie gut das Unternehmen darauf vorbereitet ist. Ein gut ausgearbeiteter individueller IT-Notfallplan kostet nicht viel, entscheidet im Ernstfall aber über glimpflichen Ausgang oder Konkursgefahr.

Was sollte ein guter Notfallplan auf jeden Fall beinhalten?

1. Detaillierte Informationen zu den ersten 72 Stunden nach einem Angriff:

a. Wer trifft welche Entscheidungen?

b. Welche Systeme werden zuerst isoliert/wiederhergestellt?

c. Welche externen Experten werden kontaktiert?

2. Kommunikationsstrategie: Transparente, aber kontrollierte Kommunikation sowohl intern als auch extern mit Kunden und Partnern baut Vertrauen auf, selbst in der Krise. Vorlagen für verschiedene gängige Szenarien können bereits vorbereitet in der Schublade liegen.

3. Rechtliche Verpflichtungen: Was hier konkret gilt, ist von vielen Faktoren abhängig, die von der Branche bis zur Unternehmensgröße reichen. Ein oft übersehener Aspekt sind Meldepflichten – mit empfindlichen Strafen bei Versäumnissen.

4. Wiederherstellungsreihenfolge: Auch wenn gerade in einem jungen Unternehmen vieles nicht geplant und strukturiert ablaufen kann: Zumindest die Frage, welche Systeme und Daten Priorität bei der Wiederherstellung haben, sollte vorab geklärt sein. Das vermeidet chaotische Entscheidungen unter Stress.

Ausblick: Kommende Regulierungen und Chancen

Die regulatorische Landschaft verändert sich rapide. Die NIS2-Richtlinie der EU erweitert den Kreis der regulierten Unternehmen, betrifft aber nicht pauschal alle kleinen Unternehmen. Primär werden Unternehmen erfasst, die in kritischen Sektoren tätig sind (wie Energie, Verkehr, Banken, Gesundheitswesen, digitale Infrastruktur) oder als „wichtige Einrichtungen“ gelten – unabhängig von ihrer Größe. Start-ups in diesen Bereichen sollten sich frühzeitig mit den Anforderungen vertraut machen.

Doch statt darin eine weitere Belastung zu sehen, können kluge Gründerinnen und Gründer einen Wettbewerbsvorteil daraus ziehen: Kunden und Partner achten zunehmend auf Sicherheitsstandards. Ein junges Unternehmen mit nachweislich gutem Sicherheitskonzept kann sich positiv von der Konkurrenz abheben.

Fazit: Sicherheit als Wettbewerbsvorteil

Investitionen in IT-Sicherheit sind vor dem Hintergrund der rasant wachsenden Bedrohungen nicht mehr optional. Wer sich schon bei der Gründung dafür entscheidet, das nicht als lästige Pflicht zu betrachten, sondern als Grundlage für nachhaltiges Wachstum, kann aus der Not eine Tugend machen. Von Anfang an in die DNA eines jungen Unternehmens integriert, wird IT-Sicherheit zum Wettbewerbsvorteil gegenüber etablierten, aber aufgrund ihrer Größe auch trägeren Marktteilnehmern.

Zu viel Druck am Arbeitsplatz?

Este-Hilfe-Maßnahmen für Teams mit Burn-out-Symptomen und wie du übermäßigen Stress am Arbeitsplatz in Zukunft besser verhindern kannst.

Eine vom McKinsey Health Institute durchgeführte Studie ergab, dass fast 22 Prozent der europäischen Arbeitnehmenden über Burn-out-Symptome klagen, wobei jüngere Menschen und Frauen am stärksten betroffen sind. Umso wichtiger ist es zu wissen, wie Symptome frühzeitig erkannt und Veränderungen auf Unternehmensebene umgesetzt werden können, um diese zu verhindern.

Mit steigendem finanziellen Druck erreicht der Stress am Arbeitsplatz ein kritisches Niveau, was viele Mitarbeitende in Richtung Burn-out treibt. Ein Burn-out ist zwar auf chronischen, unkontrollierten Stress zurückzuführen, aber er ist nicht nur ein persönliches Problem, sondern eine systemische Herausforderung auf Unternehmensebene. In Krisenzeiten verstärken Arbeitsplatzunsicherheit und überarbeitete Teams die emotionale Belastung weiter.

Führungskräften und Mitarbeitenden der Personalabteilung fällt die Aufgabe zu, ausgelaugte Mitarbeitende wieder einzubinden, während sie zugleich ihre eigene Ermüdung bewältigen müssen. Der Umgang mit Burn-out in Momenten wie diesen erfordert mehr als Resilienz – Sensibilisierung, Strategien und strukturelle Veränderungen sind erforderlich.

Auf individueller Ebene müssen die Mitarbeitenden auf Anzeichen von Stress und mentaler Erschöpfung achten – diese werden aufgrund von Arbeitsplatzunsicherheit und Leistungsdruck jedoch oft übersehen. An diesem Punkt ist Führungsstärke entscheidend. Führungskräfte müssen erkennen lernen, wann Teammitglieder auf einen Burn-out zusteuern, und ein offenes, unterstützendes Umfeld fördern.

Die Rolle von Vorgesetzten und Führungskräften bei der Gestaltung der Unternehmenskultur zu verstehen, ist von entscheidender Bedeutung und kann Unternehmen dabei helfen, mit Burn-out bei Mitarbeitenden umzugehen und einen gesünderen Arbeitsplatz zu fördern.

„Burn-out ist mehr als nur ein persönliches Problem – er ist ein Warnsignal für das Unternehmen. Wenn Führungskräfte die Persönlichkeitsmerkmale verstehen, die das Verhalten am Arbeitsplatz beeinflussen, können sie frühzeitig eingreifen, Stress verringern und gesündere, widerstandsfähigere Teams aufbauen“, sagt Allison Howell, Vice President of Market Innovation bei Hogan Assessments.

Hogan Assessments, Anbieter von Persönlichkeitsbeurteilungen am Arbeitsplatz, hat erarbeitet, wie Führungskräfte durch das Verständnis von persönlichkeitsbedingten Verhaltensweisen Teams unterstützen können, die überfordert sind. Mit den richtigen Erkenntnissen können Führungskräfte gesündere, resilientere Arbeitsplätze schaffen und sich um ihre Mitarbeitenden kümmern.

Kommuniziere bewusst, höre einfühlsam zu

Fördere eine Kultur des offenen Dialogs, in der Mitarbeitende sich sicher fühlen, ihre Erfahrungen mit anderen zu teilen, indem du dich regelmäßig nach der Stimmung erkundigst und bewusst interagierst. Passe deinen Kommunikationsstil an die verschiedenen Persönlichkeiten an. Einige kommen möglicherweise besser im Einzelgespräch zurecht, während andere sich in Gruppen wohler fühlen. Diese Art von inklusiver Kommunikation reduziert Burn-out in hybriden Teams gemäß dem Europäischen Parlament um bis zu 25 Prozent. Dies zeigt, wie wichtig Empathie und Offenheit am post-pandemischen Arbeitsplatz sind.

So viel kann ein Danke bewirken